Microsoft insta a los clientes a corregir dos vulnerabilidades de seguridad en los controladores de dominio de Active Directory que abordó en noviembre después de que la herramienta Concept Validation (PoC) estuvo disponible el 12 de diciembre.

Estas dos vulnerabilidades, rastreadas como CVE-2021-42278 y CVE-2021-42287, tienen una clasificación de gravedad de 7.5 de un máximo de 10 y se relacionan con una vulnerabilidad de escalada de permisos que afecta a los Servicios de dominio de Active Directory (AD DS). Andrew Bartlett de Catalyst IT fue responsable de detectar y reportar ambos errores.

Active Directory es un servicio de directorio que se ejecuta en Microsoft Windows Server y se utiliza para la gestión de identidades y accesos. Aunque el gigante técnico describió las deficiencias en su evaluación como «menos propensas a ser utilizadas», la divulgación pública de la PoC generó nuevos llamados para la aplicación de soluciones para mitigar cualquier abuso potencial por parte de los actores de amenazas.

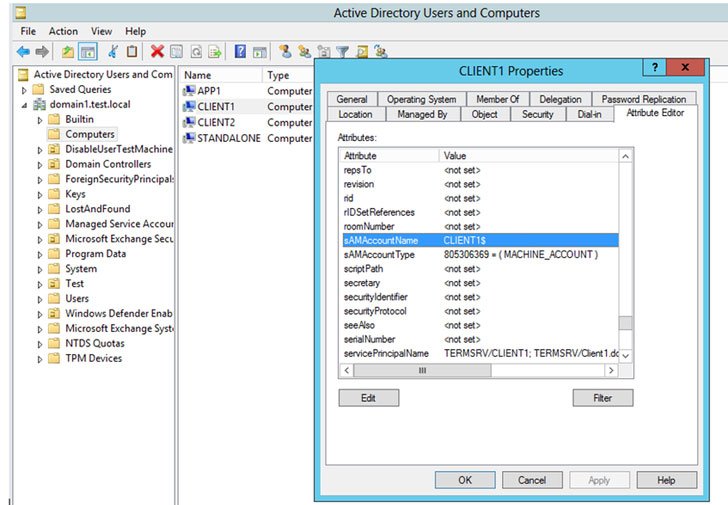

Mientras que CVE-2021-42278 permite que un atacante manipule el atributo SAM-Account-Name, que se utiliza para iniciar la sesión de un usuario en sistemas en un dominio de Active Directory, CVE-2021-42287 le permite hacerse pasar por controladores de dominio. Esto le otorga al actor incorrecto las credenciales del usuario del dominio para obtener acceso como administrador del dominio.

«Al combinar estas dos vulnerabilidades, un atacante podría crear una ruta directa a un usuario administrador de dominio en un entorno de Active Directory que no aplicó estas nuevas actualizaciones», dijo Daniel Naim, gerente senior de productos de Microsoft. «Este ataque de escalada permite a los atacantes actualizar fácilmente sus privilegios de administrador de dominio tan pronto como comprometen a un usuario habitual en el dominio».

La empresa con sede en Redmond también proporcionó una guía paso a paso para ayudar a los usuarios a determinar si las vulnerabilidades pueden haber sido explotadas en su entorno. «Como siempre, recomendamos encarecidamente que implemente los últimos parches en los controladores de dominio lo antes posible», dijo Microsoft.