Los investigadores de ciberseguridad revelaron hoy varios problemas de seguridad en la popular plataforma de citas en línea OkCupid que podrían permitir a los atacantes espiar de forma remota la información privada de los usuarios o realizar acciones maliciosas en nombre de las cuentas objetivo.

Según un informe compartido con The Hacker News, los investigadores de Check Point descubrieron que las fallas en las aplicaciones web y de Android de OkCupid podrían permitir el robo de los tokens de autenticación de los usuarios, las identificaciones de los usuarios y otra información confidencial, como direcciones de correo electrónico, preferencias, orientación sexual. y otros datos privados.

Después de que los investigadores de Check Point compartieron responsablemente sus hallazgos con OkCupid, la empresa propiedad de Match Group solucionó los problemas y afirmó que «ningún usuario se vio afectado por la posible vulnerabilidad».

La cadena de fallas

Las fallas se identificaron como parte de la ingeniería inversa de la versión 40.3.1 de la aplicación Android de OkCupid, que se lanzó el 29 de abril a principios de este año. Desde entonces, ha habido 15 actualizaciones de la aplicación con la versión más reciente (43.3.2) que llegó ayer a Google Play Store.

Check Point dijo que el uso de enlaces profundos por parte de OkCupid podría permitir que un mal actor envíe un enlace personalizado definido en el archivo de manifiesto de la aplicación para abrir una ventana del navegador con JavaScript habilitado. Se encontró que cualquier solicitud de este tipo devolvía las cookies de los usuarios.

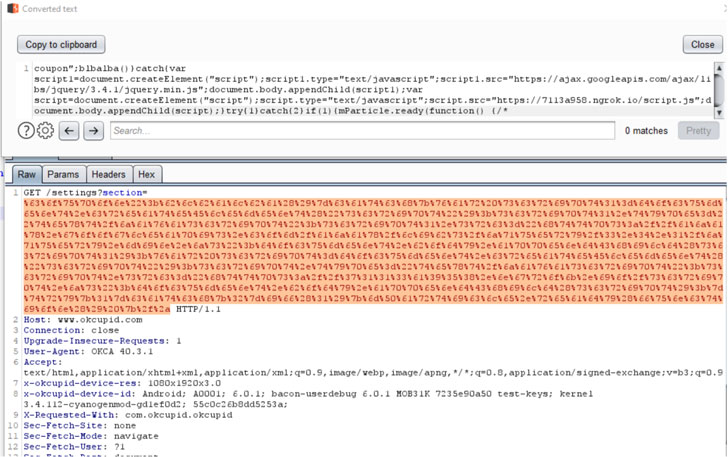

Los investigadores también descubrieron una falla separada en la funcionalidad de configuración de OkCupid que lo hace vulnerable a un ataque XSS al inyectar código JavaScript malicioso usando el parámetro «sección» de la siguiente manera: «https://www.okcupid.com/settings?section=value»

El ataque XSS mencionado anteriormente se puede aumentar aún más cargando una carga útil de JavaScript desde un servidor controlado por el atacante para robar tokens de autenticación, información de perfil y preferencias del usuario, y transmitir los datos acumulados al servidor.

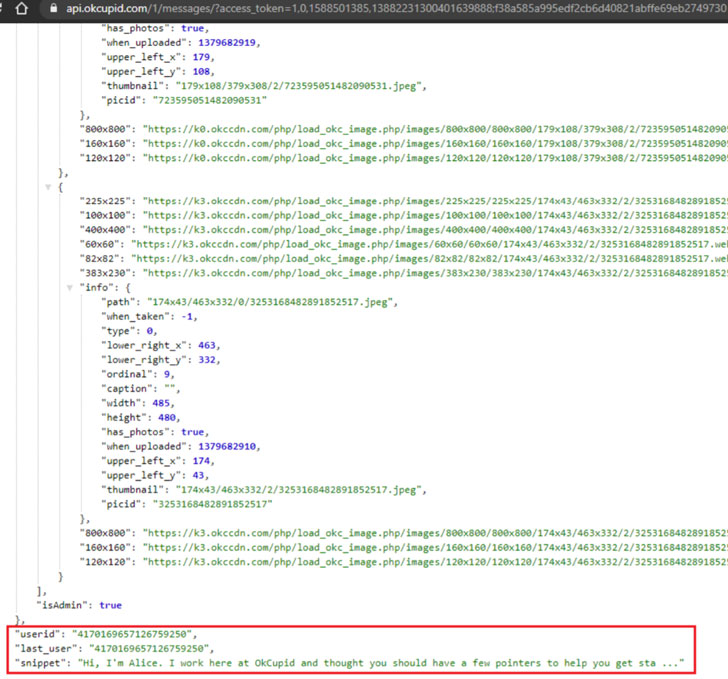

«Las cookies de los usuarios se envían al [OkCupid] servidor ya que la carga útil XSS se ejecuta en el contexto de WebView de la aplicación «, dijeron los investigadores, describiendo su método para capturar la información del token. El servidor responde con un JSON extenso que contiene la identificación de los usuarios y el token de autenticación».

Una vez en posesión de la identificación de usuario y el token, un adversario puede enviar una solicitud al extremo «https://www.OkCupid.com:443/graphql» para obtener toda la información asociada con el perfil de la víctima (dirección de correo electrónico, sexo orientación, altura, estado civil y otras preferencias personales), así como realizar acciones en nombre de la persona comprometida, como enviar mensajes y cambiar datos de perfil.

Sin embargo, no es posible secuestrar una cuenta completa ya que las cookies están protegidas con HTTPOnly, lo que mitiga el riesgo de que un script del lado del cliente acceda a la cookie protegida.

Por último, un descuido en la política de Intercambio de recursos de origen cruzado (CORS) del servidor API podría haber permitido que un atacante elabore solicitudes de cualquier origen (por ejemplo, «https://okcupidmeethehacker.com») para apoderarse del usuario. La identificación y el token de autenticación, y el intercambio, usan esa información para extraer detalles del perfil y mensajes usando los puntos finales de «perfil» y «mensajes» de la API.

¿Recuerdas las amenazas de violación y chantaje de Ashley Madison?

Aunque las vulnerabilidades no se explotaron en la naturaleza, el episodio es otro recordatorio de cómo los malos actores podrían haberse aprovechado de las fallas para amenazar a las víctimas con abusos y extorsión.

Después de que Ashley Madison, un servicio de citas para adultos que atiende a personas casadas que buscan pareja para aventuras, fue pirateado en 2015 y la información sobre sus 32 millones de usuarios se publicó en la web oscura, provocó un aumento en las campañas de phishing y sextorsión, con chantajistas, según se informa, enviando mensajes personalizados. correos electrónicos a los usuarios, amenazando con revelar su membresía a amigos y familiares a menos que paguen dinero.

«La extrema necesidad de privacidad y seguridad de los datos se vuelve mucho más crucial cuando se almacena, administra y analiza tanta información privada e íntima en una aplicación», concluyeron los investigadores. «La aplicación y la plataforma se crearon para unir a las personas, pero, por supuesto, a donde vayan las personas, los delincuentes las seguirán en busca de presas fáciles».