Casi no hay negocios hoy en día que no usen computadoras y se conecten a Internet. Las empresas mantienen una presencia en línea a través de sus sitios web oficiales, blogs y páginas de redes sociales.

Las personas utilizan los servicios en línea para realizar actividades cotidianas como la banca. Y, por supuesto, hay muchas empresas que están completamente basadas en la web, como los mercados en línea, los sitios web de comercio electrónico y los servicios financieros.

Todas estas actividades crean oportunidades para ataques cibernéticos. Varias amenazas pueden afectar sitios web, servicios en línea, puntos finales de API y las aplicaciones utilizadas o proporcionadas por las empresas.

Tales ataques devastadores incluyen intrusión en la privacidad, ataques DDoS, violaciones de datos, desfiguración de sitios web, cierres de tiendas en línea, raspado, fraude de pago, abuso de servicios en línea e instalaciones de puerta trasera.

El Estudio del Costo del Cibercrimen de 2019 realizado por Accenture informa que ha habido un aumento del 67 % en los ataques cibernéticos en los últimos cinco años. El aumento correspondiente en términos financieros está fijado en 72% o un costo promedio de ciberdelincuencia de $ 13 millones (en 2018).

Tiene perfecto sentido reforzar la ciberseguridad. Una protección sólida es fundamental para las empresas de todos los tamaños. Incluso las pequeñas empresas pueden convertirse en víctimas. Los delitos cibernéticos suelen ser indiscriminados y, dado que hay más empresas pequeñas que grandes, las estadísticas muestran que la mayor parte de los ataques cibernéticos tienden a afectar a las pequeñas empresas.

Según el Informe de investigaciones de violación de datos de Verizon de 2019, el 43% de los ataques cibernéticos estaban dirigidos a pequeñas empresas.

Teniendo en cuenta toda la gravedad y la prevalencia de los posibles ataques, no es correcto seleccionar al azar una solución de ciberseguridad. Es recomendable buscar los siguientes atributos o características:

Resumen

1.) Solución de funciones múltiples

Si va a gastar en una solución de ciberseguridad, asegúrese de que sea capaz de abordar prácticamente todos los ataques posibles.

Para ser claros, no existe una verdadera solución de ciberseguridad todo en uno disponible en ninguna parte. Puede encontrar software comercializado como tal, pero es poco probable que esté a la altura de la etiqueta. Después de todo, es difícil establecer los perímetros de lo que es «todo» cuando se trata de ataques cibernéticos.

Los ciberdelincuentes encuentran nuevas formas de lograr sus objetivos criminales en el ciberespacio a medida que se frustran sus ataques. Es posible que estos nuevos ataques no estén cubiertos por los productos anunciados como soluciones todo en uno.

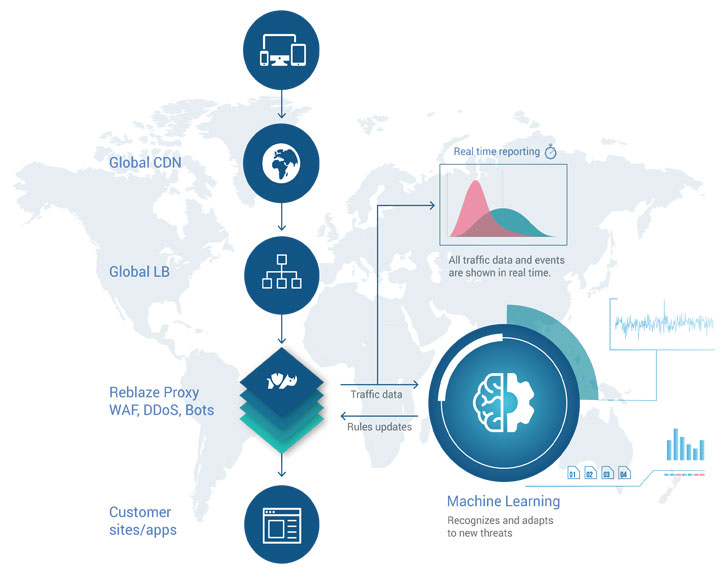

|

| Créditos de imagen: Reblaze |

El objetivo debe ser encontrar una solución que proporcione características que cubran tantas amenazas como sea posible. No se conforme con algo que solo detecte y prevenga la infección de malware, aunque lo haga en tiempo real.

No es práctico usar múltiples soluciones de ciberseguridad para abordar diferentes amenazas a su infraestructura. Además de ocupar más espacio y recursos informáticos, el uso de varios programas puede resultar costoso.

2.) Monitoreo

La seguridad cibernética sólida se logra cuando está al tanto de lo que sucede con su computadora, red y activos en línea. Es por eso que es de gran ayuda si utiliza una herramienta que presenta fácilmente una variedad de información útil.

Estos incluyen sus datos de tráfico web, la CPU y la RAM utilizadas por diferentes aplicaciones, los nuevos programas instalados y los nuevos archivos creados en su dispositivo.

Elija una solución de seguridad que venga con sólidas funciones de monitoreo que funcionen a la perfección con el resto de su infraestructura. Si puede ver rápidamente las estadísticas de su tráfico web (entrante y saliente), por ejemplo, puede ver si algo anómalo está sucediendo en su sistema.

Un flujo constante de tráfico saliente, incluso cuando no está cargando nada, puede significar que alguien está robando sus archivos discretamente. Si encuentra archivos nuevos en su computadora o software que no recuerda haber descargado o instalado, podría significar que el malware ha infectado su dispositivo.

3.) Gestión de bots

En la actualidad, la mayoría de los ataques cibernéticos ya no son realizados por piratas informáticos individuales. La cantidad de piratas informáticos humanos ha aumentado a lo largo de los años, pero no al mismo ritmo exponencial que ha crecido la cantidad de ataques cibernéticos.

La mayoría de los intentos de derrotar las defensas de ciberseguridad son realizados automáticamente por bots. Se estima que alrededor del 40% del tráfico de Internet es generado por bots maliciosos que intentan ingresar a redes, dispositivos o cuentas en línea para infectar.

La solución de ciberseguridad que elija debe diseñarse teniendo en cuenta los bots. Debe tener funciones anti-bot esenciales, como limitación de velocidad, detección de firmas, listas negras, reCAPTCH y otras estrategias que puedan detectar la actividad de los bots y detenerlos antes de que puedan causar algún daño.

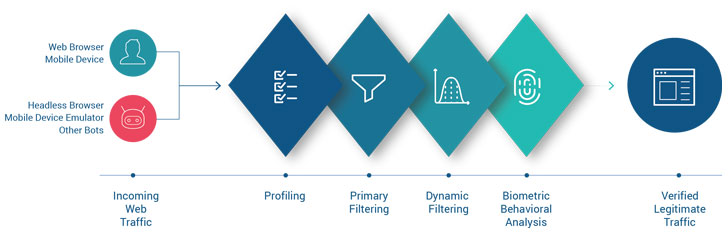

|

| Créditos de imagen: Reblaze |

Además, debe tener herramientas para contrarrestar las estrategias avanzadas de implementación de bots, como la inspección de carga útil JSON y otros sistemas de garantía de integridad de datos, identificación ambiental avanzada, programación de comportamiento biométrico e ingesta de esquema API.

4.) Inteligencia Artificial

La IA y el aprendizaje automático no se tratan solo de crear robots interactivos o entidades virtuales capaces de conversar con humanos de forma natural. También se puede aplicar para fortalecer la ciberseguridad.

El desarrollo de IA ha avanzado significativamente en el sentido de que se puede entrenar para mejorar la eficacia y la eficiencia de la detección y prevención de ciberamenazas. Con la ayuda de algoritmos de aprendizaje profundo, los sistemas de seguridad se pueden entrenar para identificar amenazas potenciales de manera más efectiva y rápida en función de los datos recopilados de los usuarios de computadoras en todo el mundo.

Al mismo tiempo, la IA ayuda a minimizar las ineficiencias provocadas por los falsos positivos.

Sin embargo, tenga cuidado con el marketing engañoso. Es posible que encuentre muchos sistemas de seguridad que se anuncian con capacidades de inteligencia artificial o aprendizaje automático, pero es posible que en realidad no brinden los beneficios esperados.

Revise primero las reseñas técnicas o los comentarios de usuarios expertos para asegurarse de que la solución impulsada por IA que está obteniendo funciona, especialmente cuando se trata de establecer perfiles de comportamiento de usuarios de aplicaciones, sitios web y puntos finales de API.

5.) Gestión y soporte completos

Por último, dé preferencia a las soluciones de seguridad que se suministran con gestión y soporte completos.

Es posible que sea un experto en tecnología hasta cierto punto, pero es posible que no tenga la competencia suficiente para administrar un sistema de ciberseguridad con funciones avanzadas. Configurar y administrar un sistema de seguridad lleva tiempo y puede ser propenso a errores, por lo que es mejor dejar que los verdaderos expertos lo manejen (de forma remota).

Puede aprender cómo funciona (y hacerlo por su cuenta) mientras usa el sistema, pero no intente hacerlo usted mismo mientras intenta proteger su negocio o sus activos digitales. Además, pregunte sobre la confiabilidad y competencia del equipo de soporte de la solución que está considerando. Asegúrese de que no tendrá problemas de soporte más adelante.

Conclusión

En resumen, la mejor solución de ciberseguridad posible es una que viene con múltiples funciones para hacer frente a tantos tipos de amenazas como sea posible.

En particular, debe estar equipado con funciones de monitoreo sólidas, administración avanzada de bots, una capacidad respaldada por IA para identificar y manejar amenazas y ataques, y administración y soporte remotos competentes.

No muchas soluciones de seguridad proporcionan los atributos antes mencionados. Sin embargo, si desea la mejor protección posible para su negocio, debe examinar prudentemente sus opciones en función de los puntos discutidos anteriormente.

Por ejemplo, Rellamar. A diferencia de las soluciones de ciberseguridad tradicionales, Reblaze es un escudo protector completamente administrado y basado en la nube para sitios y aplicaciones web que bloquea el tráfico hostil en la nube antes de que llegue a la red protegida.

Reblaze es una solución integral de seguridad web que brinda protección WAF, DoS y DDoS de próxima generación, mitigación de bots, prevención de scraping, CDN, equilibrio de carga y más.

Reblaze ofrece una combinación única de beneficios, que incluyen:

- Aprendizaje automático para proporcionar una detección de amenazas precisa y adaptativa.

- Nubes privadas virtuales dedicadas para garantizar la máxima privacidad.

- Infraestructura de primer nivel para garantizar el máximo rendimiento.

- ACL de grano fino para permitir una regulación precisa del tráfico.

- Una consola de administración intuitiva basada en la web para proporcionar control de tráfico en tiempo real.