Se han descubierto actores de amenazas que distribuyen un nuevo ladrón de credenciales escrito en lenguaje de secuencias de comandos AutoHotkey (AHK) como parte de una campaña en curso que comenzó a principios de 2020.

Los clientes de instituciones financieras en los EE. UU. y Canadá se encuentran entre los principales objetivos de la exfiltración de credenciales, con un enfoque específico en bancos como Scotiabank, Royal Bank of Canada, HSBC, Alterna Bank, Capital One, Manulife y EQ Bank. También se incluye en la lista la firma bancaria india ICICI Bank.

AutoHotkey es un lenguaje de secuencias de comandos personalizado de código abierto para Microsoft Windows destinado a proporcionar teclas de acceso rápido fáciles para la creación de macros y la automatización de software que permite a los usuarios automatizar tareas repetitivas en cualquier aplicación de Windows.

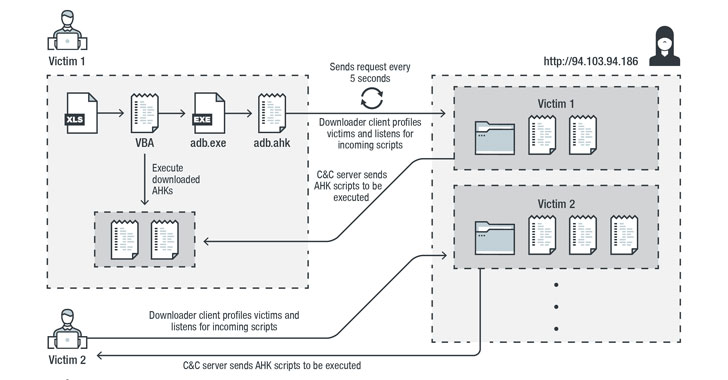

La cadena de infección de múltiples etapas comienza con un archivo de Excel con código malicioso que está incrustado con una macro AutoOpen de Visual Basic para aplicaciones (VBA), que se usa preferiblemente para soltar y ejecutar el script del cliente de descarga («adb.ahk») a través de un legítimo Ejecutable del compilador de secuencias de comandos AHK portátil («adb.exe»).

La secuencia de comandos del cliente de descarga también es responsable de lograr la persistencia, perfilar a las víctimas y descargar y ejecutar secuencias de comandos AHK adicionales desde servidores de comando y control (C&C) ubicados en los EE. UU., los Países Bajos y Suecia.

Lo que hace que este malware sea diferente es que, en lugar de recibir comandos directamente del servidor C&C, descarga y ejecuta scripts AHK para realizar diferentes tareas.

“Al hacer esto, el atacante puede decidir cargar un script específico para lograr tareas personalizadas para cada usuario o grupo de usuarios”, dijeron los investigadores de Trend Micro en un análisis. «Esto también evita que los componentes principales se revelen públicamente, específicamente a otros investigadores o a cajas de arena».

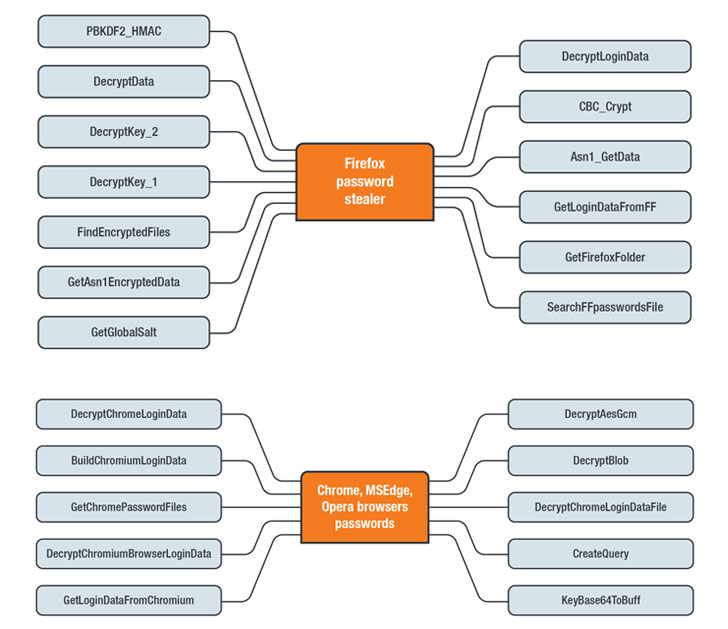

El principal de ellos es un ladrón de credenciales que apunta a varios navegadores como Google Chrome, Opera, Microsoft Edge y más. Una vez instalado, el ladrón también intenta descargar un módulo SQLite («sqlite3.dll») en la máquina infectada, usándolo para realizar consultas SQL en las bases de datos SQLite dentro de las carpetas de aplicaciones de los navegadores.

En el paso final, el ladrón recopila y descifra las credenciales de los navegadores y filtra la información al servidor C&C en texto sin formato a través de una solicitud HTTP POST.

Al señalar que los componentes del malware están «bien organizados a nivel de código», los investigadores sugieren que la inclusión de instrucciones de uso (escritas en ruso) podría implicar un grupo de «hackeo a sueldo» que está detrás de la creación de la cadena de ataque y se lo ofrece a otros como un servicio.

«Al usar un lenguaje de secuencias de comandos que carece de un compilador incorporado dentro del sistema operativo de la víctima, cargar componentes maliciosos para realizar varias tareas por separado y cambiar el servidor de C&C con frecuencia, el atacante ha podido ocultar su intención de las cajas de arena», dijeron los investigadores. concluyó.