Apache Software Foundation ha lanzado arreglos que lo incluyen activamente aprovechó una vulnerabilidad de día cero que afectaba a la biblioteca de registro Apache Log4j, ampliamente utilizada, basada en Java, que podría armarse para ejecutar código malicioso y permitir que los sistemas vulnerables se hicieran cargo por completo.

Este problema se rastrea como CVE-2021-44228 y, bajo los apodos Log4Shell o LogJam, afecta el caso de ejecución remota de código no autenticado (RCE) en cualquier aplicación que use una herramienta de código abierto y afecta las versiones Log4j 2.0-beta9 a 2.14. 1. El error alcanzó un perfecto 10 a 10 en el sistema de clasificación CVSS, lo que indica la gravedad del problema.

«Un atacante que puede controlar mensajes de registro o parámetros de mensajes de registro puede ejecutar código arbitrario recuperado de servidores LDAP cuando la sustitución de búsqueda de mensajes está habilitada», dijo la Fundación Apache en una recomendación. «A partir de Log4j 2.15.0, este comportamiento se ha desactivado de forma predeterminada».

La utilización se puede lograr mediante una sola cadena de texto que puede iniciar una aplicación para llegar a un host externo malicioso cuando se inicia sesión a través de una instancia vulnerable de Log4j, lo que efectivamente le da al adversario la capacidad de obtener una carga útil de un servidor remoto y ejecutarla localmente. Los administradores del proyecto agradecieron a Chen Zhaojun del equipo de seguridad en la nube de Alibaba por revelar el problema.

Log4j se utiliza como paquete de registro en una variedad de software popular de varios fabricantes, incluidos Amazon, Apple iCloud, Cisco, Cloudflare, ElasticSearch, Red Hat, Steam, Tesla, Twitter y videojuegos como Minecraft. En este último caso, los atacantes lo hicieron obtener RCE en los servidores de Minecraft simplemente ingresando un mensaje especialmente diseñado en el cuadro de chat.

Gran área de ataque

«La vulnerabilidad de día cero de Apache Log4j es probablemente la vulnerabilidad más crítica que hemos visto este año», dijo Bharat Jogi, gerente senior de vulnerabilidades y firmas de Qualys. «Log4j es una biblioteca ubicua utilizada por millones de aplicaciones Java para registrar mensajes de error. Esta vulnerabilidad es trivial de explotar».

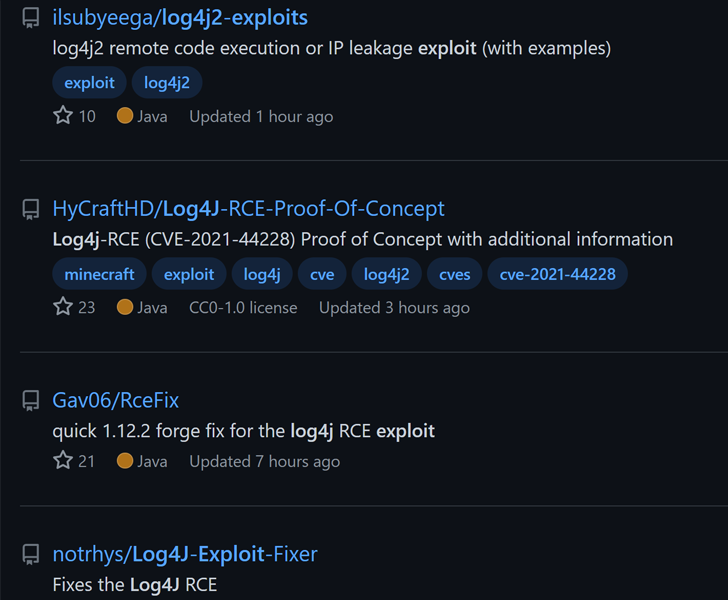

Las empresas de ciberseguridad BitDefender, Cisco Talos, Huntress Labs y Sonatype tienen pruebas confirmadas escaneo masivo aplicaciones exteriores afectadas para servidores vulnerables y ataques registrados contra sus redes honeypot después de la divulgación de la evidencia del concepto (PoC) abusar. «Este es un ataque poco calificado que es extremadamente fácil de llevar a cabo», dijo Ilkka Turunen de Sonatype.

GreyNoise, quien comparó el error con Shellshock, dijo que había registrado una vulnerabilidad maliciosa que comenzó el 9 de diciembre de 2021. Cloudflare de la infraestructura web señaló que bloqueó alrededor de 20.000 exploits por minuto alrededor de las 6:00 p.m. UTC del viernes, con la mayoría de los intentos de explotación. originario de Canadá, Estados Unidos, Países Bajos, Francia y Reino Unido

Debido a la facilidad de uso e implementación de Log4j en TI empresarial y DevOps, se espera que los ataques salvajes dirigidos a servidores vulnerables aumenten en los próximos días, por lo que este error debe abordarse de inmediato. La empresa israelí de seguridad cibernética Cybereason también ha lanzado una solución llamada «Logout4Shell», que elimina esta deficiencia utilizando la propia vulnerabilidad para restablecer el registrador y evitar un mayor abuso del ataque.

«La vulnerabilidad en Log4j (CVE-2021-44228) es extremadamente mala. Millones de aplicaciones usan Log4j para el registro, y un atacante simplemente necesita forzar a una aplicación a registrar una cadena especial», dijo el experto en seguridad Marcus Hutchins. él dijo en tweet.