Investigadores de ciberseguridad israelíes han revelado detalles sobre una nueva falla que afecta el protocolo DNS que puede explotarse para lanzar ataques de denegación de servicio distribuido (DDoS) amplificados y a gran escala para eliminar sitios web específicos.

Llamado NXNSAttack, la falla depende del mecanismo de delegación de DNS para obligar a los resolutores de DNS a generar más consultas de DNS a los servidores autorizados elegidos por el atacante, lo que podría causar una interrupción a escala de botnet en los servicios en línea.

«Mostramos que la cantidad de mensajes DNS intercambiados en un proceso de resolución típico podría ser mucho mayor en la práctica de lo que se espera en teoría, principalmente debido a una resolución proactiva de las direcciones IP de los servidores de nombres», dijeron los investigadores en el artículo.

«Mostramos cómo esta ineficiencia se convierte en un cuello de botella y podría usarse para montar un ataque devastador contra uno o ambos, resolutores recursivos y servidores autorizados».

Tras la divulgación responsable de NXNSAttack, varias de las empresas a cargo de la infraestructura de Internet, incluidas PowerDNS (CVE-2020-10995), CZ.NIC (CVE-2020-12667), Cloudflare, Google, Amazon, Microsoft, Dyn, propiedad de Oracle. , Verisign e IBM Quad9 han parcheado su software para solucionar el problema.

La infraestructura de DNS ha estado previamente en el extremo receptor de una serie de ataques DDoS a través de la infame red de bots Mirai, incluidos aquellos contra el servicio Dyn DNS en 2016, paralizando algunos de los sitios más grandes del mundo, incluidos Twitter, Netflix, Amazon y Spotify.

El método de ataque NXNS

Una búsqueda DNS recursiva ocurre cuando un servidor DNS se comunica con varios servidores DNS autorizados en una secuencia jerárquica para ubicar una dirección IP asociada con un dominio (por ejemplo, www.google.com) y devolverla al cliente.

Esta resolución generalmente comienza con la resolución de DNS controlada por sus ISP o servidores DNS públicos, como Cloudflare (1.1.1.1) o Google (8.8.8.8), cualquiera que esté configurado con su sistema.

El resolutor pasa la solicitud a un servidor de nombres DNS autorizado si no puede localizar la dirección IP para un nombre de dominio determinado.

Pero si el primer servidor de nombres DNS autorizado tampoco tiene los registros deseados, devuelve el mensaje de delegación con direcciones a los siguientes servidores autorizados a los que puede consultar el sistema de resolución de DNS.

En otras palabras, un servidor autorizado le dice al resolutor recursivo: «No sé la respuesta, vaya y consulte estos y estos servidores de nombres, por ejemplo, ns1, ns2, etc., en su lugar».

Este proceso jerárquico continúa hasta que el sistema de resolución de DNS llega al servidor autorizado correcto que proporciona la dirección IP del dominio, lo que permite al usuario acceder al sitio web deseado.

Los investigadores descubrieron que estos grandes gastos generales no deseados pueden explotarse para engañar a los resolutores recursivos para que envíen de manera forzada y continua una gran cantidad de paquetes a un dominio objetivo en lugar de servidores autorizados legítimos.

Para montar el ataque a través de una resolución recursiva, el atacante debe estar en posesión de un servidor autorizado, dijeron los investigadores.

«Esto se puede lograr fácilmente mediante la compra de un nombre de dominio. Un adversario que actúa como un servidor autoritativo puede crear cualquier respuesta de referencia de NS como una respuesta a diferentes consultas de DNS», dijeron los investigadores.

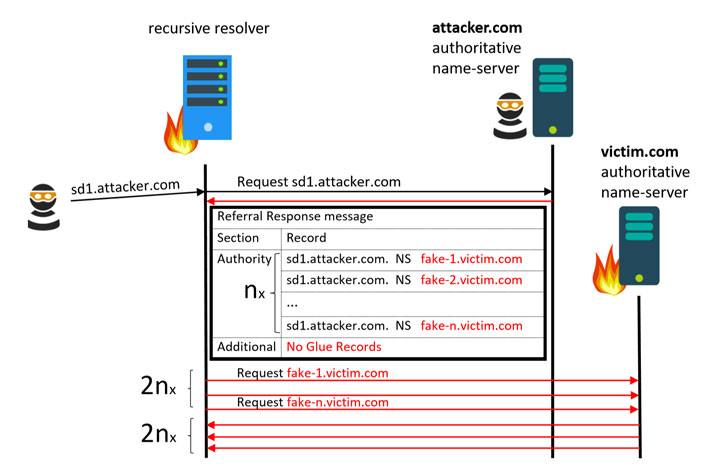

NXNSAttack funciona mediante el envío de una solicitud de un dominio controlado por el atacante (p. ej., «attacker.com») a un servidor de resolución de DNS vulnerable, que reenviaría la consulta de DNS al servidor autorizado controlado por el atacante.

En lugar de devolver las direcciones a los servidores autorizados reales, el servidor autorizado controlado por el atacante responde a la consulta de DNS con una lista de nombres de servidores falsos o subdominios controlados por el actor de amenazas que apunta al dominio DNS de la víctima.

El servidor DNS, entonces, reenvía la consulta a todos los subdominios inexistentes, creando un aumento masivo en el tráfico al sitio de la víctima.

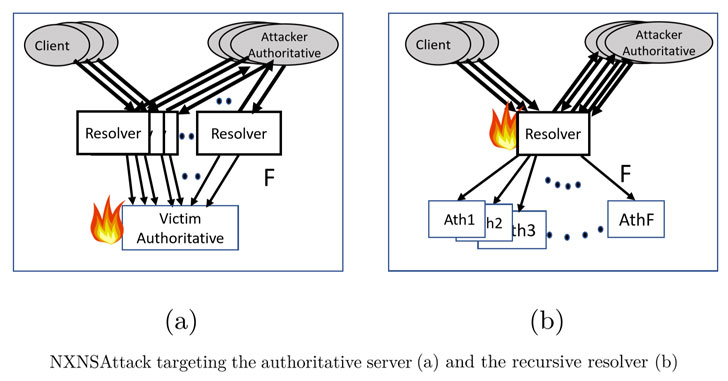

Los investigadores dijeron que el ataque puede amplificar la cantidad de paquetes intercambiados por el resolutor recursivo hasta en un factor de más de 1620, abrumando así no solo a los resolutores de DNS con más solicitudes que pueden manejar, sino también inundando el dominio de destino con solicitudes superfluas. y bájalo.

Además, el uso de una botnet como Mirai como cliente DNS puede aumentar aún más la escala del ataque.

«Controlar y adquirir una gran cantidad de clientes y una gran cantidad de NS autorizados por parte de un atacante es fácil y económico en la práctica», dijeron los investigadores.

«Nuestro objetivo inicial era investigar la eficiencia de los resolutores recursivos y su comportamiento bajo diferentes ataques, y terminamos encontrando una nueva vulnerabilidad de aspecto serio, el NXNSAttack», concluyeron los investigadores.

«Los ingredientes clave del nuevo ataque son (i) la facilidad con la que uno puede poseer o controlar un servidor de nombres autorizado, y (ii) el uso de nombres de dominio inexistentes para servidores de nombres y (iii) la redundancia adicional colocada en el DNS estructura para lograr tolerancia a fallas y tiempo de respuesta rápido”, agregaron.

Se recomienda encarecidamente que los administradores de red que ejecutan sus propios servidores DNS actualicen su software de resolución de DNS a la última versión.