Los investigadores de ciberseguridad revelaron el lunes una nueva ola de ataques en curso que explotan múltiples vulnerabilidades para implementar nuevas variantes de Mirai en dispositivos conectados a Internet.

«Después de una explotación exitosa, los atacantes intentan descargar un script de shell malicioso, que contiene más comportamientos de infección, como descargar y ejecutar variantes de Mirai y fuerzas brutas», dijo el Equipo de Inteligencia de Amenazas de la Unidad 42 de Palo Alto Networks en un artículo.

La serie de vulnerabilidades que se explotan incluyen:

- VisualDoor: una vulnerabilidad de inyección de comando remoto SSL-VPN de SonicWall que salió a la luz a principios de enero

- CVE-2020-25506: una vulnerabilidad de firewall de ejecución remota de código (RCE) D-Link DNS-320

- CVE-2021-27561 y CVE-2021-27562: dos vulnerabilidades en Yealink Device Management que permiten a un atacante no autenticado ejecutar comandos arbitrarios en el servidor con privilegios de root

- CVE-2021-22502: una falla de RCE en Micro Focus Operation Bridge Reporter (OBR), que afecta a la versión 10.40

- CVE-2019-19356: un exploit RCE del enrutador inalámbrico Netis WF2419, y

- CVE-2020-26919: una vulnerabilidad Netgear ProSAFE Plus RCE

«El exploit de VisualDoor en cuestión apunta a una antigua vulnerabilidad de firmware SSL-VPN que se parchó en productos heredados en 2015 con las versiones 7.5.1.4-43sv y 8.0.0.4-25sv», dijo SonicWall en un comunicado a The Hacker News. «No es viable frente a ningún dispositivo SonicWall parcheado correctamente».

También se incluyen en la mezcla tres vulnerabilidades de inyección de comandos no reveladas previamente que se implementaron contra objetivos desconocidos, uno de los cuales, según los investigadores, se ha observado junto con una botnet separada con el nombre de MooBot.

Se dice que los ataques se detectaron durante un período de un mes, desde el 16 de febrero hasta el 13 de marzo.

Independientemente de las fallas utilizadas para lograr una explotación exitosa, la cadena de ataque implica el uso de la utilidad wget para descargar un script de shell de la infraestructura de malware que luego se usa para obtener los binarios de Mirai, un malware notorio que convierte los dispositivos IoT en red que ejecutan Linux en bots controlados de forma remota. que se puede utilizar como parte de una botnet en ataques de red a gran escala.

Además de descargar Mirai, se han detectado scripts de shell adicionales que recuperan ejecutables para facilitar los ataques de fuerza bruta para acceder a dispositivos vulnerables con contraseñas débiles.

«El reino de IoT sigue siendo un objetivo de fácil acceso para los atacantes. Muchas vulnerabilidades son muy fáciles de explotar y, en algunos casos, podrían tener consecuencias catastróficas», dijo el investigador.

La nueva red de bots ZHtrap atrapa a las víctimas usando un Honeypot

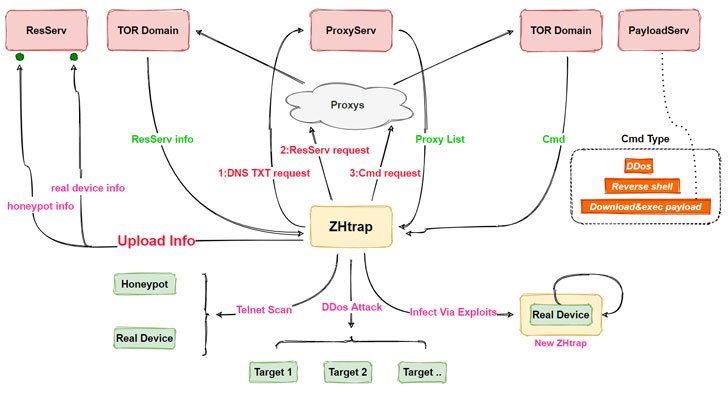

En un desarrollo relacionado, los investigadores de la empresa de seguridad china Netlab 360 descubrieron una nueva red de bots basada en Mirai llamada ZHtrap que utiliza un honeypot para recolectar víctimas adicionales, mientras toma prestadas algunas funciones de una red de bots DDoS conocida como Matryosh.

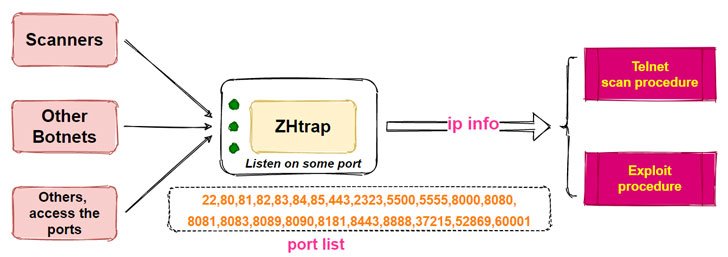

Mientras que los honeypots suelen imitar un objetivo para los ciberdelincuentes a fin de aprovechar sus intentos de intrusión para obtener más información sobre su modus operandi, la botnet ZHtrap utiliza una técnica similar al integrar un módulo de recopilación de IP de escaneo para recopilar las direcciones IP que se utilizan como objetivos. para una mayor propagación similar a un gusano.

Lo logra escuchando en 23 puertos designados e identificando las direcciones IP que se conectan a estos puertos, luego usa las direcciones IP acumuladas para inspeccionarlas en busca de cuatro vulnerabilidades para inyectar la carga útil:

«La propagación de ZHtrap utiliza cuatro vulnerabilidades de N días, la función principal es DDoS y escaneo, al tiempo que integra algunas funciones de puerta trasera», dijeron los investigadores. «Zhtrap instala un honeypot en el dispositivo infectado, [and] toma instantáneas para los dispositivos de la víctima y deshabilita la ejecución de nuevos comandos basados en la instantánea, logrando así la exclusividad sobre el dispositivo».

Una vez que se ha apoderado de los dispositivos, ZHtrap sigue el ejemplo de la botnet Matryosh al usar Tor para comunicarse con un servidor de comando y control para descargar y ejecutar cargas útiles adicionales.

Al señalar que los ataques comenzaron el 28 de febrero de 2021, los investigadores dijeron que la capacidad de ZHtrap para convertir los dispositivos infectados en trampas marca una evolución «interesante» de las redes de bots para facilitar la búsqueda de más objetivos.

Estas botnets basadas en Mirai son las últimas en surgir en el panorama de las amenazas, en parte impulsadas por la disponibilidad del código fuente de Mirai en Internet desde 2016, lo que abre el campo para que otros atacantes construyan sus propias variantes.

En marzo pasado, los investigadores descubrieron una variante de Mirai llamada «Mukashi», que se encontró apuntando a los dispositivos de almacenamiento conectado a la red (NAS) Zyxel para reclutarlos en una red de bots. Luego, en octubre de 2020, el equipo de investigación de IoT de Avira identificó otra variante de la red de bots Mirai denominada «Katana», que aprovechaba las vulnerabilidades de ejecución remota de código para infectar enrutadores D-Link DSL-7740C, dispositivos de puerta de enlace inalámbricos DOCSIS 3.1 y conmutadores Dell PowerConnect 6224.