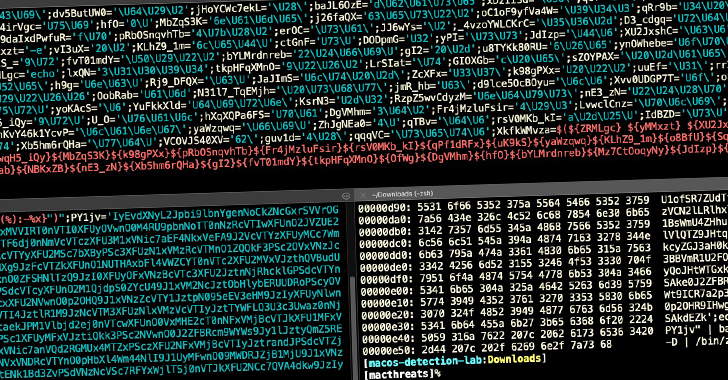

Solo en 2021, una nueva ola de ataques que involucró a la notoria familia de adware macOS evolucionó para explotar aproximadamente 150 muestras únicas en la naturaleza, algunas de las cuales se colaron a través del escáner de malware de Apple en el dispositivo e incluso fueron firmadas por su propio servicio notarial, destacando malicioso en curso. el software intenta adaptarse y evitar la detección.

«AdLoad», como se conoce al malware, es uno de los pocos cargadores de software publicitario y de paquete generalizado dirigido a macOS desde al menos 2017. Es capaz de bloquear el sistema afectado y descargar e instalar software publicitario o programas potencialmente no deseados (PUP) y recopilar y transmitir información sobre las máquinas víctimas.

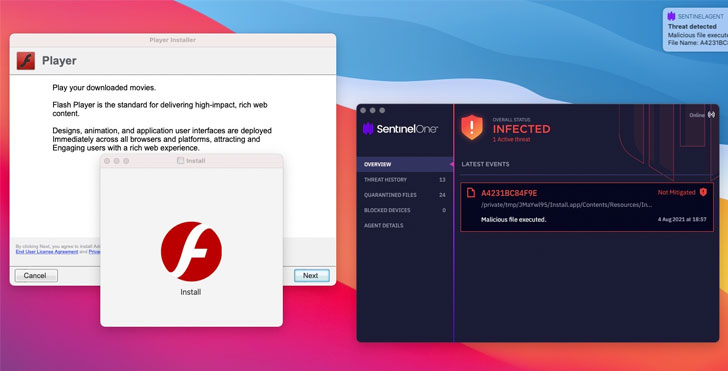

La nueva iteración «sigue afectando a los usuarios de Mac que confían únicamente en el control de seguridad XProtect integrado de Apple para detectar malware», dijo Phil Stokes, investigador de amenazas de SentinelOne, en un análisis publicado la semana pasada. «Hasta la fecha, sin embargo, XProtect probablemente tiene alrededor de 11 firmas diferentes para AdLoad [but] la variación utilizada en esta nueva campaña no es detectada por ninguna de estas reglas».

La versión 2021 de AdLoad combina nombres de archivo ejecutables y persistentes que usan un patrón de extensión de archivo diferente (.system o .service), lo que permite que el malware eluda la protección de seguridad adicional creada por Apple, lo que en última instancia conduce a la instalación de un agente de persistencia, que en turn lanza ataques de cadena para implementar droppers maliciosos que se hacen pasar por Player.app falso para instalar malware.

Además, los cuentagotas están firmados con un certificado de desarrollador válido, lo que alienta a Apple a revocar los certificados «a los pocos días (a veces horas) de observar las muestras en VirusTotal, lo que ofrece una protección temporal y retrasada contra futuras infecciones con estas muestras particulares firmadas mediante Gatekeeper y Verificaciones de firmas de OCSP”, dijo Stokes.

SentinelOne dijo que detectó nuevas muestras firmadas con certificados nuevos en cuestión de horas y días, y lo llamó un «juego de mesa». Según los informes, las primeras muestras de AdLoad aparecieron en noviembre de 2020, con más ocurrencias regulares en la primera mitad de 2021, seguidas de un fuerte aumento durante julio y especialmente en las primeras semanas de agosto de 2021.

Además de Shlayer, AdLoad pertenece a las familias de malware conocidas por eludir XProtect e infectar Mac con otros datos maliciosos. En abril de 2021, Apple abordó una falla de día cero explotada activamente en su servicio Gatekeeper (CVE-2021-30657), que fue aprovechada por los operadores de Shlayer para implementar software no aprobado en sistemas comprometidos.

«El malware en macOS es un problema que los fabricantes de dispositivos están tratando de resolver», dijo Stokes. «El hecho de que cientos de muestras únicas de variantes de adware conocidas hayan estado circulando durante al menos 10 meses y aún no hayan sido detectadas por el escáner de malware integrado de Apple demuestra la necesidad de agregar controles de seguridad de punto final adicionales a las Mac».