OpenSMTPD se ha encontrado vulnerable a otra vulnerabilidad crítica que podría permitir a los atacantes remotos tomar el control total sobre los servidores de correo electrónico que ejecutan los sistemas operativos BSD o Linux.

Abrir SMTPDtambién conocido como OpenBSD SMTP Server, es una implementación de código abierto del Protocolo simple de transferencia de correo (SMTP) para entregar mensajes en una máquina local o para retransmitirlos a otros servidores SMTP.

Inicialmente se desarrolló como parte del proyecto OpenBSD, pero ahora viene preinstalado en muchos sistemas basados en UNIX.

Descubierto por expertos de Qualys Research Labs, quienes también informaron una falla RCE similar en la aplicación del servidor de correo electrónico el mes pasado, el último problema de lectura fuera de los límites, rastreado como CVE-2020-8794reside en un componente del código del lado del cliente de OpenSMTPD que se introdujo hace casi 5 años.

Al igual que el problema anterior, que los atacantes comenzaron explotando en la naturaleza solo un día después de su divulgación pública, la nueva falla de OpenSMTPD también podría permitir que los piratas informáticos remotos ejecuten comandos arbitrarios en los servidores vulnerables con privilegios de usuario root o no root.

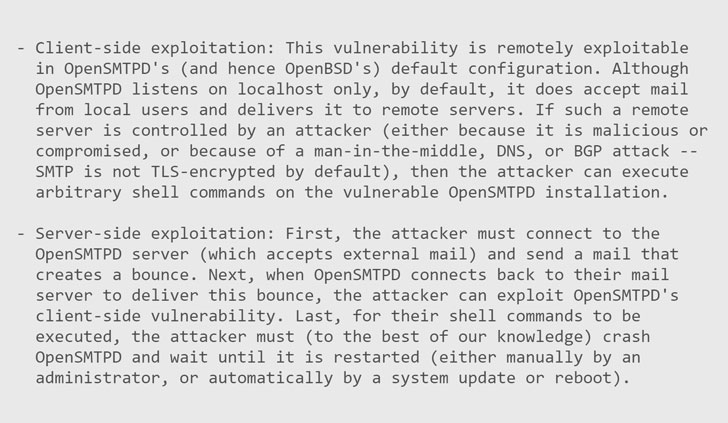

Como se describe en la captura de pantalla del aviso, un atacante local o remoto puede explotar la falla de dos maneras mediante el envío de mensajes SMTP especialmente diseñados, uno funciona en la configuración predeterminada y el segundo aprovecha el mecanismo de rebote de correo electrónico.

«Desarrollamos un exploit simple para esta vulnerabilidad y lo probamos con éxito contra OpenBSD 6.6 (la versión actual), OpenBSD 5.9 (la primera versión vulnerable), Debian 10 (estable), Debian 11 (prueba) y Fedora 31», dice el aviso. dice.

«Probamos nuestro exploit contra los cambios recientes en OpenSMTPD 6.6.3p1, y nuestros resultados son: si el método» mbox «se usa para la entrega local (el valor predeterminado en OpenBSD -actual), entonces la ejecución arbitraria de comandos como root aún es posible; de lo contrario (si se utiliza el método «maildir», por ejemplo), es posible la ejecución arbitraria de comandos como cualquier usuario no root».

Sin embargo, el equipo de Qualys ha decidido retener los detalles de explotación y el código de explotación hasta el 26 de febrero, dando a los usuarios vulnerables de OpenSMTPD una ventana de dos días para parchear sus sistemas.

Si también está ejecutando servidores BSD o Linux con una versión vulnerable de OpenSMTPD, le recomendamos que descargue OpenSMTPD 6.6.4p1 y aplique el parche lo antes posible.