La Agencia de Seguridad Nacional de EE. UU. (NSA) dijo el viernes que el DNS sobre HTTPS (DoH), si se configura adecuadamente en entornos empresariales, puede ayudar a prevenir «numerosas» técnicas iniciales de acceso, comando y control y exfiltración utilizadas por los actores de amenazas.

«DNS sobre el protocolo de transferencia de hipertexto sobre la seguridad de la capa de transporte (HTTPS), a menudo denominado DNS sobre HTTPS (DoH), cifra las solicitudes de DNS mediante el uso de HTTPS para proporcionar privacidad, integridad y autenticación de origen de ‘última milla’ con el resolutor de DNS de un cliente, «según la nueva guía de la NSA.

Propuesto en 2018, DoH es un protocolo para realizar la resolución remota del sistema de nombres de dominio a través del protocolo HTTPS.

Una de las principales deficiencias de las búsquedas de DNS actuales es que incluso cuando alguien visita un sitio que usa HTTPS, la consulta de DNS y su respuesta se envían a través de una conexión no cifrada, lo que permite que terceros espíen la red para rastrear cada sitio web en el que se encuentra el usuario. visitando.

Peor aún, la configuración está lista para llevar a cabo ataques de intermediario (MiTM) simplemente cambiando las respuestas de DNS para redirigir a los visitantes desprevenidos a un sitio con malware que elija el adversario.

Por lo tanto, mediante el uso de HTTPS para cifrar los datos entre el cliente DoH y el sistema de resolución de DNS basado en DoH, DoH tiene como objetivo aumentar la privacidad y la seguridad del usuario al evitar las escuchas ilegales y la manipulación de los datos DNS por parte de los ataques MiTM.

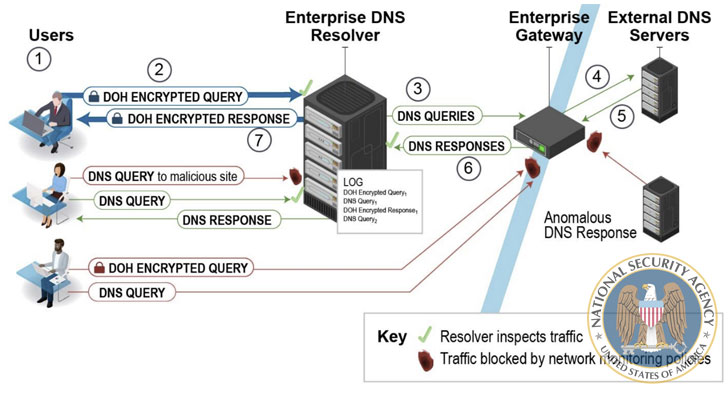

A tal efecto, la NSA recomienda usar solo resolutores de DNS empresariales designados para lograr la defensa de ciberseguridad deseada, al tiempo que advierte que las aplicaciones de clientes individuales que habilitan DoH usando resolutores de DoH de terceros pueden eludir por completo el servicio de DNS empresarial.

Una consecuencia es que «el malware también puede aprovechar DoH para realizar búsquedas de DNS que eluden los solucionadores de DNS empresariales y las herramientas de monitoreo de red, a menudo con fines de comando y control o exfiltración».

La puerta de enlace, que se utiliza para reenviar la consulta a servidores DNS autoritativos externos en caso de que la resolución de DNS de la empresa no tenga la respuesta de DNS almacenada en caché, debe diseñarse para bloquear las solicitudes de DNS, DoH y DNS sobre TLS (DoT) a resoluciones externas. y servidores DNS que no son del solucionador empresarial, agregó la agencia.

DoH no es una panacea

Aunque DoH protege las transacciones de DNS de modificaciones no autorizadas, la NSA advirtió que la tecnología «no es una panacea» y puede generar «una falsa sensación de seguridad».

«DoH no garantiza la protección contra los actores de amenazas cibernéticas y su capacidad para ver a dónde va un cliente en la web», dijo. «DoH está diseñado específicamente para encriptar solo la transacción de DNS entre el cliente y el resolutor, no cualquier otro tráfico que ocurra después de que se satisfaga la consulta».

Además, el cifrado no evita que el proveedor de DNS vea tanto las solicitudes de búsqueda como la dirección IP del cliente que las realiza, lo que socava de manera efectiva las protecciones de privacidad y hace posible que un proveedor de DNS cree perfiles detallados basados en los datos de los usuarios. hábitos de navegación.

Oblivious DNS-over-HTTPS (ODoH), anunciado el mes pasado por ingenieros de Apple, Cloudflare y Fastly, tiene como objetivo abordar este problema. Evita que el resolutor de DoH sepa qué cliente solicitó qué nombres de dominio sin pasar por todas las solicitudes a través de un proxy que separa las direcciones IP de las consultas, «para que ninguna entidad pueda ver ambas al mismo tiempo».

Dicho de otra manera, esto significa que el proxy no conoce el contenido de las consultas y respuestas, y el resolutor no conoce las direcciones IP de los clientes.

En segundo lugar, el uso de DoH tampoco niega la posibilidad de que los resolutores que se comunican con servidores maliciosos en sentido ascendente aún puedan ser susceptibles al envenenamiento de caché de DNS.

«Las empresas que permiten DoH sin un enfoque estratégico y exhaustivo pueden terminar interfiriendo con las herramientas de monitoreo de red, impidiendo que detecten actividades de amenazas maliciosas dentro de la red y permitiendo que los actores de amenazas cibernéticas y el malware pasen por alto los solucionadores de DNS empresariales designados».