Usted es un profesional de ciberseguridad con la responsabilidad de mantener segura a su organización, conoce el capítulo y el versículo de su trabajo, desde deberes de informes de alto nivel hasta los bits y bytes de qué malware apuntó a sus endpoints hace una semana.

Pero hay mucho que tener en cuenta, así que para facilitarle la vida, The Ultimate Security Pros’ Checklist, creada por Cynet, le brinda una lista de verificación concisa y procesable que le permite realizar un seguimiento de todas sus tareas operativas, administrativas y de generación de informes. .

“Interactuamos constantemente con los gerentes de seguridad de nuestros clientes”, dice Eyal Gruner, fundador y director ejecutivo de Cynet, “y esto nos brinda una perspectiva única sobre cuáles son las funciones principales que les preocupan a todos. Por lo tanto, puede pensar en las plantillas de la lista de verificación como una fuente colectiva agregada de los numerosos CISO, directores de seguridad, arquitectos y gerentes de SOC con los que hemos trabajado a lo largo de los años.

La lista de verificación de Ultimate Security Pros mapea completamente las funciones principales de los puestos de seguridad comunes: CISO, director de seguridad, Arquitecto de seguridady administrador de SOC – a una lista de casillas de verificación. Cynet creó para cada puesto una lista dedicada que captura sus responsabilidades y objetivos únicos.

Idealmente, esto debería servir como una brújula que se cierne sobre el escritorio que se puede revisar y verificar para garantizar que se cumplan todos los coros clave.

La lista de verificación cubre todas las partes del puesto, desde el aspecto central de seguridad técnica hasta la gestión del equipo y los informes ejecutivos.

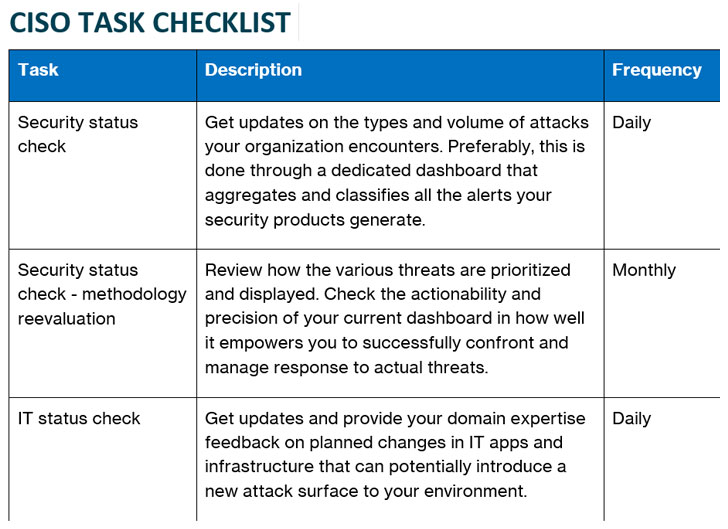

Aquí hay un ejemplo de la lista de CISO:

Si bien la plantilla intenta alcanzar el denominador común más amplio, es importante recordar que no existe una solución única en seguridad, y cada profesional de la seguridad puede modificar cada campo para ajustarlo a las condiciones específicas de su entorno.

No hay dos organizaciones iguales, y tiene sentido suponer una amplia variación según la industria, el tamaño del equipo, la cultura organizacional y otras variables.

Simplemente descargue la lista de verificación que coincida con su posición, personalícela según sus necesidades y comience a usarla a diario.