En esta era digital, el éxito de casi todas las empresas de marketing, publicidad y análisis se basa en el seguimiento de los usuarios en Internet para identificarlos y conocer sus intereses para proporcionar anuncios dirigidos.

La mayoría de estas soluciones se basan en cookies de terceros, una cookie configurada en un dominio diferente al que está navegando, lo que permite a las empresas, incluidas Google y Facebook, tomar sus huellas digitales para rastrear cada uno de sus movimientos en múltiples sitios.

Sin embargo, si usa Kaspersky Antivirus, una vulnerabilidad en el software de seguridad expuso un identificador único asociado con usted en cada sitio web que visitó en los últimos 4 años, lo que podría haber permitido que esos sitios y otros servicios de terceros lo rastrearan. a través de la web, incluso si ha bloqueado o borrado las cookies de terceros a tiempo.

La vulnerabilidad, identificada como CVE-2019-8286 y descubierto por el investigador de seguridad independiente Ronald Eikenberg, reside en la forma en que un módulo de escaneo de URL integrado en el software antivirus, llamado Asesor de URL de Kasperskyobras.

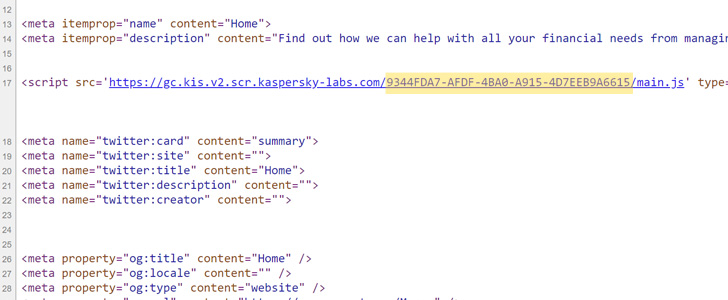

De forma predeterminada, la solución de seguridad de Internet de Kaspersky inyecta un archivo JavaScript alojado de forma remota directamente en el código HTML de cada página web que visita (para todos los navegadores web, incluso en modo de incógnito) en un intento de verificar si la página pertenece a la lista de sitios sospechosos. y direcciones web de phishing.

Bueno, no es una sorpresa, ya que la mayoría de las soluciones de seguridad de Internet funcionan de la misma manera para monitorear las páginas web en busca de contenido malicioso.

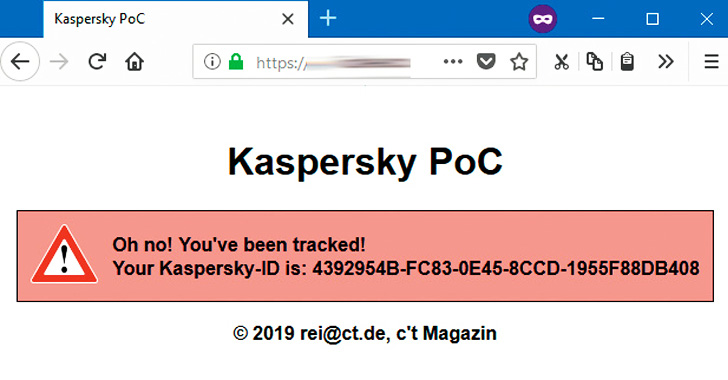

Sin embargo, Eikenberg encuentra que la URL de este archivo JavaScript contiene una cadena que es única para cada usuario de Kaspersky, una especie de UUID (Universally Unique Identifier) que pueden capturar fácilmente los sitios web, otros servicios de análisis y publicidad de terceros, poniendo en riesgo la privacidad de sus usuarios.

«Es una mala idea porque otras secuencias de comandos que se ejecutan en el contexto del dominio del sitio web pueden acceder al código HTML en cualquier momento y, por lo tanto, a la ID de Kaspersky inyectada. Esto significa, en lenguaje sencillo, que cualquier sitio web puede simplemente leer la ID de Kaspersky del usuario». y hacer un mal uso de él para el seguimiento «, dice el investigador.

«Las identificaciones eran persistentes y no cambiaron después de varios días. Esto dejó en claro que una identificación puede asignarse permanentemente a una computadora específica».

Eikenberg informó de sus hallazgos a Kaspersky, quien reconoció el problema y lo solucionó el mes pasado asignando un valor constante (FD126C42-EBFA-4E12-B309-BB3FDD723AC1) para todos los usuarios en lugar de usar UUID en la URL de JavaScript.

«Kaspersky solucionó un problema de seguridad (CVE-2019-8286) en sus productos que podría comprometer la privacidad del usuario al usar una identificación de producto única a la que podían acceder terceros», dice la compañía en su aviso.

«Este problema se clasificó como Divulgación de datos de usuario. El atacante debe preparar e implementar un script malicioso en los servidores web desde donde rastreará al usuario».

Sin embargo, la función Kaspersky URL Advisor todavía permite que los sitios web y los servicios de terceros averigüen si un visitante tiene el software Kaspersky instalado en su sistema, que el investigador cree que los estafadores y los ciberdelincuentes pueden abusar indirectamente.

“Un atacante podría usar esta información para redistribuir una plaga adaptada al software de protección o redirigirla a una página de estafa adecuada, con el lema: Su licencia de Kaspersky ha caducado. Ingrese su número de tarjeta de crédito para renovar la suscripción”, advirtió Eikenberg.

Las versiones actualizadas de los productos Kaspersky Antivirus, Internet Security, Total Security, Free Antivirus y Small Office Security ya se han entregado a los usuarios afectados.

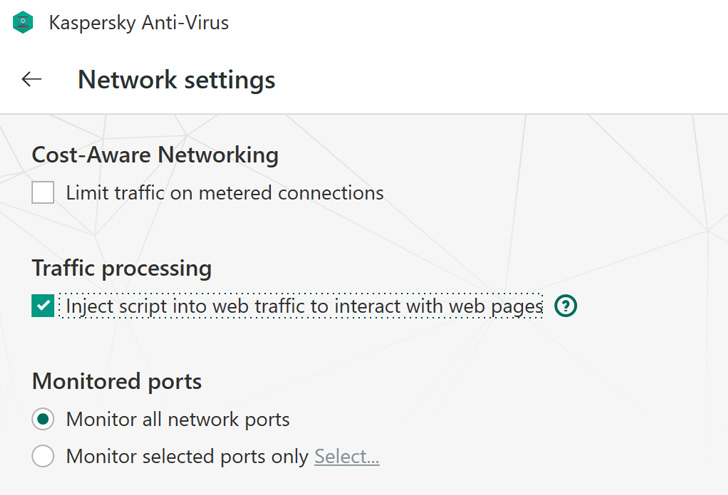

Sin embargo, los usuarios que deseen deshabilitar este seguimiento por completo pueden deshabilitar manualmente la función Asesor de URL desde la configuración → adicional → red → desmarque la casilla de procesamiento de tráfico, como se muestra en la captura de pantalla anterior.