Se han descubierto múltiples vulnerabilidades sin parchear en SHAREit, una aplicación popular con más de mil millones de descargas, que podría utilizarse para filtrar datos confidenciales de un usuario, ejecutar código arbitrario y posiblemente conducir a la ejecución remota de código.

Los hallazgos provienen del análisis de la empresa de seguridad cibernética Trend Micro de la versión de Android de la aplicación, que permite a los usuarios compartir o transferir archivos entre dispositivos.

Pero en un giro preocupante, las fallas aún no han sido reparadas por Smart Media4U Technology Pte. Ltd., el desarrollador de la aplicación con sede en Singapur, a pesar de la divulgación responsable hace tres meses.

«Decidimos divulgar nuestra investigación tres meses después de informar esto, ya que muchos usuarios podrían verse afectados por este ataque porque el atacante puede robar datos confidenciales y hacer cualquier cosa con el permiso de las aplicaciones», dijo Echo Duan, investigador de Trend Micro, en un artículo. «Tampoco es fácilmente detectable».

Una de las fallas surge de la forma en que la aplicación facilita el intercambio de archivos (a través de FileProvider de Android), lo que potencialmente permite que cualquier tercero obtenga permisos temporales de acceso de lectura/escritura y los explote para sobrescribir los archivos existentes en la carpeta de datos de la aplicación.

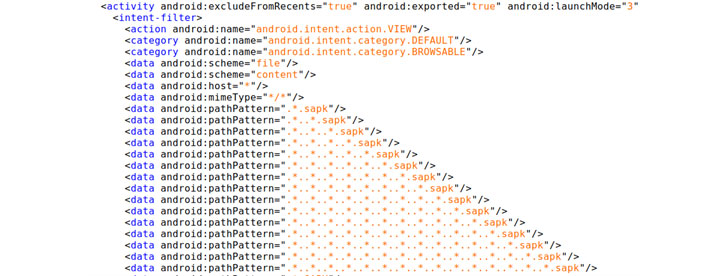

Por separado, el uso de enlaces profundos para iniciar funciones específicas en la aplicación, incluida la descarga de archivos APK divididos (SAPK) desde una URL que tiene el esquema de HTTP/HTTPS y un host de dominio que coincide con * .wshareit.com o gshare.cdn.shareitgames .com: se puede aprovechar para instalar una aplicación maliciosa, lo que resulta en una posible ejecución remota de código cuando un usuario hace clic en una URL.

«Cuando el usuario hace clic en esta URL de descarga, Chrome llamará a SHAREit para descargar SAPK desde https://gshare.cdn.shareitgames.com», explicó Duan. «Dado que es compatible con el protocolo HTTP, este SAPK se puede reemplazar simulando un ataque de hombre en el medio (MitM)».

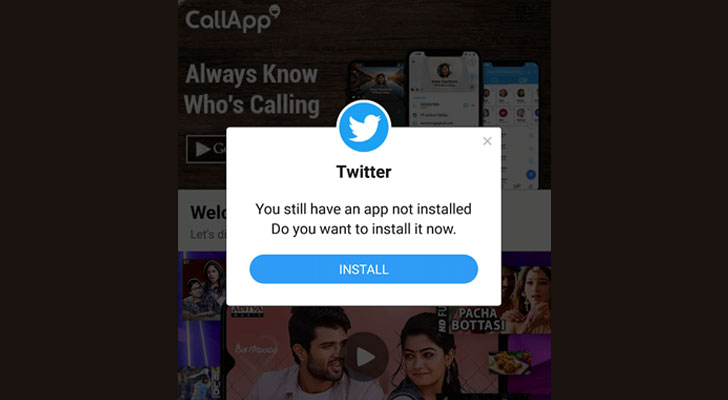

Por último, la aplicación también es susceptible a lo que se denomina un ataque de hombre en el disco (MitD), que surge cuando el uso descuidado de los permisos de «almacenamiento externo» abre la puerta a la instalación de aplicaciones fraudulentas e incluso provoca una denegación de servicio. condición.

SHAREit se ha enfrentado a una feria de deficiencias de seguridad en el pasado. En febrero de 2019, se detectaron dos vulnerabilidades en la aplicación que podrían permitir a los atacantes eludir la autenticación, descargar archivos arbitrarios y sustraer archivos de dispositivos Android.

|

| Una ventana emergente de la aplicación de Twitter falsa creada para probar la vulnerabilidad |

Luego, el 29 de junio de 2020, el gobierno indio prohibió SHAREit junto con otras 58 aplicaciones chinas por preocupaciones de que estas aplicaciones estaban involucradas en actividades que amenazaban «la seguridad nacional y la defensa de la India, lo que en última instancia afecta la soberanía y la integridad de la India».

ACTUALIZAR

El desarrollador de SHAREit le dijo a The Hacker News en un correo electrónico durante el fin de semana que lanzó un parche para abordar las «supuestas» fallas luego de la divulgación de los investigadores de Trend Micro.

«El 15 de febrero de 2021, nos enteramos de un informe de Trend Micro sobre posibles vulnerabilidades de seguridad en nuestra aplicación», dijo la compañía en un comunicado a The Hacker News por correo electrónico. «Trabajamos rápidamente para investigar este informe y, el 19 de febrero de 2021, lanzamos un parche para abordar las supuestas vulnerabilidades».

Nos comunicamos con Trend Micro para obtener más comentarios y actualizaremos la historia si recibimos una respuesta.