Según las últimas investigaciones, los actores detrás del infame malware TrickBot han sido vinculados a una nueva cepa de ransomware llamada «Diavol».

Las cargas útiles de ransomware Diavol y Conti se implementaron en varios sistemas en caso de un ataque fallido a uno de sus clientes a principios de este mes, dijeron los investigadores de Fortinet la semana pasada.

TrickBot, un troyano bancario detectado por primera vez en 2016, es tradicionalmente una solución contra el crimen basada en Windows que usa varios módulos para realizar una amplia gama de actividades maliciosas en las redes de destino, incluido el robo de credenciales y los ataques de ransomware.

A pesar de los esfuerzos de las fuerzas del orden para neutralizar la red de bots, el malware en constante evolución ha demostrado ser una amenaza resistente, ya que los operadores con sede en Rusia, apodados «Wizard Spider», adaptan rápidamente nuevas herramientas para llevar a cabo más ataques.

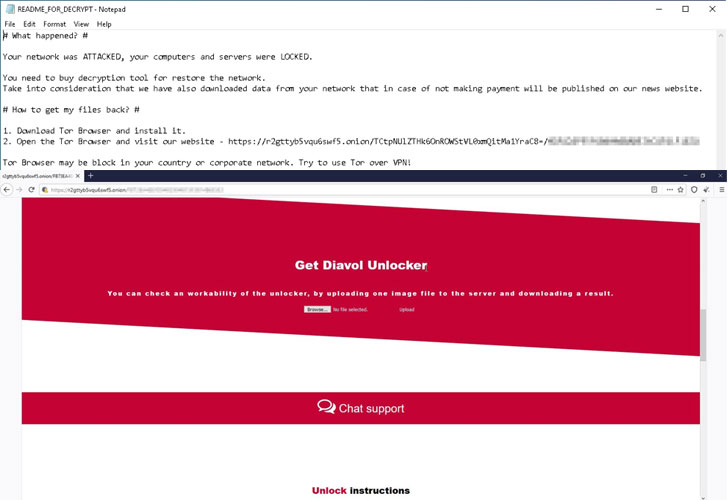

Según los informes, Diavol se utilizó en la naturaleza en un incidente. La fuente de la intrusión sigue siendo desconocida. Sin embargo, está claro que el código fuente de la carga útil comparte similitudes con el código Conti, aunque se descubrió que su rescate reutilizaba algún lenguaje de ransomware Egregor.

«Como parte de un proceso de encriptación relativamente único, Diavol opera utilizando llamadas de procedimiento asíncrono (APC) en modo de usuario sin un algoritmo de encriptación simétrica», dijeron los investigadores. «Por lo general, los autores de ransomware intentan completar la operación de encriptación en el menor tiempo posible. Los algoritmos de encriptación asimétrica no son una opción clara porque [are] significativamente más lento que los algoritmos simétricos».

Otro aspecto del ransomware que sobresale es su dependencia de las técnicas antianalíticas, que oscurecen su código de imagen de mapa de bits, desde donde se cargan las rutinas en un búfer de tiempo de ejecución.

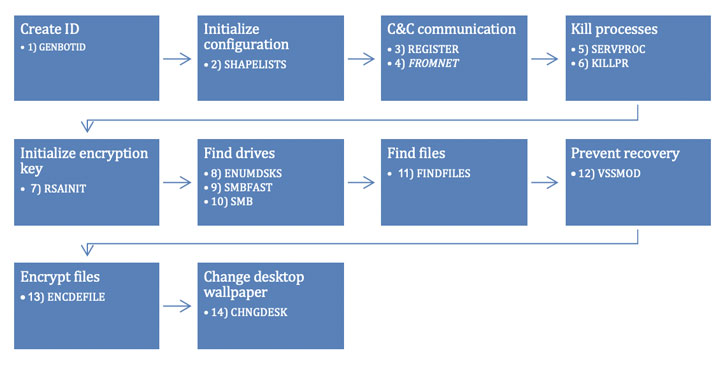

Antes de bloquear archivos y cambiar el fondo de pantalla del escritorio con un mensaje de rescate, las funciones principales que realiza Diavol son registrar el dispositivo de la víctima en un servidor remoto, finalizar procesos en ejecución, encontrar discos y archivos locales en el sistema para encriptarlos y evitar la recuperación mediante la eliminación de instantáneas. .

El esfuerzo emergente del ransomware Wizard Spider también coincide con un «nuevo desarrollo de inyección web de TrickBot», como lo detalló el equipo de inteligencia de amenazas de Kryptos Logic, lo que sugiere que el grupo de delitos cibernéticos motivado financieramente todavía está rediseñando activamente su arsenal de malware.

«TrickBot ha devuelto su módulo de fraude bancario, que se ha actualizado para admitir proyectos web al estilo de Zeus», dijo el investigador de seguridad cibernética Marcus Hutchins. tuiteó. «Esto podría indicar que están reanudando sus operaciones de fraude bancario y planean expandir el acceso a aquellos que no conocen su formato webinject interno».