Mozi, una botnet peer-to-peer (P2P) conocida por apuntar a dispositivos IoT, ha adquirido nuevas capacidades, según los últimos hallazgos, que le permiten lograr estabilidad en las puertas de enlace de red fabricadas por Netgear, Huawei y ZTE.

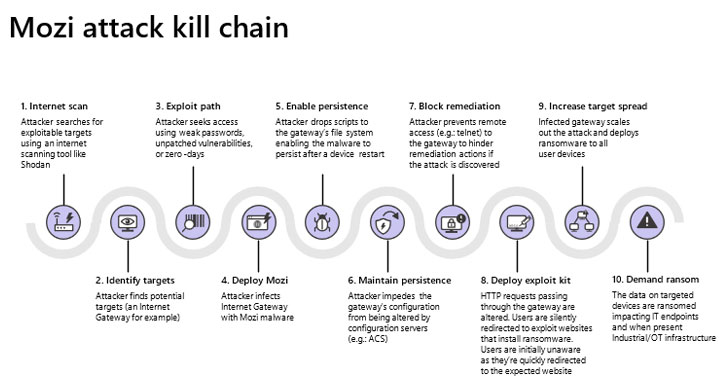

«Las puertas de enlace de red son un objetivo particularmente jugoso para los adversarios porque son ideales como puntos de partida para las redes empresariales», dijeron los investigadores del Centro de inteligencia de amenazas de seguridad de Microsoft y la Sección 52 de Azure Defender para IoT. «Al infectar los enrutadores, pueden llevar a cabo ataques de intermediario (MITM), a través del secuestro de HTTP y la suplantación de DNS, para comprometer los puntos finales e implementar ransomware o causar incidentes de seguridad en los dispositivos OT».

Documentado por primera vez por Netlab 360 en diciembre de 2019, Mozi tiene un historial de infección de enrutadores y grabadoras de video digital para convertirlos en una botnet IoT que podría explotarse para lanzar ataques de denegación de servicio distribuido (DDoS), filtrado de datos y realizar cargas útiles. . La botnet evolucionó a partir del código fuente de varias familias de malware conocidas, como Gafgyt, Mirai e IoT Reaper.

Mozi se propaga utilizando contraseñas de acceso remoto débiles y predeterminadas, así como vulnerabilidades no corregidas, con malware de IoT que se comunica mediante una tabla hash (DHT) similar a BitTorrent distribuida para registrar información de contacto para otros nodos en la red de bots, el mismo mecanismo. utilizado por clientes P2P para compartir archivos. Los dispositivos comprometidos escuchan los comandos de los nodos del controlador y también intentan infectar a otros objetivos vulnerables.

Un análisis de IBM X-Force publicado en septiembre de 2020 encontró que Mozi representó casi el 90 % del tráfico de red de IoT observado desde octubre de 2019 hasta junio de 2020, lo que sugiere que los actores de amenazas están aprovechando cada vez más el espacio ofensivo en expansión que ofrecen los dispositivos de IoT. En una investigación independiente publicada el mes pasado, el equipo de inteligencia y análisis de Elastic Security descubrió que al menos 24 países han sido objeto de ataques hasta la fecha, con Bulgaria e India en primer lugar.

Ahora, una investigación reciente realizada por el equipo de seguridad de Microsoft para IoT descubrió que el malware «toma acciones específicas para aumentar sus posibilidades de supervivencia después de un reinicio o cualquier otro intento por parte de otro malware o de los encuestados para interrumpirlo», incluida la persistencia en los dispositivos de destino y el bloqueo de TCP. puertos (23, 2323, 7547, 35000, 50023 y 58000) que se utilizan para obtener acceso remoto a la puerta de enlace.

Además, Mozi se actualizó para admitir nuevos comandos que permiten que el malware secuestre sesiones HTTP y realice una suplantación de DNS para redirigir el tráfico a un dominio controlado por un atacante.

Se recomienda a las empresas y usuarios que usan enrutadores Netgear, Huawei y ZTE que protejan el dispositivo con contraseñas seguras y actualicen el dispositivo con el firmware más reciente. «Hacerlo reducirá las áreas de ataque utilizadas por la botnet y evitará que los atacantes lleguen a una posición en la que puedan aprovechar las persistencias recién descubiertas y otras técnicas de explotación», dijo Microsoft.