Koo, un clon doméstico indio de Twitter, solucionó recientemente una falla de seguridad grave que podría explotarse para ejecutar código JavaScript arbitrario contra cientos de miles de sus usuarios, extendiendo el ataque a través de la plataforma.

La vulnerabilidad incluye una vulnerabilidad de secuencias de comandos entre sitios (también conocida como Persistent XSS) en la aplicación web Koo que permite insertar secuencias de comandos maliciosas directamente en una aplicación web afectada.

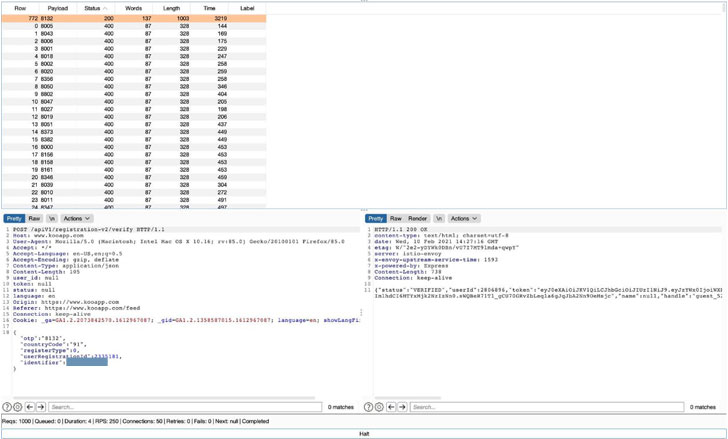

Para llevar a cabo el ataque, bastaba que un actor malintencionado iniciara sesión en el servicio a través de una aplicación web y enviara un payload en codificación XSS a su línea de tiempo, que se ejecutará automáticamente en nombre de todos los usuarios que hayan visto la publicación. .

El problema fue descubierto por el investigador de seguridad Rahul Kankrale en julio, luego de lo cual Koo lanzó una solución el 3 de julio.

Mediante secuencias de comandos entre sitios, un atacante puede realizar acciones en nombre de los usuarios con los mismos privilegios que un usuario y robar secretos del navegador web, como las cookies de autenticación.

Debido a que el JavaScript malicioso tiene acceso a todos los objetos a los que tiene acceso la Web, podría permitir que los adversarios accedan a datos confidenciales, como mensajes privados, difundan información errónea o muestren spam usando perfiles de usuario.

El resultado final de esta vulnerabilidad en Koo, también conocido como el gusano XSS, es más preocupante porque propaga automáticamente código malicioso entre los visitantes del sitio para infectar a otros usuarios, sin ninguna interacción del usuario, como una reacción en cadena.

Lanzado en noviembre de 2019, Koo se anuncia como una alternativa india a Twitter y cuenta con 6 millones de usuarios activos en su plataforma. La empresa con sede en Bangalore también surgió como un popular servicio de redes sociales en Nigeria después de que el país prohibiera Twitter indefinidamente por eliminar un tuit del presidente nigeriano Muhammad Buhari.

Aprameya Radhakrishna, cofundadora y directora ejecutiva de Koo, anunció la entrada de la aplicación en el mercado nigeriano a principios de esta semana.

Se corrigió una vulnerabilidad XSS asociada con la función de hashtag, que permitía a un oponente pasar código JavaScript malicioso en el punto final utilizado para buscar un hashtag específico («https: // www[.]aplicación[.]com / etiqueta /[hashtag]»).

Las correcciones siguen a otra vulnerabilidad crítica en la aplicación Koo, que se solucionó a principios de febrero de este año, lo que podría permitir a los atacantes obtener acceso a cualquier cuenta de usuario en la plataforma sin necesidad de una contraseña o interacción del usuario.

Fue descubierto Prasoon Gupta, investigador de seguridad independiente. En una entrevista con The Hacker News, Prasoon explicó que la vulnerabilidad surge de la forma en que una aplicación autentica los tokens de acceso cuando un usuario se autentica mediante un número de teléfono y una contraseña de un solo uso (OTP) que se le envía.

El lanzamiento se produce poco más de un mes después de que el navegador Edge de Microsoft revelara vulnerabilidades similares relacionadas con XSS que podrían explotarse para lanzar un ataque simplemente agregando un comentario a un video en YouTube o enviando una solicitud de amistad en Facebook desde una cuenta que contiene otro – Contenidos en inglés acompañados de un payload XSS.