Para fines de 2021, se conectarán 12 mil millones de dispositivos IoT y, para 2025, este número aumentará a 27 mil millones.

Todos estos dispositivos estarán conectados a Internet y enviarán datos útiles, haciendo que la industria, la medicina y los automóviles sean más inteligentes y eficientes.

Pero, ¿estarán seguros todos estos dispositivos? ¿Vale la pena preguntarse qué puede hacer para asegurarse de no ser víctima de un delito cibernético, como el robo de datos u otras formas de delito cibernético (o al menos reducirlo) en el futuro?

Resumen

¿Mejorará alguna vez la seguridad de IoT?

El número de vulnerabilidades de seguridad relacionadas con Internet ha aumentado significativamente en los últimos años.

Comencemos desde el principio: la mayoría de los dispositivos de IoT vienen con contraseñas predeterminadas y publicadas. Además, hay muchos dispositivos IoT baratos y de baja capacidad que carecen incluso de la seguridad más básica.

Y eso no es todo: los expertos en seguridad descubren nuevas vulnerabilidades críticas todos los días. Numerosos dispositivos de IoT que se someten a auditorías de seguridad presentan repetidamente los mismos problemas una y otra vez: vulnerabilidades en la ejecución remota de código a nivel de IP o incluso de radio, mecanismos de control de acceso no autenticados o no funcionales.

La seguridad del hardware débil es uno de los problemas más comunes. Este término completo se refiere a todo el potencial de ataque que los piratas informáticos pueden explotar cuando tienen un dispositivo IoT: extraer las credenciales de seguridad almacenadas en la memoria del dispositivo → Usar estos datos para comprometer los servidores donde se encuentran los datos del dispositivo. enviado → compartir o vender esta información de inicio de sesión en un «sitio oscuro» para atacar de forma remota otros dispositivos del mismo tipo, etc.

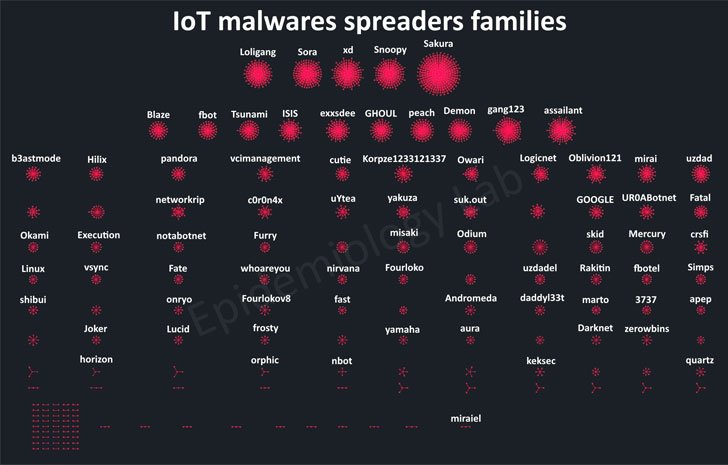

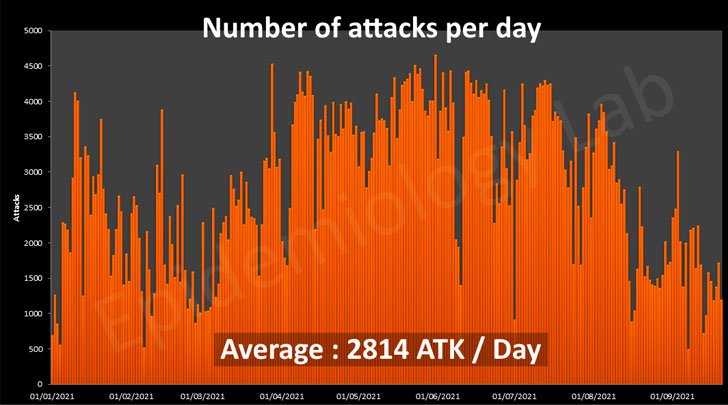

Se está llevando a cabo una verdadera batalla silenciosa de IoT y ya se han amenazado decenas de miles de dispositivos de IoT. Para darle una idea del nivel de conciencia que está aumentando, el Laboratorio de Epidemiología de Orange Cyberdefense nos proporciona algunas cifras emocionantes y aterradoras: en 2019, por ejemplo, un dispositivo vulnerable de Internet de las cosas podría haberse infectado en menos de 3 años. minutos, y en 2021, un dispositivo de IoT es atacado un promedio de 2.814 veces al día por más de 100 botnets diferentes que intentan secuestrarlo. No es de extrañar, entonces, que cinco años después de Mirai, apareciera una nueva botnet de IoT llamada Meris, que se utilizó para ataques DDoS masivos contra Yandex, un motor de búsqueda ruso muy grande.

Luz al final del túnel

Sin embargo, la situación puede comenzar a cambiar en un futuro próximo. Recientemente, Orange, el mayor actor de la industria europea de las telecomunicaciones, lanzó una iniciativa llamada «IoT SAFE» en colaboración con Thales, un importante fabricante de dispositivos electrónicos. Se ha demostrado que la cooperación entre el proveedor de red y el fabricante del equipo de IoT mejora significativamente la seguridad del equipo de IoT (y, por lo tanto, la posición de seguridad de sus usuarios).

IoT SAFE ha sido estandarizado por GSMA como resultado de una amplia colaboración entre fabricantes de dispositivos y conjuntos de chips, proveedores de nube y operadores de redes móviles.

La idea clave es utilizar una tarjeta SIM (o SIM incorporada) como una aplicación KeyStore, donde las claves de seguridad se almacenan de forma segura y se gestionan de forma dinámica. Ya no es necesario pasar secretos a un proveedor que no es de confianza. Tampoco es necesario agregar un elemento seguro costoso y dedicado. Además, no hay requisitos de interfaz patentada.

Gracias a IoT SAFE, una amplia gama de servicios criptográficos se pueden cubrir directamente con la tarjeta SIM.

Puede preguntar: ¿Por qué nos ceñimos a la SIM o la tarjeta SIM incorporada para asegurar el dispositivo IoT? Esto se debe a que las tarjetas SIM están muy bien protegidas contra ataques físicos. También están estandarizados y pueden considerarse chips confiables y bien desarrollados. Todos los dispositivos IoT que están conectados a la red móvil suelen estar equipados con tarjetas SIM. Con 5G para IoT industrial a la vuelta de la esquina, seguramente mantendrá su popularidad. También son económicos porque muchos dispositivos móviles de IoT son pequeños y tienen sensores económicos, por lo que probablemente no se necesite un chip especializado.

¿Como funciona? Ejemplo.

Además, este nuevo estándar ofrece la ventaja de la simplicidad general.

Un ejemplo es «Zero Touch Provisioning». En este caso, el operador de red instala y configura de forma remota la instancia del subprograma IoT SAFE tan pronto como el usuario enciende el dispositivo IoT. A continuación, el operador de red indica al subprograma que cree un nuevo par de claves que consta de una clave privada, que se almacena de forma segura en la tarjeta SIM, y una clave pública, que se envía de vuelta al servidor. El servidor genera un nuevo certificado de cliente y lo envía de vuelta al subprograma. Por último, el dispositivo compatible con IoT SAFE utiliza estos datos para establecer una conexión segura a la nube mediante una sesión TLS autenticada mutuamente.

Si existe la sospecha de que el dispositivo se ha visto comprometido, las credenciales se eliminan de forma remota a través de la red móvil.

También hay casos de uso más complejos que también pueden ser cubiertos por IoT SAFE, como el almacenamiento de datos importantes del usuario en una tarjeta SIM o la verificación de software previa al lanzamiento para evitar que el malware de IoT ejecute código no autorizado.

En el mundo claro y seguro de IoT

Orange lanzó la primera implementación de código abierto del estándar en octubre de 2020, basada en un lenguaje sencillo C. La implementación de este proyecto se probó en dos dispositivos limitados utilizando applets de dos proveedores diferentes. Se ha integrado con éxito en dos conocidas nubes públicas, Azure y AWS, y la propia Live Objects Cloud privada de Orange. Con una licencia permisiva de código abierto, los fabricantes de dispositivos podrán implementar fácilmente dispositivos compatibles con IoT SAFE.

La iniciativa IoT SAFE se presentó en varias conferencias, incluido el Java Card Forum, la Plataforma Global y la Mobile IoT Summit. Durante los seminarios, se mostraron y discutieron en detalle ejemplos de aplicación para la implementación de IoT SAFE con la comunidad de IoT. Gracias a este esfuerzo, wolfSSL ha agregado compatibilidad con IoT SAFE a su conocida biblioteca SSL / TLS.

Por supuesto, el desarrollo y los prototipos de IoT SAFE también se demostraron en el stand de Orange en el Mobile World Congress de este año. Estaba claro que la industria de IoT había mostrado un gran interés después de esta demostración. Además de los fabricantes de equipos, chips e incluso aviones, muchos otros estaban encantados con el potencial de IoT SAFE.

Uno para todos

Es innegable que estos dispositivos conectados no proporcionan la protección de seguridad adecuada. En un momento en el que cada vez hay más dispositivos peligrosos, no hay duda de que representan una amenaza para todos nosotros. Además, las amenazas a la seguridad se consideran un obstáculo importante para el desarrollo de los mercados de IoT. Según Internet of Things World y Omdia, el 85% de los 170 líderes de la industria encuestados creen que los problemas de seguridad siguen siendo una barrera importante para la adopción de Internet of Things. Los clientes potenciales a menudo se muestran reacios a comprar instalaciones de IoT porque temen verse comprometidas.

En última instancia, solo los dispositivos confiables y razonablemente seguros tendrán éxito en el mercado y conducirán a un crecimiento razonable del negocio de Internet de las cosas. Por lo tanto, la comunidad de revendedores debe contribuir activamente a la seguridad de IoT para fortalecer el mercado de IoT y aumentar las oportunidades comerciales.

Para obtener más información sobre lo que los investigadores de Orange Cyberdefense han investigado este año, simplemente puede ir a la página de inicio de su navegador de seguridad recientemente lanzado.

Nota – Este artículo fue escrito y contribuido por Fabrice Fontaine y Leila de Charette, ambos de Orange Innovation.