Se ha observado que la amenaza con motivación financiera, conocida por apuntar a las industrias minorista, hotelera y de entretenimiento, coloca nuevas puertas traseras en los sistemas infectados, lo que sugiere que los operadores ajustan constantemente su arsenal de malware para evitar la detección y permanecer bajo la vigilancia del radar.

El malware no documentado anteriormente se llamaba «SardónicoDe la empresa rumana de ciberseguridad Bitdefender, que encontró durante una investigación forense tras el fallido ataque FIN8 contra una institución financiera no identificada con sede en EE. UU.

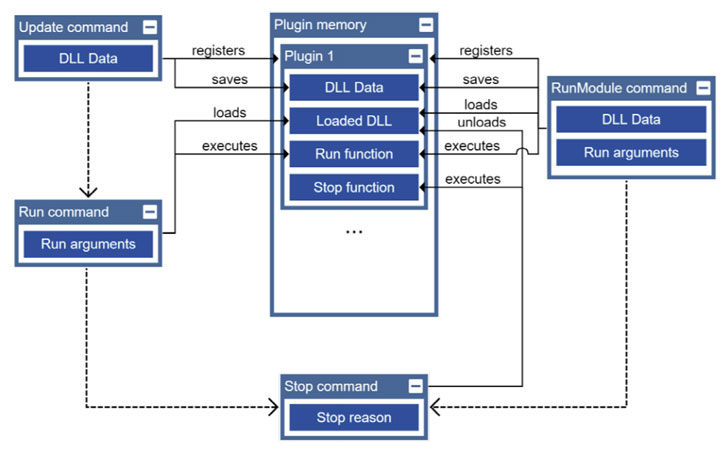

«Se dice que la puerta trasera Sardonic es extremadamente efectiva y tiene una amplia gama de capacidades que ayudan a los atacantes a explotar nuevo malware sobre la marcha sin actualizar los componentes», dijeron los investigadores de Bitdefender Eduard Budaca y Victor Vrabie en un informe compartido con The Hacker News.

Desde su lanzamiento en enero de 2016, FIN8 ha utilizado una serie de técnicas, incluido el phishing selectivo y software malicioso como PUNCHTRACK y BADHATCH, para robar datos de tarjetas de pago de los sistemas de punto de venta (POS).

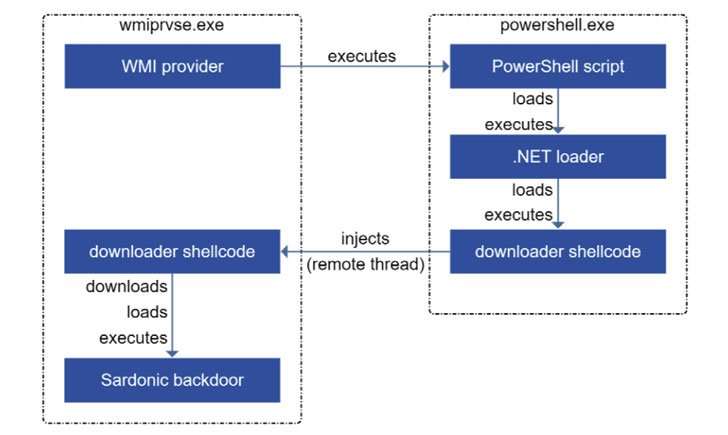

El grupo de amenazas, conocido por tomarse largos descansos entre campañas para afinar sus tácticas y aumentar el éxito de sus operaciones, realiza ataques cibernéticos principalmente a través de ataques terrestres utilizando herramientas e interfaces integradas como PowerShell y también aprovecha servicios legítimos, como sslip.io, para ocultar sus actividades.

A principios de marzo, Bitdefender dio a conocer el regreso de FIN8 después de un año y medio de descanso para centrarse en las industrias de seguros, comercio minorista, tecnología y productos químicos en EE. UU., Canadá, Sudáfrica, Puerto Rico, Panamá e Italia con un implante BADHATCH rediseñado con Capacidades mejoradas, que incluyen captura de pantalla, tunelización de proxy, robo de credenciales y ejecución sin archivos.

El último incidente, que analizó la compañía, establece que los atacantes se infiltraron en la red objetivo para realizar una encuesta detallada, antes de realizar un movimiento lateral y escalar privilegios para implementar una carga útil de malware. «Ha habido varios intentos de implementar puertas traseras Sardonic en los controladores de dominio para continuar con la escalada de autorización y el movimiento lateral, pero las líneas de comando maliciosas han sido bloqueadas», dijeron los investigadores.

Sardonic, escrito en C ++, no solo toma medidas para garantizar la persistencia en la computadora comprometida, sino que también tiene funciones que le permiten obtener información del sistema, ejecutar comandos arbitrarios y cargar y ejecutar otros complementos, cuyos resultados se transmiten. a un servidor remoto controlado por un atacante.

El último desarrollo es otra señal del cambio de táctica de FIN8 al fortalecer sus capacidades e infraestructura para la entrega de malware. Para mitigar el riesgo de malware financiero, se alienta a las empresas a separar sus redes POS de las utilizadas por empleados o invitados, capacitar a los empleados para identificar mejor los correos electrónicos de phishing y mejorar las soluciones de seguridad de correo electrónico para filtrar archivos adjuntos potencialmente sospechosos.