Los investigadores de ciberseguridad revelaron el jueves problemas de seguridad en la aplicación de Android desarrollada por el fabricante chino de drones Da Jiang Innovations (DJI) que viene con un mecanismo de actualización automática que pasa por alto Google Play Store y podría usarse para instalar aplicaciones maliciosas y transmitir información personal confidencial a Servidores de DJI.

Los informes gemelos, cortesía de las firmas de seguridad cibernética Synacktiv y GRIMM, encontraron que la aplicación de Android Go 4 de DJI no solo solicita permisos extensos y recopila datos personales (IMSI, IMEI, el número de serie de la tarjeta SIM), sino que hace uso de anti-depuración. y técnicas de cifrado para frustrar el análisis de seguridad.

«Este mecanismo es muy similar a los servidores de comando y control que se encuentran con malware», dijo Synacktiv.

«Dados los amplios permisos requeridos por DJI GO 4 (contactos, micrófono, cámara, ubicación, almacenamiento, cambio de conectividad de red), los servidores chinos de DJI o Weibo tienen un control casi total sobre el teléfono del usuario».

La aplicación de Android tiene más de un millón de instalaciones a través de Google Play Store. Pero las vulnerabilidades de seguridad identificadas en la aplicación no se aplican a su versión de iOS, que no está ofuscada, ni tiene la función de actualización oculta.

Un mecanismo de autoactualización «turbio»

GRIMM dijo que la investigación se llevó a cabo en respuesta a una auditoría de seguridad solicitada por un proveedor anónimo de tecnología de defensa y seguridad pública que buscaba «investigar las implicaciones de privacidad de los drones DJI dentro de la aplicación Android DJI GO 4».

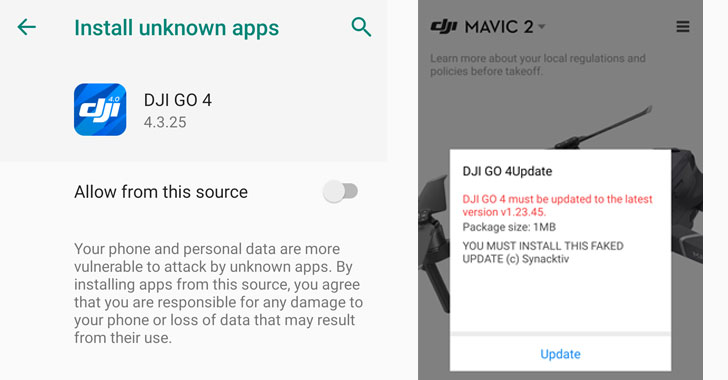

Mediante ingeniería inversa de la aplicación, Synacktiv dijo que descubrió la existencia de una URL («hxxps: //service-adhoc.dji.com/app/upgrade/public/check») que utiliza para descargar una actualización de la aplicación y solicitar al usuario que otorgar permiso para «Instalar aplicaciones desconocidas».

«Modificamos esta solicitud para activar una actualización forzada de una aplicación arbitraria, lo que incitó al usuario primero a permitir la instalación de aplicaciones que no son de confianza y luego le impidió usar la aplicación hasta que se instaló la actualización», dijeron los investigadores.

No solo es una violación directa de las pautas de Google Play Store, sino que las implicaciones de esta función también son enormes. Un atacante podría comprometer el servidor de actualizaciones para atacar a los usuarios con actualizaciones de aplicaciones maliciosas.

Aún más preocupante, la aplicación continúa ejecutándose en segundo plano incluso después de cerrarse y aprovecha un SDK de Weibo («com.sina.weibo.sdk») para instalar una aplicación descargada arbitrariamente, lo que activa la función para los usuarios que optaron por la transmisión en vivo. la transmisión de video del dron a través de Weibo. GRIMM dijo que no encontró ninguna evidencia de que fuera explotado para apuntar a personas con instalaciones de aplicaciones maliciosas.

Además de esto, los investigadores descubrieron que la aplicación aprovecha MobTech SDK para recopilar metadatos sobre el teléfono, incluidos el tamaño de la pantalla, el brillo, la dirección WLAN, la dirección MAC, los BSSID, las direcciones de Bluetooth, los números IMEI e IMSI, el nombre del operador, el número de serie de SIM, Información de la tarjeta SD, idioma del sistema operativo y versión del kernel, e información de ubicación.

DJI rechaza los hallazgos

Al calificar los hallazgos de «preocupaciones típicas de software», DJI cuestionó la investigación y afirmó que contradice «informes del Departamento de Seguridad Nacional de EE. UU. (DHS), Booz Allen Hamilton y otros que no han encontrado evidencia de conexiones de transmisión de datos inesperadas de las aplicaciones de DJI diseñadas para clientes gubernamentales y profesionales.”

“No hay evidencia de que alguna vez hayan sido explotados, y no se usaron en los sistemas de control de vuelo de DJI para clientes gubernamentales y profesionales”, dijo la compañía, y agregó que no pudo replicar el comportamiento de la aplicación al reiniciarse por sí sola.

«En futuras versiones, los usuarios también podrán descargar la versión oficial de Google Play si está disponible en su país. Si los usuarios no dan su consentimiento, su versión no autorizada (pirateada) de la aplicación se desactivará por razones de seguridad. . «

DJI es el fabricante de drones comerciales más grande del mundo y se ha enfrentado a un mayor escrutinio junto con otras compañías chinas por preocupaciones de seguridad nacional, lo que llevó al Departamento del Interior de EE. UU. a dejar en tierra su flota de drones DJI a principios de enero.

En mayo pasado, el DHS había advertido a las empresas que sus datos pueden estar en riesgo si utilizan drones comerciales fabricados en China y que «contienen componentes que pueden comprometer sus datos y compartir su información en un servidor al que se accede más allá de la propia empresa».

«Esta decisión deja en claro que las preocupaciones del gobierno de EE. UU. sobre los drones DJI, que constituyen una pequeña parte de la flota del DOI, tienen poco que ver con la seguridad y, en cambio, son parte de una agenda políticamente motivada para reducir la competencia en el mercado y apoyar los drones de producción nacional. tecnología, independientemente de sus méritos «, había dicho la compañía en un comunicado en enero.