Los investigadores de seguridad han descubierto el primer malware conocido, denominado «Siloscopio, «dirigido a contenedores de Windows Server para infectar clústeres de Kubernetes en entornos de nube.

«Siloscape es un malware fuertemente ofuscado que se dirige a los clústeres de Kubernetes a través de contenedores de Windows», dijo Daniel Prizmant, investigador de Unit 42. «Su objetivo principal es abrir una puerta trasera en clústeres de Kubernetes mal configurados para ejecutar contenedores maliciosos como, entre otros, cryptojackers».

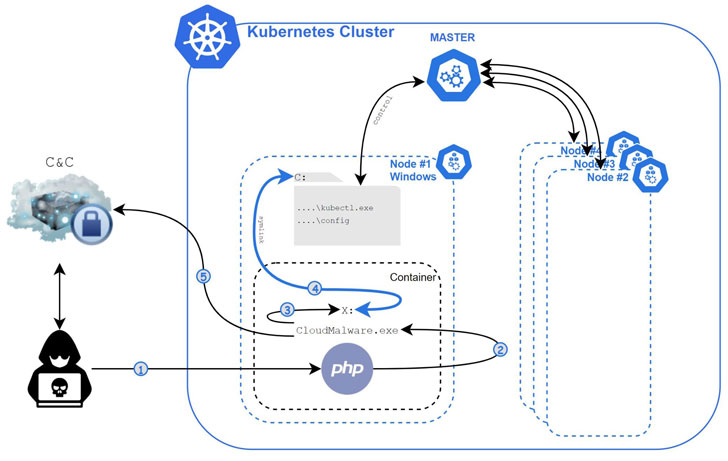

Siloscape, detectado por primera vez en marzo de 2021, se caracteriza por varias técnicas, incluida la orientación de aplicaciones comunes en la nube, como servidores web, para obtener un punto de apoyo inicial a través de vulnerabilidades conocidas, luego de lo cual aprovecha las técnicas de escape de contenedores de Windows para salir de los límites del contenedor y obtenga la ejecución remota de código en el nodo subyacente.

Un contenedor es un silo ligero y aislado para ejecutar una aplicación en el sistema operativo host. El nombre del malware, abreviatura de silo escape, se deriva de su objetivo principal de escapar del contenedor, en este caso, el silo. Para lograr esto, Siloscape utiliza un método llamado Suplantación de subprocesos.

«Siloscape imita los privilegios de CExecSvc.exe haciéndose pasar por su hilo principal y luego llama a NtSetInformationSymbolicLink en un enlace simbólico recién creado para salir del contenedor», dijo Prizmant. «Más específicamente, vincula su unidad X en contenedor local a la unidad C del host».

Armado con este privilegio, el malware luego intenta abusar de las credenciales del nodo para propagarse por el clúster, antes de establecer de forma anónima una conexión a su servidor de comando y control (C2) utilizando un proxy Tor para obtener más instrucciones, incluido el aprovechamiento de la informática. recursos en un clúster de Kubernetes para cryptojacking e incluso extraer datos confidenciales de las aplicaciones que se ejecutan en los clústeres comprometidos.

«A diferencia de otros contenedores de malware dirigidos, que en su mayoría se centran en el cryptojacking, Siloscape en realidad no hace nada que dañe el clúster por sí solo», dijo Prizmant. «En cambio, se enfoca en no ser detectado e imposible de rastrear y abre una puerta trasera al clúster».

Después de obtener acceso al servidor C2, la Unidad 42 dijo que encontró 23 víctimas activas, y el servidor albergaba un total de 313 usuarios. Se dice que la campaña comenzó al menos alrededor del 1 de enero. El 12 de enero de 2020, según la fecha de creación del servidor C2, lo que sugiere que el malware podría ser solo una pequeña parte de una campaña más grande que comenzó hace más de un año.

«A diferencia de la mayoría del malware en la nube, que se centra principalmente en el secuestro de recursos y la denegación de servicio (DoS), Siloscape no se limita a ningún objetivo específico», señaló Prizmant. «En cambio, abre una puerta trasera a todo tipo de actividades maliciosas». Además de configurar de forma segura los clústeres de Kubernetes, también se recomienda implementar contenedores de Hyper-V si se utiliza la creación de contenedores como una forma de límite de seguridad.