Los investigadores de seguridad cibernética han revelado un nuevo ataque de manipulación de imágenes ejecutables denominado «Process Ghosting» que podría ser potencialmente abusado por un atacante para eludir las protecciones y ejecutar sigilosamente código malicioso en un sistema Windows.

«Con esta técnica, un atacante puede escribir una pieza de malware en el disco de tal manera que sea difícil escanearlo o eliminarlo, y luego ejecuta el malware eliminado como si fuera un archivo normal en el disco», dijo el investigador de Elastic Security. dijo Gabriel Landau. «Esta técnica no implica la inyección de código, Process Hollowing o NTFS transaccional (TxF)».

Process Ghosting amplía los métodos de omisión de puntos finales previamente documentados, como Process Doppelgänging y Process Herpaderping, lo que permite la ejecución velada de código malicioso que puede evadir las defensas y la detección antimalware.

Process Doppelgänging, análogo a Process Hollowing, implica inyectar código arbitrario en el espacio de direcciones de un proceso en vivo de una aplicación legítima que luego se puede ejecutar desde el servicio de confianza. Process Herpaderping, detallado por primera vez en octubre pasado, describe un método para ocultar el comportamiento de un proceso en ejecución modificando el ejecutable en el disco después de que la imagen se haya mapeado en la memoria.

La evasión funciona debido a «una brecha entre el momento en que se crea un proceso y el momento en que se notifica a los productos de seguridad sobre su creación», lo que brinda a los desarrolladores de malware una ventana para manipular el ejecutable antes de que los productos de seguridad puedan escanearlo.

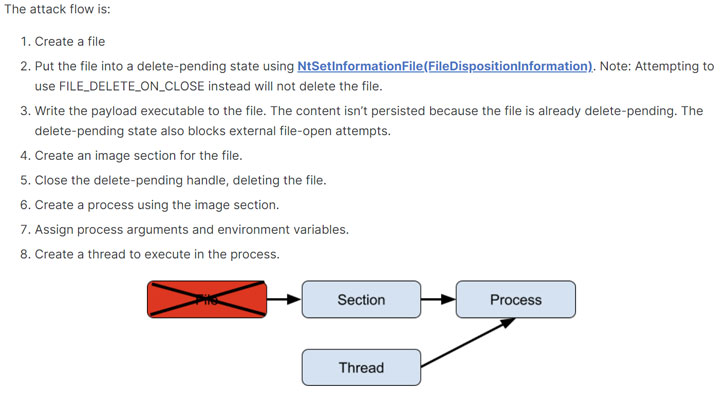

Process Ghosting va un paso más allá de Doppelgänging y Herpaderping al permitir ejecutar ejecutables que ya se han eliminado. Aprovecha el hecho de que los intentos de Windows de evitar que los ejecutables mapeados se modifiquen o eliminen solo surten efecto después el binario se asigna a una sección de imagen.

«Esto significa que es posible crear un archivo, marcarlo para eliminarlo, asignarlo a una sección de imagen, cerrar el identificador del archivo para completar la eliminación y luego crear un proceso desde la sección ahora sin archivo», explicó Landau. «Esto es procesamiento fantasma».

En una demostración de prueba de concepto (PoC), los investigadores detallaron un escenario en el que Windows Defender intenta abrir un archivo ejecutable malicioso para escanearlo, pero no lo hace porque el archivo está pendiente de eliminación y luego falla. nuevamente ya que el archivo ya está eliminado, lo que permite que se ejecute sin obstáculos.

Elastic Security dijo que informó el problema al Microsoft Security Response Center (MSRC) en mayo de 2021, luego de lo cual el fabricante de Windows declaró que el problema «no cumple con su estándar de servicio», haciéndose eco de una respuesta similar cuando Process Herpaderping se reveló responsablemente a MSRC en julio de 2020.

Microsoft, por su parte, ha lanzado desde entonces una versión actualizada de su Sysinternals Suite a principios de enero con una utilidad System Monitor (también conocida como Sysmon) mejorada para ayudar a detectar los ataques Process Herpaderping y Process Hollowing.

Como resultado, las versiones 13.00 (y posteriores) de Sysmon ahora pueden generar y registrar «Event ID 25» cuando una pieza de malware manipula un proceso legítimo y si se cambia una imagen de proceso de un proceso diferente, con Microsoft señalando que el evento es activado «cuando la imagen asignada de un proceso no coincide con el archivo de imagen en el disco, o el archivo de imagen está bloqueado para acceso exclusivo».