Un investigador de ciberseguridad publicó recientemente los detalles y la prueba de concepto de una vulnerabilidad de día cero sin parchear en phpMyAdmin, una de las aplicaciones más populares para administrar las bases de datos MySQL y MariaDB.

phpMyAdmin es una herramienta de administración gratuita y de código abierto para MySQL y MariaDB que se usa ampliamente para administrar la base de datos de sitios web creados con WordPress, Joomla y muchas otras plataformas de administración de contenido.

Descubierto por investigador de seguridad y pentester Manuel García Cárdenasla vulnerabilidad afirma ser una falla de falsificación de solicitud entre sitios (CSRF), también conocida como XSRF, un ataque bien conocido en el que los atacantes engañan a los usuarios autenticados para que ejecuten una acción no deseada.

Identificada como CVE-2019-12922, la falla recibió una calificación media debido a su alcance limitado que solo permite que un atacante elimine cualquier servidor configurado en la página de configuración de un panel de phpMyAdmin en el servidor de una víctima.

Cabe señalar que no es algo que no deba preocuparte mucho porque el ataque no permite que los atacantes eliminen ninguna base de datos o tabla almacenada en el servidor.

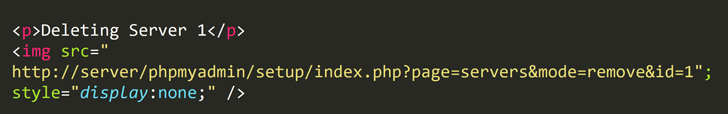

Todo lo que un atacante debe hacer es enviar una URL manipulada a los administradores web objetivo, que ya han iniciado sesión en su panel phpmyAdmin en el mismo navegador, engañándolos para que eliminen sin saberlo el servidor configurado simplemente haciendo clic en él.

“El atacante puede crear fácilmente un hipervínculo falso que contenga la solicitud que quiere ejecutar en nombre del usuario, haciendo posible de esta manera un ataque CSRF debido al uso incorrecto del método HTTP”, explica Cárdenas en una publicación al correo Full Disclosure. espada.

Sin embargo, la vulnerabilidad es trivial de explotar porque además de conocer la URL de un servidor objetivo, un atacante no necesita conocer ninguna otra información, como el nombre de las bases de datos.

Código de explotación de prueba de concepto

La falla afecta a las versiones de phpMyAdmin hasta la 4.9.0.1 inclusive, que es la última versión del software en el momento de escribir este artículo.

La falla de seguridad también reside en phpMyAdmin 5.0.0-alpha1, que se lanzó en julio de 2019, dijo Cárdenas a The Hacker News.

Cárdenas descubrió esta vulnerabilidad en junio de 2019 y también la informó responsablemente a los mantenedores del proyecto.

Sin embargo, después de que los mantenedores de phpMyAdmin no repararan la vulnerabilidad dentro de los 90 días posteriores a la notificación, el investigador decidió publicar los detalles de la vulnerabilidad y la PoC el 13 de septiembre.

Para atender esta vulnerabilidad, Cárdenas recomendó «implementar en cada llamada la validación de la variable token, como ya se hizo en otras solicitudes de phpMyAdmin», como solución.

Hasta que los mantenedores corrijan la vulnerabilidad, se recomienda encarecidamente a los administradores de sitios web y proveedores de alojamiento que eviten hacer clic en enlaces sospechosos.