Los malos actores con presuntos vínculos con China han estado detrás de una campaña de ciberespionaje de gran alcance dirigida a organizaciones militares en el sudeste asiático durante casi dos años, según una nueva investigación.

Atribuir los ataques a un actor de amenazas denominado «Apartamento Naikon«la firma de seguridad cibernética Bitdefender expuso las tácticas, técnicas y procedimientos en constante cambio adoptados por el grupo, incluido el tejido de nuevas puertas traseras llamadas» Nebulae «y» RainyDay «en sus misiones de robo de datos. Se dice que la actividad maliciosa se llevó a cabo entre junio de 2019 y marzo de 2021.

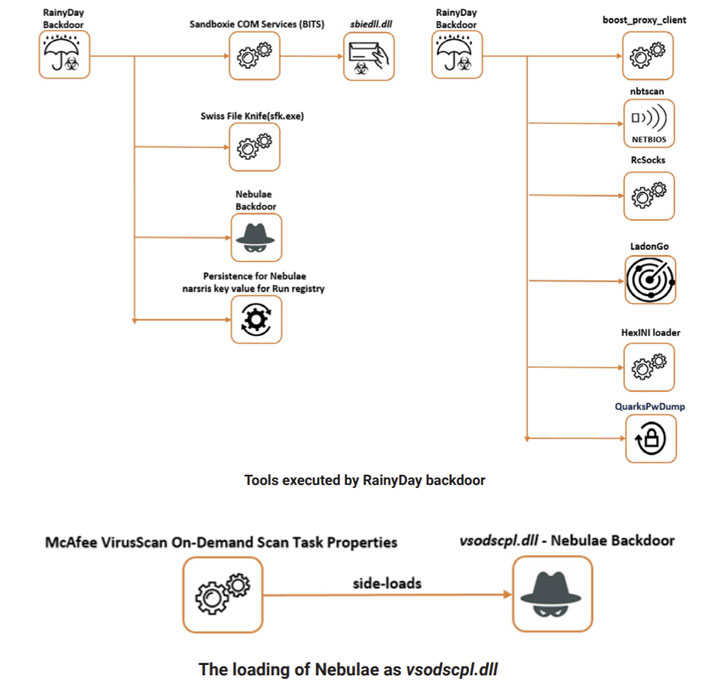

«Al comienzo de la operación, los actores de amenazas utilizaron Aria-Body Loader y Nebulae como la primera etapa del ataque», dijeron los investigadores. «A partir de septiembre de 2020, los actores de amenazas incluyeron la puerta trasera RainyDay en su conjunto de herramientas. El propósito de esta operación era el ciberespionaje y el robo de datos».

Naikon (también conocido como Override Panda, Lotus Panda o Hellsing) tiene un historial de apuntar a entidades gubernamentales en la región de Asia-Pacífico (APAC) en busca de inteligencia geopolítica. Si bien inicialmente se supuso que había desaparecido del radar desde que se expuso por primera vez en 2015, surgieron pruebas de lo contrario en mayo pasado cuando se detectó al adversario usando una nueva puerta trasera llamada «Aria-Body» para ingresar sigilosamente en las redes y aprovechar la infraestructura comprometida como un comando. Servidor de control y control (C2) para lanzar ataques adicionales contra otras organizaciones.

La nueva ola de ataques identificados por Bitdefender empleó RainyDay como la puerta trasera principal, y los actores la usaron para realizar reconocimientos, entregar cargas útiles adicionales, realizar movimientos laterales a través de la red y filtrar información confidencial. La puerta trasera se ejecutó por medio de una técnica conocida como carga lateral de DLL, que se refiere al método probado de cargar archivos DLL maliciosos en un intento de secuestrar el flujo de ejecución de un programa legítimo como Outlook Item Finder.

Como estrategia de respaldo, el malware también instaló un segundo implante llamado Nebulae para acumular información del sistema, realizar operaciones con archivos y descargar y cargar archivos arbitrarios desde y hacia el servidor C2. “La segunda puerta trasera […] supuestamente se usa como una medida de precaución para no perder la persistencia en caso de que se detecte algún signo de infección”, dijeron los investigadores.

Otras herramientas implementadas por la puerta trasera RainyDay incluyen un recopilador de archivos que recoge archivos modificados recientemente con extensiones específicas y los carga en Dropbox, un recopilador de credenciales y varias utilidades de red, como escáneres NetBIOS y proxies.

Es más, Bitdefender dijo que RainyDay es probablemente el mismo malware que Kaspersky reveló a principios de este mes, citando similitudes en la funcionalidad y el uso de carga lateral de DLL para lograr la ejecución. Llamada «FoundCore», la puerta trasera se atribuyó a un actor de habla china llamado Cycldek como parte de una campaña de ciberespionaje dirigida contra organizaciones gubernamentales y militares en Vietnam.