Las autoridades chinas están instalando en secreto aplicaciones de vigilancia en los teléfonos inteligentes de los extranjeros en los cruces fronterizos de la región de Xinjiang que ingresan desde el vecino Kirguistán, reveló una investigación internacional.

Xinjiang (XUAR) es un territorio autónomo y hogar de muchos grupos minoritarios étnicos musulmanes donde se sabe que China está realizando operaciones de vigilancia masivas, especialmente sobre las actividades de los uigures, un grupo minoritario turco musulmán de aproximadamente 8 millones de personas.

El gobierno chino ha culpado al grupo minoritario turco musulmán por el extremismo islámico y los ataques mortales contra objetivos chinos.

Según una investigación conjunta del New York Times, The Guardian, Süddeutsche Zeitung y más, la aplicación de vigilancia ha sido diseñada para extraer instantáneamente correos electrónicos, mensajes de texto, entradas de calendario, registros de llamadas, contactos y cargarlos de manera insegura en un servidor local configurado en el punto de control solamente.

Esto sugiere que la aplicación de software espía no ha sido diseñada para rastrear de forma continua y remota a las personas mientras se encuentran en China. De hecho, en la mayoría de los casos, el informe dice que la aplicación de vigilancia se desinstala antes de devolver el teléfono a su propietario.

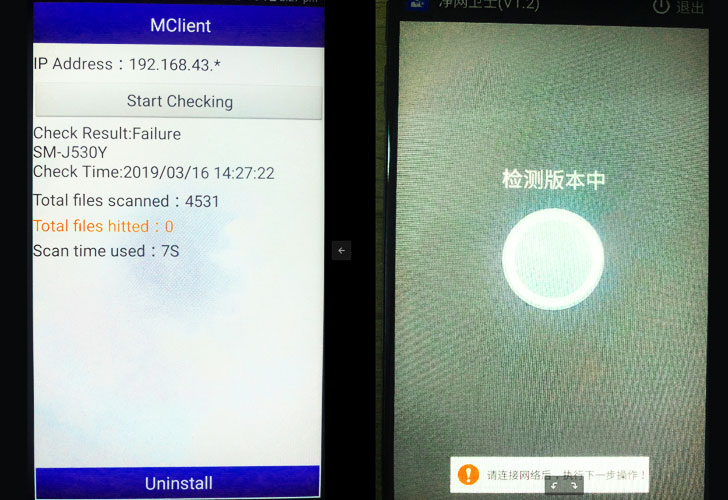

El software espía, llamado feng cai (采 采) o BXAQ, también analiza dispositivos Android infectados en busca de más de 73 000 archivos predefinidos relacionados con grupos extremistas islámicos, incluidos volantes de reclutamiento de ISIS, instrucciones para fabricar bombas e imágenes de ejecuciones.

Además de esto, también busca segmentos del Corán, porciones de un diccionario árabe e información sobre el Dalai Lama, y por alguna extraña razón, la lista también incluye una canción de una banda japonesa de grindcore llamada Unholy Grace.

La aplicación se puede instalar directamente en teléfonos Android, pero para los turistas, periodistas y otros extranjeros que usan dispositivos Apple, los guardias fronterizos supuestamente conectan sus teléfonos a un dispositivo basado en hardware que se cree que instala un software espía similar.

Según los investigadores de la empresa alemana de ciberseguridad Cure53, que analizaron [PDF] una muestra de la aplicación de vigilancia, los nombres que aparecen en el código fuente de la aplicación Feng Cai sugieren que la aplicación fue desarrollada por una unidad de FiberHome, un fabricante chino de telecomunicaciones que es en parte propiedad del gobierno.

«La aplicación es muy simple en términos de su interfaz de usuario, con solo tres funciones disponibles: escanear, cargar y desinstalar», dijeron los investigadores.

Sin embargo, no está claro cuánto tiempo se almacena la información recopilada sobre los viajeros en el servidor chino, o cómo la usa el gobierno.

«El gobierno chino, tanto en la ley como en la práctica, a menudo confunde las actividades religiosas pacíficas con el terrorismo», dijo al NY Times Maya Wang, investigadora china de Human Rights Watch. «Puedes ver en Xinjiang, la privacidad es un derecho de entrada: una vez que pierdas tu derecho a la privacidad, tendrás miedo de practicar tu religión, decir lo que piensas o incluso pensar lo que piensas».

No es la primera vez que las autoridades chinas son sorprendidas usando software espía para controlar a las personas en la región de Xinjiang, ya que este tipo de vigilancia intensiva es muy común en esa región. Sin embargo, es la primera vez que se cree que los turistas han sido el objetivo principal.

En 2017, las autoridades chinas también obligaron a los residentes de Xinjiang a instalar una aplicación de software espía similar, llamada Jingwangen sus dispositivos móviles que tenía por objeto evitar que accedieran a información terrorista.