En cierto punto, casi todas las organizaciones llegan a la conclusión de que es necesario dejar atrás solo la pila estándar de AV y firewall para proteger su entorno de manera sólida.

La práctica común en los últimos años es obtener protección adicional mediante la implementación de soluciones EDR/EPP (representadas por proveedores como Crowdstrike y Carbon Black) o soluciones de análisis de tráfico de red/NDR (como Darktrace y Vectra Networks). Las empresas de Fortune 500 que tienen grandes equipos de seguridad, por lo general, elegirían comprar e implementar ambos.

Una guía publicada recientemente, ‘Advanced Threat Protection Beyond the AV’ (descarga aquí) es el primer recurso que no solo guía a los ejecutivos de seguridad a través de los pros y los contras de cada tipo de solución, sino que también describe un enfoque de mejores prácticas que permite que los «no Fortune 500 «compañías para combinar las ventajas de ambos enfoques, sin comprar realmente ambos.

La proliferación de amenazas avanzadas en la década ha llevado gradualmente a los CISO y otros profesionales de la seguridad a reconocer que tanto la protección perimetral como la protección de puntos finales basada en firmas no pueden proteger contra la sofisticación y el volumen de creación de malware polimórfico, ataques sin archivos, exploits, el Numerosas técnicas posteriores a la explotación para reconocimiento, robo de credenciales, movimiento lateral y exfiltración de datos.

Este conocimiento ha llevado a un crecimiento masivo de soluciones que implementan uno de dos enfoques:

1. Coloca tu protección en el Endpoint – Este enfoque se basa en la noción de que, dado que la ejecución de malware es una parte sustancial de la mayoría de los ataques, si no de todos. La solución para las amenazas avanzadas debe provenir de la supervisión tanto de los archivos ejecutados como de los procesos en ejecución, utilizando tecnologías innovadoras para identificar y bloquear/advertir archivos o procesos maliciosos sin depender de firmas conocidas.

En términos de categorías de mercado, se encuadra en el Plataforma de protección de puntos finales (EPP), Antivirus de próxima generación (NGAV)y Detección y respuesta de punto final (EDR).

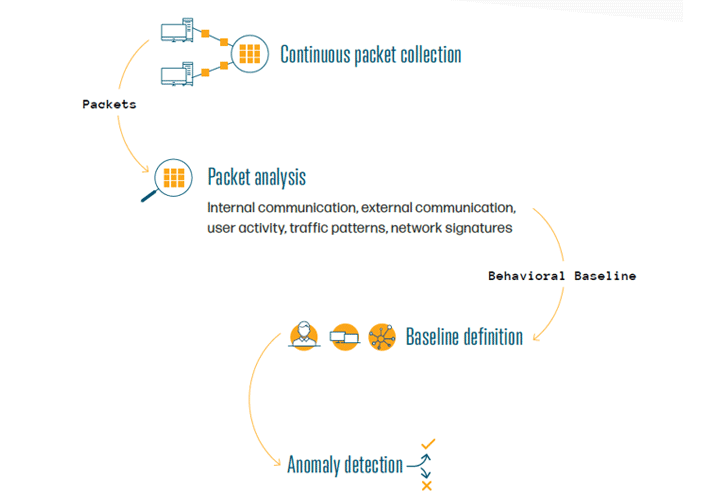

2. Coloque su protección en monitorear el Tráfico de Red – Este enfoque se basa en la noción de que la presencia y la actividad maliciosas dentro de un entorno comprometido inevitablemente implican comportamientos anómalos de puntos finales, redes y usuarios que nunca ocurrirían en circunstancias normales.

Siguiendo esta lógica, el monitoreo continuo del comportamiento de estas entidades, tal como se refleja en el tráfico de red que crean, permite establecer una línea base de comportamiento e identificar ataques en función de las desviaciones que crean. En términos de categorías de mercado, este enfoque cae en Análisis de tráfico de red (NTA) y Detección y respuesta de red (NDR).

Si bien cada uno de estos enfoques proporciona capacidades de protección sustanciales en comparación con las soluciones heredadas basadas en firmas, varían radicalmente entre sí en su implantación, infraestructura y, lo que es más importante, en el tipo y alcance de las amenazas de las que protege cada enfoque.

La guía Advanced Threat Protection Beyond the AV profundiza para explicar las diferencias entre los enfoques de punto final y basado en la red, especifica los pros y los contras de cada uno y lleva a la conclusión de que la mejor protección contra las ciberamenazas implica combinar las capacidades de ambos enfoques. .

Advanced Threat Protection Beyond the AV es un recurso de conocimiento ideal para varios tipos de compradores de seguridad:

- Grandes empresas que cuenten con un equipo de seguridad bien dotado que opere una pila de seguridad multiproducto ya existente. En última instancia, estas organizaciones implementarán ambas soluciones en paralelo, pero deben priorizarlas y evaluarlas frente a los productos que ya tienen.

- Mercado medio empresas que normalmente harían una única inversión en «seguridad avanzada» y necesitan obtener un conocimiento preciso sobre la naturaleza de la protección a la que se traduce esta inversión.

- Cualquier organización que históricamente implementó una solución desde cualquier enfoque y está experimentando activamente una brecha de seguridad. Este tipo de comprador debe tener las herramientas para saber si estas brechas pueden abordarse con una solución desde el otro enfoque.

Descargue la Guía de protección contra amenazas avanzada más allá de AV aquí.