Un grupo de delitos cibernéticos conocido por apuntar a sitios web de comercio electrónico desató una «campaña maliciosa de varias etapas» a principios de este año diseñada con la intención de distribuir ladrones de información y skimmers de pagos basados en JavaScript.

En un nuevo informe publicado hoy y compartido con The Hacker News, la firma de seguridad cibernética con sede en Singapur Group-IB atribuyó la operación al mismo grupo que se vinculó a un ataque separado dirigido a comerciantes en línea que usan malware de robo de contraseñas para infectar sus sitios web con FakeSecurity. Rastreadores de JavaScript (olfateadores de JS).

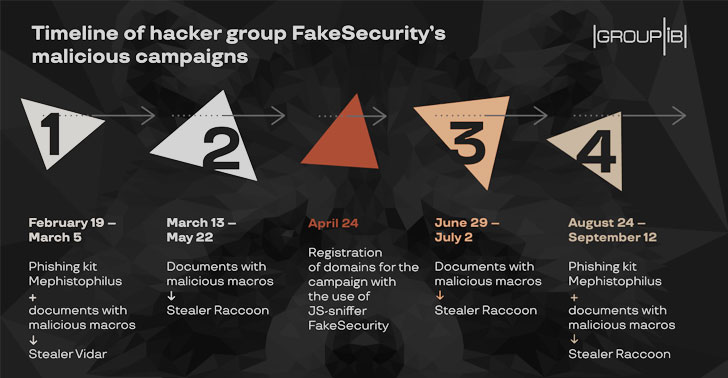

La campaña avanzó en cuatro oleadas, comenzando en febrero y finalizando en septiembre, con los operadores confiando en páginas de phishing especialmente diseñadas y documentos de señuelo mezclados con macros maliciosas para descargar ladrones de información de Vidar y Raccoon en los sistemas de las víctimas.

El objetivo final del ataque, señalaron los investigadores, era robar datos de pago y de usuario a través de varios vectores de ataque y herramientas para entregar el malware.

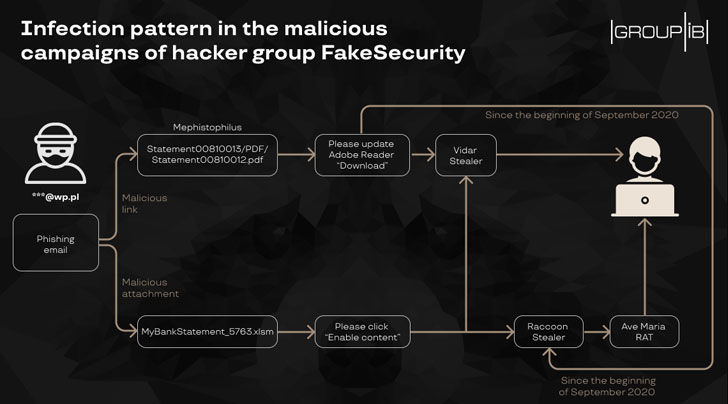

Las páginas web falsas se crearon con el kit de phishing Mephistophilus, que permite a los atacantes crear e implementar páginas de destino de phishing diseñadas para distribuir malware.

«Los atacantes enviaron enlaces a páginas falsas que informaban a las víctimas sobre la falta de un complemento necesario para mostrar el documento correctamente», explicaron los investigadores de Group-IB en un análisis de las tácticas del grupo de ciberdelincuencia en noviembre pasado. «Si un usuario descargó el complemento, su computadora estaba infectada con el malware para robar contraseñas».

Si bien la primera ola de la campaña en febrero y marzo entregó el ladrón de contraseñas Vidar para interceptar las contraseñas de los navegadores de los usuarios y varias aplicaciones, las iteraciones posteriores cambiaron al ladrón de mapache y AveMaria RAT para cumplir con sus objetivos.

Raccoon, documentado por primera vez por Cybereason el año pasado, viene con una amplia gama de capacidades y se comunica con un servidor de comando y control (C2) para desviar datos, incluidas capturas de pantalla, información de tarjetas de crédito, billeteras de criptomonedas, contraseñas de navegador almacenadas, correos electrónicos y detalles del sistema.

Raccoon también es único en el sentido de que evita el bloqueo de servidores C2 activos al realizar una solicitud a un canal de Telegram («blintick») para recibir la dirección cifrada del servidor C2, además de ofrecer soporte al cliente 24 × 7 para preguntas de la comunidad y comentarios a través del servicio de chat.

AveMaria RAT, asimismo, es capaz de garantizar la persistencia, registrar pulsaciones de teclas, inyectar código malicioso y exfiltrar archivos sensibles, entre otros.

Tanto Vidar como Raccoon se venden como malware como servicio (MaaS) en foros clandestinos. El precio de alquiler de Vidar Stealer oscila entre $ 250 y $ 300 por mes, el costo de este último cuesta $ 200 por mes para usar.

Junto con las cuatro etapas descritas anteriormente, Group-IB también observó una fase intermedia entre mayo y septiembre de 2020, durante la cual se infectaron hasta 20 tiendas en línea con un JS-sniffer modificado de la familia FakeSecurity.

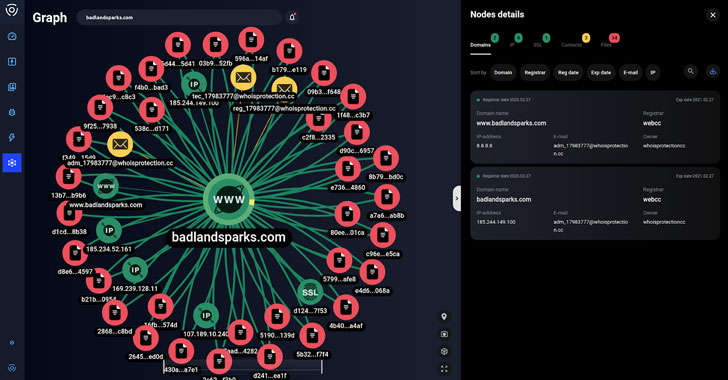

Curiosamente, la infraestructura utilizada para distribuir los ladrones Vidar y Raccoon compartía similitudes con las utilizadas para almacenar el código del rastreador y recopilar datos de tarjetas bancarias robadas, lo que llevó a los investigadores a vincular las dos campañas.

El desarrollo es otra señal de que los adversarios están intensificando sus esfuerzos para comprometer los mercados en línea para robar la información de pago de los clientes, incluso cuando las agencias de aplicación de la ley están trabajando para abordar el delito cibernético.

A principios de enero, la Interpol, actuando sobre la evidencia forense digital del Grupo-IB, atrapó a tres personas asociadas con un grupo llamado «GetBilling» como parte de una operación con nombre en código Night Fury por llevar a cabo una campaña JS-sniffer en Indonesia.