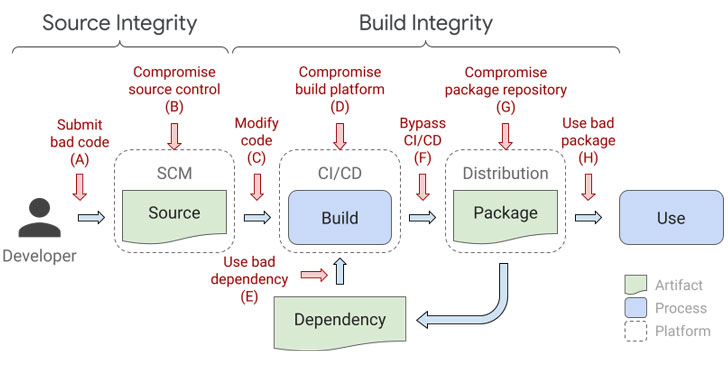

A medida que los ataques a la cadena de suministro de software surgen como un punto de interés como resultado de los incidentes de seguridad de SolarWinds y Codecov, Google propone una solución que garantiza la integridad de los paquetes de software y evita modificaciones no autorizadas.

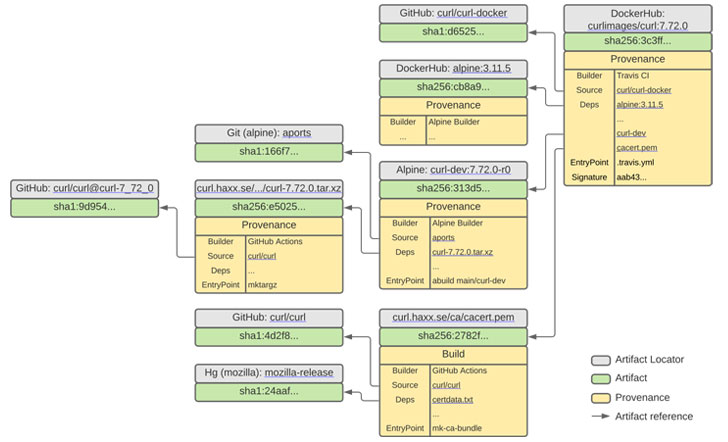

Ella llamó «Niveles de la cadena de suministro para artefactos de software(SLSA, y pronunciado «salsa»), el objetivo del marco integral es asegurar el desarrollo de software y el canal de implementación, es decir, flujo de trabajo de recursos ➞ compilación ➞ publicación, y mitigar las amenazas que surgen de la manipulación del código fuente. , una plataforma para ensamblar y almacenar artefactos en cada artículo de enlace.

Google dijo que SLSA está inspirado en el propio mecanismo de aplicación interno de la compañía llamado Autorización binaria para Borg, un conjunto de herramientas de auditoría que verifican el origen del código e implementan la identidad del código para garantizar que el software de producción implementado se revise y autorice adecuadamente.

«En la actualidad, SLSA es un conjunto de pautas de seguridad progresivamente aceptables que se han desarrollado en base al consenso de la industria», dijo Kim Lewandowski del Equipo de seguridad de código abierto de Google y Mark Lodato del Equipo de autorización binaria para Borg.

«En su forma final, SLSA se diferenciará de la lista de mejores prácticas en su aplicabilidad: admitirá la creación automática de metadatos auditables que se pueden insertar en los motores de políticas para otorgar la ‘certificación SLSA’ a un paquete específico o plataforma de construcción».

El marco SLSA promete integridad integral de la cadena de suministro de software y está diseñado para ser incremental y utilizable. Incluye cuatro niveles diferentes de sofisticación progresiva del software y SLSA 4 ofrece un alto grado de garantía de que el software no ha sido manipulado.

- SLSA 1 – Requiere que el proceso de compilación esté completamente programado/automatizado y genere un origen

- SLSA 2 – Requiere el uso de control de versiones y un servicio de compilación alojado que genera un origen verificado

- SLSA 3 – Requiere que las plataformas de fuente y construcción cumplan con estándares específicos para garantizar la audibilidad de la fuente y la integridad del origen

- SLSA 4 – Requiere dos cambios para ser verificados y un proceso de ensamblaje hermético y reproducible

«Los niveles más altos de SLSA requieren controles de seguridad más estrictos para la plataforma de construcción, lo que dificulta el compromiso y la perseverancia», dijeron Lewandowski y Lodato.

Si bien SLA 4 representa un estado final ideal, los niveles más bajos brindan garantías incrementales de integridad y dificultan que los actores maliciosos permanezcan ocultos en un entorno de desarrollo interrumpido durante períodos prolongados.

Junto con el anuncio, Google compartió más detalles sobre los requisitos de recursos y compilación que se deben cumplir, y también pidió a la industria que estandarice el sistema y defina un modelo de amenazas que detalle las amenazas específicas que SLSA quiere abordar a largo plazo. .

«Lograr los niveles más altos de SLSA para la mayoría de los proyectos puede ser difícil, pero las mejoras incrementales reconocidas por niveles más bajos de SLSA contribuirán en gran medida a mejorar la seguridad del ecosistema de código abierto», dijo la compañía.