Los investigadores de seguridad han descubierto casi una docena de vulnerabilidades de día cero en VxWorks, uno de los sistemas operativos en tiempo real (RTOS) más utilizados para dispositivos integrados que alimenta a más de 2 mil millones de dispositivos en la industria aeroespacial, de defensa, industrial, médica, automotriz y electrónica de consumo. , redes y otras industrias críticas.

Según un nuevo informe que los investigadores de Armis compartieron con The Hacker News antes de su publicación, las vulnerabilidades se denominan colectivamente como URGENTE / 11 ya que son 11 en total, 6 de los cuales son críticos en gravedad y conducen a ciberataques ‘devastadores’.

Armis Labs es la misma empresa de seguridad de IoT que descubrió anteriormente las vulnerabilidades de BlueBorne en el protocolo Bluetooth que afectaron a más de 5300 millones de dispositivos, desde Android, iOS, Windows y Linux hasta Internet de las cosas (IoT).

Estas vulnerabilidades podrían permitir a los atacantes remotos eludir las soluciones de seguridad tradicionales y tomar el control total de los dispositivos afectados o «causar una interrupción en una escala similar a la que resultó de la vulnerabilidad EternalBlue», sin requerir ninguna interacción del usuario, dijeron los investigadores a The Hacker News.

Es posible que muchos de ustedes nunca hayan oído hablar de este sistema operativo, pero Wind River VxWorks se utiliza para ejecutar muchas cosas cotidianas de Internet, como su cámara web, conmutadores de red, enrutadores, firewalls, teléfonos VOIP, impresoras y productos de videoconferencia, así como semáforos.

Además de esto, VxWorks también está siendo utilizado por sistemas de misión crítica, incluidos SCADA, trenes, ascensores y controladores industriales, monitores de pacientes, máquinas de resonancia magnética, módems satelitales, sistemas WiFi en vuelo e incluso los rovers de Marte.

Resumen

URGENTE / 11 — Vulnerabilidades en VxWorks RTOS

Las vulnerabilidades URGENT/11 informadas residen en la pila de red IPnet TCP/IP del RTOS que se incluyó en VxWorks desde su versión 6.5, lo que aparentemente deja a todas las versiones de VxWorks lanzadas en los últimos 13 años vulnerables a ataques de adquisición de dispositivos.

Las 6 vulnerabilidades críticas permiten a los atacantes desencadenar ataques de ejecución remota de código (RCE), y las fallas restantes podrían provocar denegación de servicio, fugas de información o fallas lógicas.

Defectos críticos de ejecución remota de código:

- Desbordamiento de pila en el análisis de opciones de IPv4 (CVE-2019-12256)

- Cuatro vulnerabilidades de corrupción de memoria derivadas del manejo erróneo del campo Puntero urgente de TCP (CVE-2019-12255, CVE-2019-12260, CVE-2019-12261, CVE-2019-12263)

- Desbordamiento de montón en análisis de oferta/ACK de DHCP en ipdhcpc (CVE-2019-12257)

DoS, fuga de información y fallas lógicas:

- Conexión TCP DoS a través de opciones de TCP con formato incorrecto (CVE-2019-12258)

- Manejo de respuestas ARP inversas no solicitadas (Defecto lógico) (CVE-2019-12262)

- Defecto lógico en la asignación de IPv4 por parte del cliente DHCP ipdhcpc (CVE-2019-12264)

- DoS a través de la desreferencia NULL en el análisis de IGMP (CVE-2019-12259)

- Fuga de información de IGMP a través del informe de membresía específico de IGMPv3 (CVE-2019-12265)

Todas estas fallas pueden ser explotadas por un atacante remoto no autenticado simplemente enviando un paquete TCP especialmente diseñado a un dispositivo afectado sin requerir ninguna interacción del usuario o información previa sobre el dispositivo objetivo.

Sin embargo, cada versión de VxWorks desde la 6.5 no es vulnerable a las 11 fallas, pero al menos una falla crítica de RCE afecta a cada versión del sistema operativo en tiempo real.

«VxWorks incluye algunas mitigaciones opcionales que podrían hacer que algunas de las vulnerabilidades URGENT / 11 sean más difíciles de explotar, pero los fabricantes de dispositivos rara vez utilizan estas mitigaciones», dicen los investigadores.

Los investigadores de Armis creen que las fallas URGENT / 11 también podrían afectar a los dispositivos que usan otros sistemas operativos en tiempo real, ya que IPnet se usaba en otros sistemas operativos antes de su adquisición por parte de VxWorks en 2006.

¿Cómo pueden los atacantes remotos explotar las fallas de VxWorks?

La explotación de las vulnerabilidades de VxWorks IPnet también depende de la ubicación de un atacante y del dispositivo vulnerable objetivo; después de todo, los paquetes de red del atacante deberían llegar al sistema vulnerable.

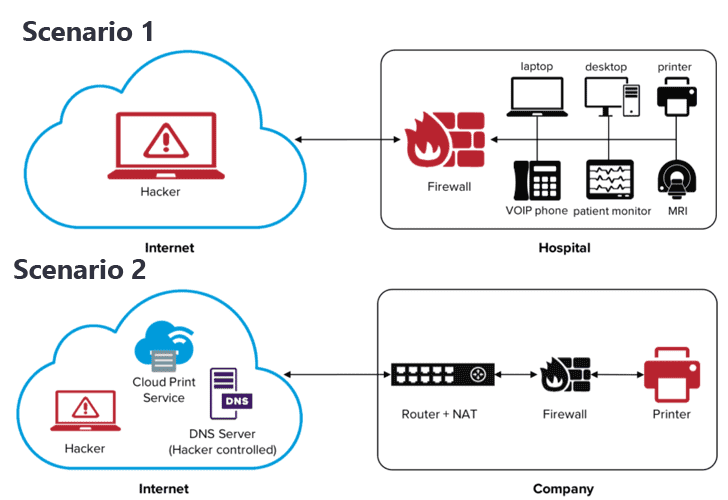

Según los investigadores, la superficie de amenaza de las fallas URGENT/11 se puede dividir en 3 escenarios de ataque, como se explica a continuación:

Escenario 1: Atacar las defensas de la red

Dado que VxWorks también alimenta dispositivos de red y seguridad, como conmutadores, enrutadores y firewalls a los que generalmente se puede acceder a través de la Internet pública, un atacante remoto puede lanzar un ataque directo contra dichos dispositivos, tomando el control total sobre ellos, y sobre las redes detrás. ellos.

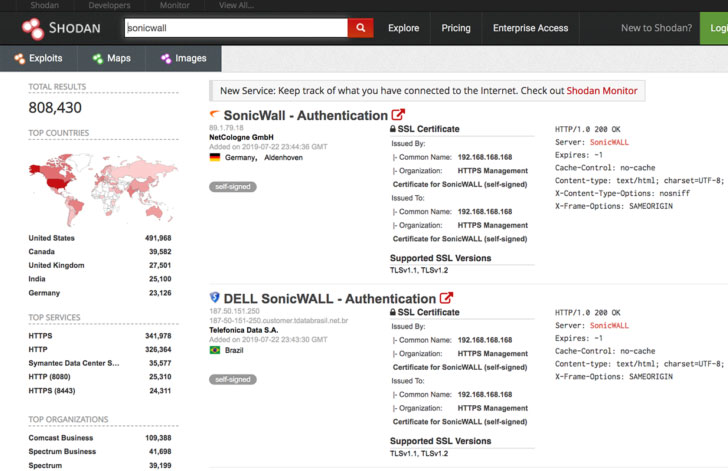

Por ejemplo, hay más de 775 000 firewalls SonicWall conectados a Internet en el momento de escribir este artículo que ejecutan VxWorks RTOS, según el motor de búsqueda Shodan.

Escenario 2: Atacar desde fuera de la red sin pasar por la seguridad

Además de apuntar a dispositivos conectados a Internet, un atacante también puede intentar apuntar a dispositivos IoT que no están conectados directamente a Internet pero que se comunican con su aplicación basada en la nube protegida por un firewall o una solución NAT.

Según los investigadores, un atacante potencial puede usar malware que cambia el DNS o ataques de hombre en el medio para interceptar la conexión TCP de un dispositivo objetivo a la nube y lanzar un ataque de ejecución remota de código en él.

Escenario 3: Atacar desde dentro de la red

En este escenario, un atacante que ya se ha posicionado dentro de la red como resultado de un ataque anterior puede lanzar ataques contra los dispositivos con tecnología VxWorks afectados simultáneamente, incluso cuando no tienen conexión directa a Internet.

«Las vulnerabilidades en estos dispositivos IoT y no administrados pueden aprovecharse para manipular datos, interrumpir el equipo del mundo físico y poner en riesgo la vida de las personas», dijo Yevgeny Dibrov, director ejecutivo y cofundador de Armis.

«Un controlador industrial comprometido podría cerrar una fábrica y un monitor de paciente dañado podría tener un efecto potencialmente mortal».

«Según el conocimiento de ambas compañías, no hay indicios de que se hayan explotado las vulnerabilidades URGENTE / 11».

Sin embargo, los investigadores también confirmaron que estas vulnerabilidades no afectan a otras variantes de VxWorks diseñadas para la certificación, como VxWorks 653 y VxWorks Cert Edition.

Armis informó estas vulnerabilidades a Wind River Systems de manera responsable, y la compañía ya notificó a varios fabricantes de dispositivos y lanzó parches para abordar las vulnerabilidades el mes pasado.

Mientras tanto, los proveedores de productos afectados también están en proceso de lanzar parches para sus clientes, lo que los investigadores creen que llevará tiempo y será difícil, como suele ser el caso cuando se trata de IoT y actualizaciones de infraestructura crítica. SonicWall y Xerox ya lanzaron parches para sus dispositivos de firewall e impresoras, respectivamente.