Es ahora o nunca evitar que los servidores de su empresa que ejecutan versiones vulnerables de las soluciones de entrega de aplicaciones, balanceo de carga y Gateway de Citrix sean pirateados por atacantes remotos.

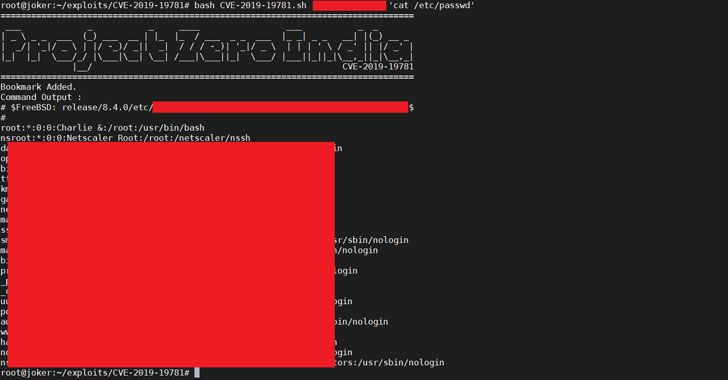

¿Por qué la urgencia? Hoy temprano, varios grupos lanzaron públicamente un código de explotación de prueba de concepto armado [1, 2] por una vulnerabilidad de ejecución remota de código recientemente revelada en los productos NetScaler ADC y Gateway de Citrix que podría permitir que cualquier persona los aproveche para tomar el control total sobre los posibles objetivos empresariales.

Justo antes de las últimas vacaciones navideñas y de fin de año, Citrix anunció que su controlador de entrega de aplicaciones (ADC) de Citrix y Citrix Gateway son vulnerables a una falla transversal de ruta crítica (CVE-2019-19781) que podría permitir que un atacante no autenticado ejecute código arbitrario. ejecución en servidores vulnerables.

Citrix confirmó que la falla afecta a todas las versiones compatibles del software, incluidas:

- Citrix ADC y Citrix Gateway versión 13.0 todas las compilaciones compatibles

- Citrix ADC y NetScaler Gateway versión 12.1 todas las compilaciones compatibles

- Citrix ADC y NetScaler Gateway versión 12.0 todas las compilaciones compatibles

- Citrix ADC y NetScaler Gateway versión 11.1 todas las compilaciones compatibles

- Citrix NetScaler ADC y NetScaler Gateway versión 10.5 todas las compilaciones compatibles

La empresa hizo la divulgación sin publicar ningún parche de seguridad para el software vulnerable; en cambio, Citrix ofreció mitigación para ayudar a los administradores a proteger sus servidores contra posibles ataques remotos, e incluso en el momento de escribir este artículo, no hay ningún parche disponible casi 23 días después de la divulgación.

A través de los ciberataques contra servidores vulnerables fueron visto por primera vez en la naturaleza La semana pasada, cuando los piratas informáticos desarrollaron un exploit privado después de la información de mitigación de ingeniería inversa, el lanzamiento público de PoC armado ahora facilitaría que los script kiddies poco calificados lancen ataques cibernéticos contra organizaciones vulnerables.

Según Shodan, en el momento de redactar este informe, hay más de 125 400 servidores Citrix ADC o Gateway de acceso público y se pueden explotar de la noche a la mañana si no se desconectan o se protegen mediante la mitigación disponible.

Mientras discutía los detalles técnicos de la falla en una publicación de blog publicada ayer, MDSsec también publicó un video de demostración del exploit que desarrollaron, pero decidió no publicarlo en este momento.

Además de aplicar la mitigación recomendada, también se recomienda a los administradores de Citrix ADC que supervisen los registros de sus dispositivos en busca de ataques.