La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) y la Oficina Federal de Investigaciones (FBI) emitieron el miércoles una advertencia conjunta sobre la explotación activa de vulnerabilidades en los productos locales de Microsoft Exchange por parte de actores del estado-nación y ciberdelincuentes.

«CISA y el FBI evalúan que los adversarios podrían explotar estas vulnerabilidades para comprometer redes, robar información, cifrar datos para pedir rescate o incluso ejecutar un ataque destructivo», dijeron las agencias. «Los adversarios también pueden vender acceso a redes comprometidas en la web oscura».

Los ataques se han dirigido principalmente a gobiernos locales, instituciones académicas, organizaciones no gubernamentales y entidades comerciales en varios sectores industriales, incluidos agricultura, biotecnología, aeroespacial, defensa, servicios legales, servicios públicos de energía y productos farmacéuticos, que según las agencias están en línea con actividad anterior realizada por ciberactores chinos.

Se cree que decenas de miles de entidades, incluida la Autoridad Bancaria Europea y el Parlamento noruego, fueron violadas para instalar una puerta trasera basada en la web llamada China Chopper web shell que otorga a los atacantes la capacidad de saquear las bandejas de entrada de correo electrónico y acceder de forma remota al objetivo. sistemas

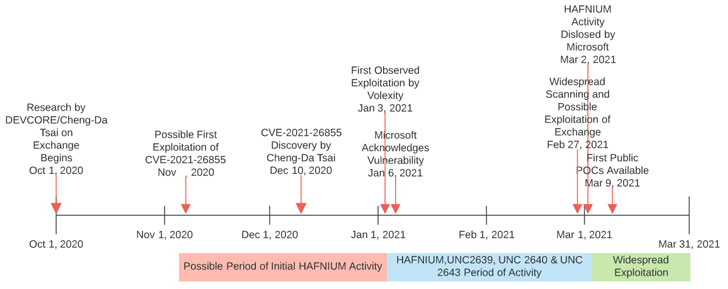

El desarrollo se produce a la luz de la rápida expansión de los ataques dirigidos a los servidores Exchange vulnerables, con múltiples actores de amenazas que explotaron las vulnerabilidades desde el 27 de febrero antes de que Microsoft finalmente los parcheara la semana pasada, convirtiendo rápidamente lo que se etiquetó como «limitado y dirigido». en una campaña de explotación masiva indiscriminada.

Si bien no existe una explicación concreta para la explotación generalizada por parte de tantos grupos diferentes, se especula que los adversarios compartieron o vendieron el código de explotación, lo que resultó en que otros grupos pudieran abusar de estas vulnerabilidades, o que los grupos obtuvieron la explotación de un vendedor común.

De RCE a Web Shells a Implantes

El 2 de marzo de 2021, Volexity reveló públicamente la detección de múltiples exploits de día cero utilizados para detectar fallas en las versiones locales de los servidores de Microsoft Exchange, mientras que fijó la actividad de explotación más temprana en estado salvaje el 3 de enero de 2021.

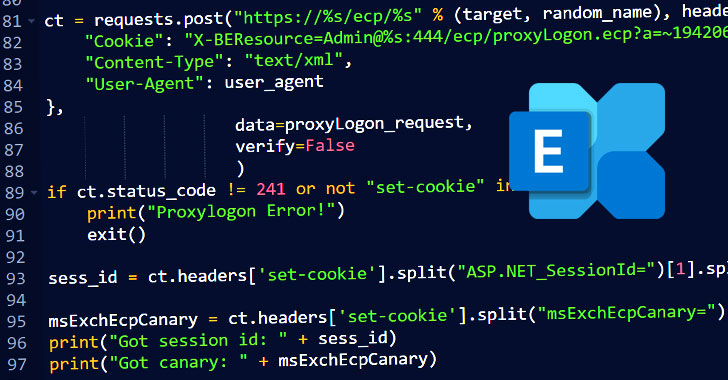

El uso exitoso de estas fallas como arma, llamado ProxyLogon, permite que un atacante acceda a los servidores Exchange de las víctimas, lo que les permite obtener acceso persistente al sistema y control de una red empresarial.

Aunque Microsoft inicialmente atribuyó las intrusiones a Hafnium, un grupo de amenazas que se considera patrocinado por el estado y que opera desde China, la firma de ciberseguridad eslovaca ESET dijo el miércoles que identificó no menos de 10 actores de amenazas diferentes que probablemente se aprovecharon de la ejecución remota del código. fallas para instalar implantes maliciosos en los servidores de correo electrónico de las víctimas.

Además de Hafnium, los cinco grupos detectados que explotan las vulnerabilidades antes del lanzamiento del parche son Tick, LuckyMouse, Calypso, Websiic y Winnti (también conocido como APT41 o Bario), con otros cinco (Tonto Team, ShadowPad, «Opera» Cobalt Strike, Mikroceen y DLTMiner) analizando y poniendo en peligro los servidores de Exchange en los días inmediatamente posteriores al lanzamiento de las correcciones.

Hasta el momento no ha surgido evidencia concluyente que conecte la campaña con China, pero el investigador principal de seguridad de DomainTools, Joe Slowik, señaló que varios de los grupos antes mencionados se han relacionado anteriormente con actividades patrocinadas por China, incluidos Tick, LuckyMouse, Calypso, Tonto Team, Mikroceen, y el Grupo Winnti, lo que indica que las entidades chinas distintas de Hafnium están vinculadas a la actividad de explotación de Exchange.

«Parece claro que hay numerosos grupos de grupos que aprovechan estas vulnerabilidades, los grupos están utilizando escaneo masivo o servicios que les permiten apuntar de forma independiente a los mismos sistemas y, finalmente, hay múltiples variaciones del código que se elimina, lo que puede ser indicativo de iteraciones al ataque «, dijo el equipo de inteligencia de amenazas de la Unidad 42 de Palo Alto Networks.

En un grupo rastreado como «Sapphire Pigeon» por investigadores de Red Canary, con sede en EE. UU., los atacantes arrojaron múltiples shells web sobre algunas víctimas en diferentes momentos, algunos de los cuales se implementaron días antes de realizar la actividad de seguimiento.

Según el análisis de telemetría de ESET, se dice que más de 5000 servidores de correo electrónico pertenecientes a empresas y gobiernos de más de 115 países se vieron afectados por actividades maliciosas relacionadas con el incidente. Por su parte, el Instituto Holandés para la Divulgación de Vulnerabilidades (DIVD) informó el martes que encontró 46,000 servidores de 260,000 en todo el mundo que no tenían parches contra las vulnerabilidades ProxyLogon fuertemente explotadas.

De manera preocupante, la evidencia apunta al hecho de que la implementación de los web shells se intensificó luego de la disponibilidad del parche el 2 de marzo, lo que plantea la posibilidad de que otras entidades se hayan lanzado de manera oportunista para crear exploits mediante la ingeniería inversa de las actualizaciones de Microsoft como parte de múltiples e independientes. campañas

«El día después del lanzamiento de los parches, comenzamos a observar muchos más actores amenazantes escaneando y comprometiendo los servidores de Exchange en masa», dijo Matthieu Faou, investigador de ESET. «Curiosamente, todos ellos son grupos APT centrados en el espionaje, excepto un caso atípico que parece estar relacionado con una conocida campaña de minería de monedas (DLTminer). Todavía no está claro cómo ocurrió la distribución del exploit, pero es inevitable que cada vez más los actores de amenazas, incluidos los operadores de ransomware, tendrán acceso a él tarde o temprano».

Además de instalar el shell web, otros comportamientos relacionados o inspirados en la actividad de Hafnium incluyen la realización de reconocimientos en los entornos de las víctimas mediante la implementación de scripts por lotes que automatizan varias funciones, como la enumeración de cuentas, la recolección de credenciales y el descubrimiento de redes.

Prueba de concepto pública disponible

Para complicar aún más la situación, está la disponibilidad de lo que parece ser el primer exploit de prueba de concepto (PoC) público funcional para las fallas de ProxyLogon a pesar de los intentos de Microsoft de eliminar los exploits publicados en GitHub en los últimos días.

«He confirmado que hay un PoC público flotando para la cadena completa de explotación de RCE», dijo el investigador de seguridad Marcus Hutchins. dicho. «Tiene un par de errores, pero con algunas correcciones pude obtener un caparazón en mi caja de prueba».

También acompaña al lanzamiento de la PoC un informe técnico detallado de los investigadores de Praetorian, quienes aplicaron ingeniería inversa a CVE-2021-26855 para construir un exploit de extremo a extremo completamente funcional al identificar las diferencias entre las versiones vulnerables y parcheadas.

Si bien los investigadores decidieron deliberadamente omitir los componentes críticos de PoC, el desarrollo también generó preocupaciones de que la información técnica podría acelerar aún más el desarrollo de un exploit funcional, lo que a su vez provocaría que más actores de amenazas lanzaran sus propios ataques.

A medida que la línea de tiempo del hack en expansión se cristaliza lentamente, lo que está claro es que la oleada de infracciones contra Exchange Server parece haber ocurrido en dos fases, con Hafnium usando la cadena de vulnerabilidades para atacar sigilosamente objetivos de manera limitada, antes de que otros piratas informáticos comenzaran a conducir el frenético ataque. actividad de escaneo a partir del 27 de febrero.

El periodista de ciberseguridad Brian Krebs atribuyó esto a la posibilidad de que «diferentes grupos de ciberdelincuentes de alguna manera se enteraron de los planes de Microsoft para enviar soluciones para las fallas de Exchange una semana antes de lo que esperaban».

“El mejor consejo para mitigar las vulnerabilidades reveladas por Microsoft es aplicar los parches correspondientes”, dijo Slowik. «Sin embargo, dada la velocidad con la que los adversarios armaron estas vulnerabilidades y el extenso período de tiempo previo a la divulgación cuando se explotaron activamente, es probable que muchas organizaciones necesiten cambiar a actividades de respuesta y remediación para contrarrestar las intrusiones existentes».