En una operación policial internacional coordinada, Europol anunció hoy que cerrará la red global organizada de ciberdelincuencia detrás RATA de monitor inminenteotra herramienta de piratería que permite a los ciberdelincuentes obtener control total sobre la computadora de la víctima de forma remota.

La operación se dirigió tanto a compradores como a vendedores de los IM-rata (troyano de acceso remoto de monitor inminente), que se vendió a más de 14 500 compradores y se usó contra decenas de miles de víctimas en 124 países.

La infraestructura y el sitio web de venta frontal de Imminent Monitor también han sido incautados como parte de esta operación, lo que hace que el troyano sea inutilizable para quienes ya lo compraron, así como no disponible para los nuevos usuarios.

Promovida como un marco legítimo de administración remota, la herramienta de piratería se usó ampliamente para acceder sin autorización a las computadoras de los usuarios objetivo y robar sus credenciales de inicio de sesión para la banca en línea y otras cuentas financieras.

Según el comunicado de prensa de Europol, las autoridades también ejecutaron órdenes de registro en junio de este año contra el desarrollador y un empleado de IM-RAT en Australia y Bélgica, probablemente con el objetivo de identificar a los revendedores y usuarios de la herramienta.

Además, 13 de los clientes más prolíficos de IM-RAT también fueron arrestados en Australia, Colombia, Chequia, Países Bajos, Polonia, España, Suecia y el Reino Unido.

Los funcionarios encargados de hacer cumplir la ley también confiscaron más de 430 dispositivos de los clientes y continuaron con el análisis forense de una gran cantidad de computadoras y equipos de TI.

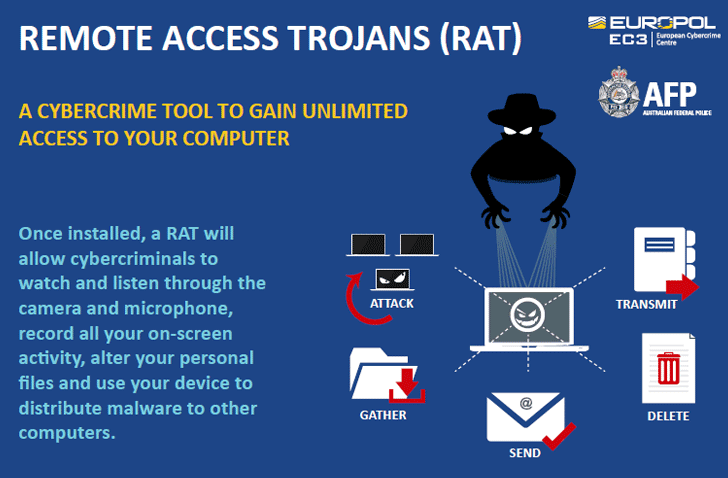

Una vez instalado, IM-RAT brinda a los atacantes control total sobre las computadoras de las víctimas, lo que les permite llevar a cabo varias acciones maliciosas, que se enumeran a continuación, sin el conocimiento de las víctimas:

- grabar pulsaciones de teclas,

- robar datos y contraseñas de los navegadores,

- espiar a las víctimas a través de sus cámaras web,

- descargar/ejecutar archivos,

- deshabilitar el software antivirus y antimalware,

- terminar los procesos en ejecución,

- y realizar docenas de otras acciones.

IM-RAT se consideró una amenaza peligrosa debido a sus características, facilidad de uso y bajo costo de tan solo $ 25 con acceso de por vida.

“Ahora vivimos en un mundo en el que, por solo 25 dólares, un ciberdelincuente al otro lado del mundo puede, con solo un clic del mouse, acceder a sus datos personales o fotografías de sus seres queridos o incluso espiarlo”, dice Steven Wilson. , Director del Centro Europeo de Delitos Cibernéticos (EC3) de Europol.

«La cooperación policial global que hemos visto en este caso es integral para combatir a los grupos criminales que desarrollan este tipo de herramientas. También es importante recordar que algunos pasos básicos pueden evitar que usted sea víctima de este tipo de spyware: seguimos instando al público a asegurarse de que sus sistemas operativos y software de seguridad estén actualizados».

Las fuerzas del orden creen que el número de víctimas de IM-RAT se reduce a decenas de miles, y que «los investigadores ya han identificado evidencia de datos personales, contraseñas, fotografías privadas, secuencias de video y datos robados».

En una operación conjunta similar de las agencias internacionales encargadas de hacer cumplir la ley, también se desmanteló hace dos años la red de ciberdelincuencia de otro troyano de acceso remoto, llamado Luminosity Link.

En el caso Luminosity Link, un desarrollador de la herramienta de 21 años fue arrestado y sentenciado a 30 meses de prisión por su papel en el acceso ilegal a computadoras, lavado de dinero y sustracción ilegal de propiedad para evitar su incautación legal.

Para evitar ser víctimas de este tipo de amenazas, se recomienda a los usuarios individuales y a las organizaciones que sigan algunas medidas necesarias, como mantener todo su software actualizado, configurar correctamente un firewall, evitar abrir URL o archivos adjuntos de correo electrónico sospechosos y siempre utilizar contraseñas únicas para diferentes cuentas en línea.