WhatsApp, la aplicación de mensajería encriptada de extremo a extremo más popular del mundo, corrigió un error de software increíblemente frustrante que podría haber permitido que un miembro malicioso del grupo bloquee la aplicación de mensajería para todos los miembros del mismo grupo, según descubrió The Hacker News.

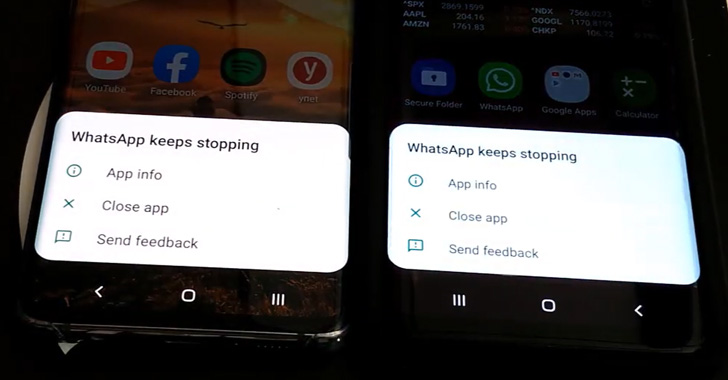

Con solo enviar un mensaje creado con fines malintencionados a un grupo objetivo, un atacante puede desencadenar un bucle de bloqueo de WhatsApp completamente destructivo, lo que obliga a todos los miembros del grupo a desinstalar completamente la aplicación, reinstalarla y eliminar el grupo para recuperar el funcionamiento normal.

Dado que los miembros del grupo no pueden eliminar selectivamente el mensaje malicioso sin abrir la ventana del grupo y volver a activar el bucle de bloqueo, tienen que perder todo el historial de chat del grupo, indefinidamente, para deshacerse de él.

Descubierto por investigadores de la empresa de ciberseguridad israelí Check Point, el último error residía en la implementación del protocolo de comunicación XMPP de WhatsApp que bloquea la aplicación cuando un miembro con un número de teléfono no válido deja un mensaje en el grupo.

«Cuando intentamos enviar un mensaje donde el parámetro ‘participante’ recibe un valor de ‘nulo’, se lanza una ‘Excepción de puntero nulo'», explican los investigadores en un informe compartido con The Hacker News antes de su publicación.

«El analizador del número de teléfono del participante maneja mal la entrada cuando se recibe un número de teléfono ilegal. Cuando recibe un número de teléfono con una longitud, no en el guardabosques 5-20 o un carácter que no es un dígito, lo leería como ‘ nulo ‘cadena’.

Cabe señalar que el problema residía tanto en WhatsApp para Android como en iOS, pero en una entrevista con The Hacker News, el investigador de Check Point, Roman Zaikin, confirmó que el exploit funciona sin problemas contra todos los usuarios vulnerables de Android, pero a veces no se reproduce en iOS. .

El ataque requiere que un miembro del grupo malintencionado manipule otros parámetros asociados con los mensajes en una conversación que, de otro modo, está protegida mediante el cifrado de extremo a extremo.

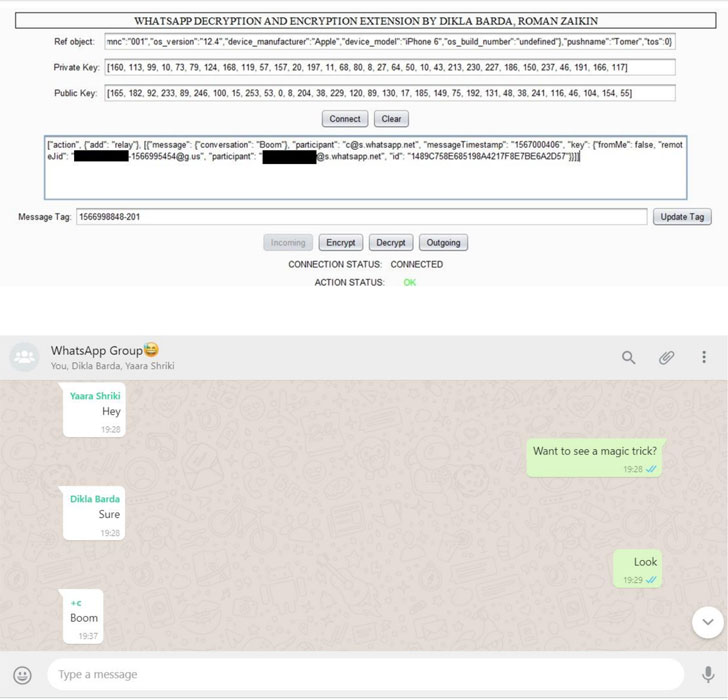

Para llevar a cabo este ataque, un atacante puede aprovechar WhatsApp Web y una herramienta de depuración del navegador web en combinación con una herramienta de manipulación de WhatsApp de código abierto que Check Point lanzó el año pasado.

La herramienta de manipulación de WhatsApp es una extensión del software de prueba de penetración Burp Suite que permite a los usuarios interceptar, descifrar y volver a cifrar su comunicación de WhatsApp utilizando sus propias claves de cifrado.

Como se muestra en la demostración del video, los investigadores usaron esta configuración para activar el error de bloqueo contra todos los miembros de un grupo simplemente reemplazando el parámetro del participante del número de teléfono del remitente a ‘a@s.whatsapp.net’, un no dígito no válido número de teléfono.

«El error bloqueará la aplicación y seguirá fallando incluso después de que volvamos a abrir WhatsApp, lo que provocará un bucle de bloqueo», dicen los investigadores.

«Además, el usuario no podrá volver al grupo y todos los datos que se escribieron y compartieron en el grupo ahora se han ido para siempre. El grupo no se puede restaurar después de que haya ocurrido el bloqueo y tendrá que eliminarse para poder recuperarlo». para detener el choque».

Cabe señalar que el ataque no afectaría al remitente ya que el mensaje malicioso se inyectó en tránsito después de que salió del dispositivo del remitente.

Check Point informó responsablemente este error de bloqueo al equipo de seguridad de WhatsApp a fines de agosto de este año, y la compañía solucionó el problema con el lanzamiento de la versión 2.19.58 de WhatsApp a mediados de septiembre.

Los desarrolladores de WhatsApp también «agregaron nuevos controles para evitar que se agreguen personas a grupos no deseados para evitar por completo la comunicación con partes que no son de confianza».

«Debido a que WhatsApp es uno de los principales canales de comunicación del mundo para consumidores, empresas y agencias gubernamentales, la capacidad de evitar que las personas usen WhatsApp y eliminar información valiosa de los chats grupales es un arma poderosa para los malos actores», Oded Vanunu, jefe de producto de Check Point. Vulnerability Research dijo.

«WhatsApp valora mucho el trabajo de la comunidad tecnológica para ayudarnos a mantener una seguridad sólida para nuestros usuarios en todo el mundo. Gracias al envío responsable de Check Point a nuestro programa de recompensas por errores, resolvimos rápidamente este problema para todas las aplicaciones de WhatsApp a mediados de septiembre. El ingeniero de software de WhatsApp, Ehren Kret, le dijo a The Hacker News.

Se recomienda encarecidamente a los usuarios de WhatsApp que mantengan siempre sus aplicaciones actualizadas para protegerse contra ataques conocidos.