Un investigador de seguridad reveló hoy detalles de una vulnerabilidad recientemente sin parches en el Protocolo de escritorio remoto (RDP) de Microsoft Windows.

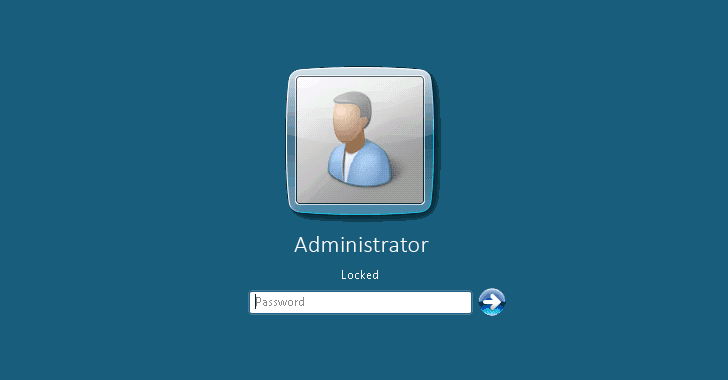

rastreado como CVE-2019-9510la vulnerabilidad informada podría permitir a los atacantes del lado del cliente eludir la pantalla de bloqueo en las sesiones de escritorio remoto (RD).

Descubierta por Joe Tammariello del Instituto de Ingeniería de Software (SEI) de la Universidad Carnegie Mellon, la falla existe cuando la función de escritorio remoto de Microsoft Windows requiere que los clientes se autentiquen con la autenticación de nivel de red (NLA), una función que Microsoft recomendó recientemente como una solución contra el crítico BlueKeep RDP vulnerabilidad.

Según Will Dormann, analista de vulnerabilidades de CERT/CC, si una anomalía en la red desencadena una desconexión temporal de RDP mientras un cliente ya estaba conectado al servidor pero la pantalla de inicio de sesión está bloqueada, «al volver a conectarse, la sesión de RDP se restaurará a un estado desbloqueado, independientemente de cómo se dejó el sistema remoto «.

«A partir de Windows 10 1803 y Windows Server 2019, el manejo de Windows RDP de las sesiones RDP basadas en NLA ha cambiado de una manera que puede causar un comportamiento inesperado con respecto al bloqueo de la sesión», explica Dormann en un aviso publicado hoy.

«Los sistemas de autenticación de dos factores que se integran con la pantalla de inicio de sesión de Windows, como Duo Security MFA, también se eluden mediante este mecanismo. Cualquier banner de inicio de sesión impuesto por una organización también se omitirá».

Demostración de video de prueba de concepto

Aquí hay un video que leandro velasco del equipo de investigación de seguridad de KPN compartió con The Hacker News demostrando lo fácil que es explotar la falla.

El CERT describe el escenario del ataque de la siguiente manera:

- Un usuario objetivo se conecta a un sistema Windows 10 o Server 2019 a través de RDS.

- El usuario bloquea la sesión remota y deja el dispositivo cliente desatendido.

- En este punto, un atacante con acceso al dispositivo cliente puede interrumpir su conectividad de red y obtener acceso al sistema remoto sin necesidad de credenciales.

Esto significa que explotar esta vulnerabilidad es muy trivial, ya que un atacante solo necesita interrumpir la conectividad de red de un sistema objetivo.

Sin embargo, dado que el atacante requiere acceso físico a dicho sistema objetivo (es decir, una sesión activa con la pantalla bloqueada), el escenario en sí mismo limita la superficie de ataque en mayor medida.

Tammariello notificó a Microsoft sobre la vulnerabilidad el 19 de abril, pero la compañía respondió diciendo que «el comportamiento no cumple con los Criterios de servicio de seguridad de Microsoft para Windows», lo que significa que el gigante tecnológico no tiene planes de solucionar el problema en el corto plazo.

Sin embargo, los usuarios pueden protegerse contra la posible explotación de esta vulnerabilidad bloqueando el sistema local en lugar del sistema remoto y desconectando las sesiones de escritorio remoto en lugar de simplemente bloquearlas.