Un equipo de investigadores de seguridad cibernética descubrió hoy una empresa india de TI poco conocida que ha estado operando en secreto como un servicio global de hackers a sueldo o una plataforma de piratería como servicio.

Con sede en Delhi, Tecnología de información de BellTroX supuestamente se dirigió a miles de personas de alto perfil y cientos de organizaciones en seis continentes en los últimos siete años.

Los servicios de pirateo a sueldo no funcionan como un grupo patrocinado por el estado, sino probablemente como una empresa de pirateo a sueldo que realiza ciberespionaje comercial contra objetivos determinados en nombre de investigadores privados y sus clientes.

Según el último informe publicado por el Citizen Lab de la Universidad de Toronto, BellTroX, denominado ‘Dark Basin’ como grupo de piratería, se centró en grupos de defensa, políticos de alto nivel, funcionarios gubernamentales, directores ejecutivos, periodistas y defensores de los derechos humanos.

«En el transcurso de nuestra investigación de varios años, descubrimos que Dark Basin probablemente realizó espionaje comercial en nombre de sus clientes contra oponentes involucrados en eventos públicos de alto perfil, casos criminales, transacciones financieras, noticias y defensa», dice el informe. .

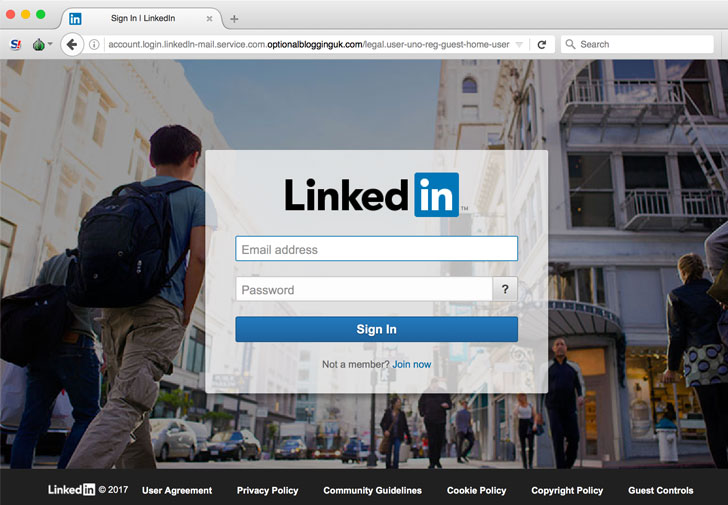

Citizen Lab comenzó su investigación sobre el grupo ‘Dark Basin’ en 2017 después de que un periodista lo contactó con páginas de phishing que se publicaban a través del acortador de URL de código abierto Phurl alojado en sí mismo.

Los investigadores encontraron que los atacantes usaron el mismo acortador de URL para disfrazar al menos otros 27,591 enlaces de phishing que contenían las direcciones de correo electrónico de los objetivos.

«Debido a que los acortadores crearon URL con códigos abreviados secuenciales, pudimos enumerarlos e identificar casi 28 000 URL adicionales que contenían direcciones de correo electrónico de objetivos».

Inicialmente se sospechó que el grupo de piratería estaba patrocinado por el estado, pero luego se identificó como un esquema de piratería a sueldo, dada la variedad de objetivos.

Curiosamente, Sumit Gupta, el propietario de la empresa BellTroX, fue acusado una vez en California en 2015 por su papel en un esquema similar de pirateo por contrato, junto con dos investigadores privados que admitieron haberle pagado para piratear las cuentas de los ejecutivos de marketing.

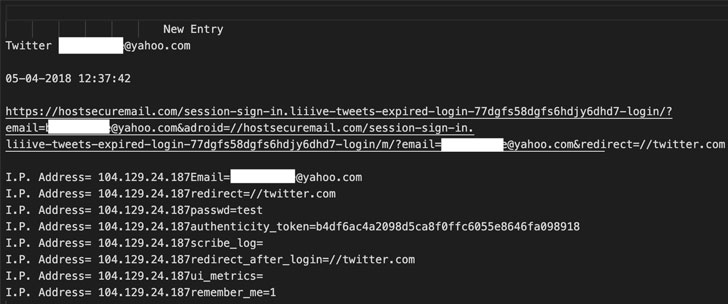

«Dark Basin dejó copias del código fuente de su kit de phishing disponibles abiertamente en línea, así como archivos de registro» que «registraban cada interacción con el sitio web de phishing de credenciales, incluida la actividad de prueba realizada por los operadores de Dark Basin», dijo Citizen Lab.

«Pudimos identificar a varios empleados de BellTroX cuyas actividades se superponían con Dark Basin porque usaban documentos personales, incluido un CV, como contenido de cebo al probar sus acortadores de URL».

«También hicieron publicaciones en las redes sociales describiendo y atribuyéndose el mérito de las técnicas de ataque que contenían capturas de pantalla de enlaces a la infraestructura de Dark Basin».

Citizen Lab notificó a cientos de personas e instituciones objetivo de BellTroX y compartió sus hallazgos con el Departamento de Justicia de los Estados Unidos (DOJ) a pedido de varios objetivos.

«Dark Basin tiene una notable cartera de objetivos, desde altos funcionarios gubernamentales y candidatos en varios países hasta firmas de servicios financieros como fondos de cobertura y bancos hasta compañías farmacéuticas».

«Muchos de los objetivos de Dark Basin tienen una fuerte pero no confirmada sensación de que el objetivo está relacionado con una disputa o conflicto con una parte en particular a la que conocen».

La empresa de ciberseguridad NortonLifeLock también realizó una investigación paralela sobre las operaciones de Dark Basin, denominada «Mercenary.Amanda» y publicó una lista de Indicadores de Compromiso (IoC).