Investigadores de seguridad cibernética completaron el miércoles un cargador de malware «simple pero notable» para binarios maliciosos de Windows dirigidos a Europa Central, América del Norte y Medio Oriente.

Este malware no documentado anteriormente, con el nombre en código «Wslink» de ESET, se diferencia de otros en que se ejecuta como un servidor y ejecuta los módulos recibidos en la memoria. No hay detalles para el vector de compromiso inicial y no hay superposiciones operativas o de código que asocien esta herramienta con un grupo conocido de actores de amenazas.

La empresa eslovaca de seguridad cibernética señaló que había registrado solo unas pocas detecciones en los últimos dos años, lo que sugiere que podría usarse en infiltraciones cibernéticas altamente específicas.

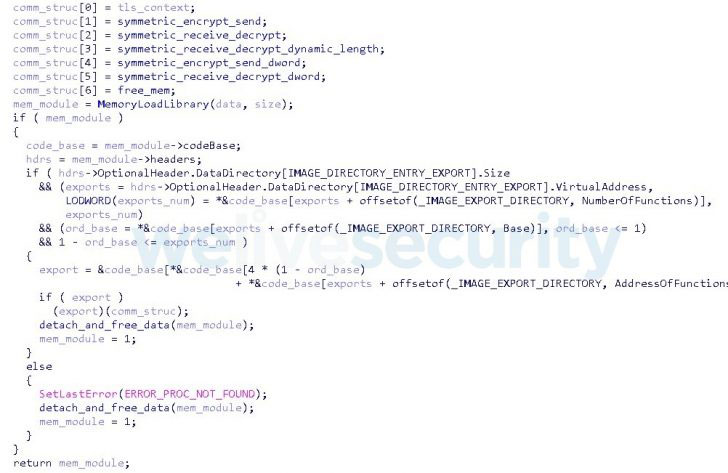

Wslink está diseñado para ejecutarse como un servicio y puede recibir archivos ejecutables del portal (PE) cifrados desde una dirección IP específica, que luego se descifran y se cargan en la memoria antes del inicio. Para lograrlo, el cliente (es decir, la víctima) y el servidor realizan un protocolo de enlace, que consiste en intercambiar las claves criptográficas necesarias para cifrar los módulos mediante AES.

«Curiosamente, los módulos reutilizan las funciones de cargador, comunicación y socket, por lo que no tienen que iniciar nuevas conexiones salientes», dijo el investigador de ESET Vladislav Hrčka. «Además, Wslink incluye un protocolo criptográfico bien desarrollado para proteger los datos que se intercambian».

Los hallazgos surgen cuando los investigadores de Zscaler y Cisco Talos dieron a conocer otro cargador de malware llamado SQUIRRELWAFFLE, que se distribuye a través de campañas de correo electrónico no deseado para implementar Qakbot y Cobalt Strike en sistemas comprometidos.