Los atacantes podrían explotar una «amenaza potencialmente devastadora y difícil de detectar» para recopilar información sobre las huellas dactilares de los usuarios en un navegador para falsificar a las víctimas sin su conocimiento, violando efectivamente su privacidad.

Académicos de la Universidad Texas A&M llamaron al sistema de ataque «Gummy Browsers» y lo compararon con la técnica «Gummy Fingers» de casi 20 años de antigüedad, que puede suplantar la biometría de la huella dactilar de un usuario.

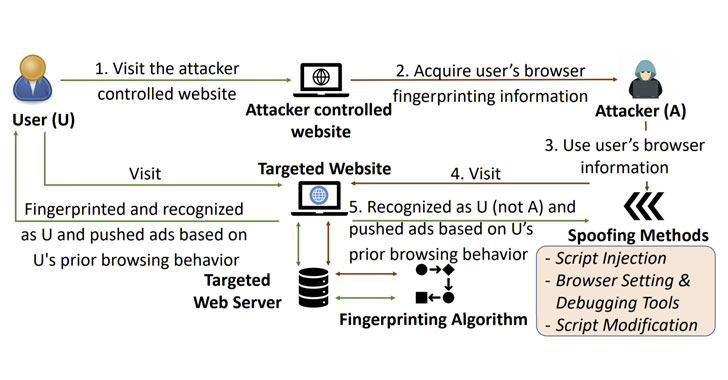

Š La idea es que un atacante 𝐴 primero haga que el usuario 𝑈 se conecte a su sitio web (o a un sitio conocido que controle el atacante) y recopile de manera transparente información de 𝑈 que se utiliza para tomar huellas digitales (al igual que cualquier otro sitio web ). con huellas dactilares 𝑊 recopilan esta información), resaltó el científico. «Luego, 𝐴 organiza el navegador en su propia computadora para replicar y transmitir la misma información de huella digital cuando se conecta a 𝑊, lo que hace que 𝑊 se equivoque al pensar que está solicitando el servicio 𝑈 en lugar de 𝐴».

La toma de huellas dactilares del navegador, también llamada toma de huellas dactilares de la máquina, se refiere a una técnica de seguimiento que se utiliza para identificar de manera única a los usuarios de Internet mediante la recopilación de atributos sobre el software y el hardware informáticos remotos, como la selección del navegador, la zona horaria, el idioma predeterminado, la resolución de la pantalla, los complementos, instalados. fuentes e incluso preferencias, así como características de comportamiento que aparecen al interactuar con el navegador web del dispositivo.

Si un sitio web completa anuncios dirigidos basándose únicamente en las huellas dactilares del navegador del usuario, esto puede conducir a un escenario en el que un adversario remoto puede perfilar cualquier objetivo mediante el procesamiento de sus propias huellas dactilares para que coincidan con las huellas dactilares de la víctima durante un período prolongado de tiempo. , siempre que el usuario y el sitio web permanezcan indiferentes al ataque.

En otras palabras, al abusar del hecho de que el servidor trata el navegador del atacante como el navegador de la víctima, el primero no solo recibiría los mismos o similares anuncios que la víctima haciéndose pasar por otra persona, sino que también permitiría que el agente malicioso obtenga información confidencial del usuario ( género, edad, salud, estado, intereses, nivel salarial, etc.) y construir un perfil personal de comportamiento.

En las pruebas experimentales, los investigadores encontraron que el sistema de ataque logró una tasa promedio de falsos positivos de más de 0,95, lo que indica que la mayoría de las huellas dactilares falsificadas se reconocieron incorrectamente como legítimas, falsificando con éxito los algoritmos de huellas dactilares digitales. El efecto de tal ataque es violar la privacidad de la publicidad y eludir los mecanismos de defensa establecidos para autenticar a los usuarios y detectar fraudes.

«El impacto de los navegadores Gummy puede ser devastador y duradero en la seguridad y privacidad en línea de los usuarios, especialmente porque las huellas dactilares en los navegadores comienzan a usarse ampliamente en el mundo real», concluyeron los investigadores. «A la luz de este ataque, nuestro trabajo plantea la cuestión de si es seguro implementar huellas dactilares en el navegador a gran escala».