Otro mes, otra vulnerabilidad de ejecución especulativa encontrada en procesadores Intel.

Si su computadora ejecuta una CPU Intel moderna construida antes de octubre de 2018, es probable que sea vulnerable a un problema de hardware recientemente descubierto que podría permitir a los atacantes filtrar datos confidenciales del kernel del sistema operativo, máquinas virtuales co-residentes e incluso del enclave SGX seguro de Intel.

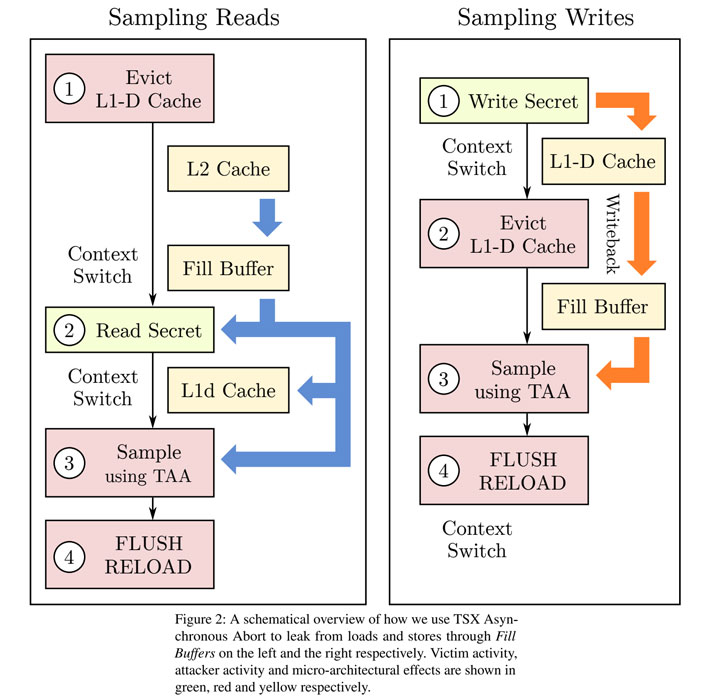

Doblado Caché de salida también conocido como muestreo de desalojo de datos L1 (L1DES) y asignado CVE-2020-0549el nuevo ataque de microarquitectura permite a un atacante elegir qué datos filtrar de la memoria caché L1 de la CPU, a diferencia de los ataques MDS demostrados anteriormente, en los que los atacantes deben esperar a que los datos objetivo estén disponibles.

Según un equipo de investigadores académicos, los ataques de ejecución especulativa recientemente descubiertos pueden filtrar información a través de múltiples límites de seguridad, incluidos aquellos entre hiperprocesos, máquinas virtuales y procesos, y entre el espacio del usuario y el kernel del sistema operativo, y desde enclaves SGX. .

«CacheOut puede filtrar información de otros procesos que se ejecutan en el mismo subproceso o entre subprocesos en el mismo núcleo de la CPU», dijeron los investigadores. «CacheOut viola la privacidad del sistema operativo al extraer información que facilita otros ataques, como los ataques de desbordamiento de búfer».

Más precisamente, el ataque permite que un programa malicioso extraiga los datos de la víctima de la caché L1-D en búferes con fugas después de que el sistema operativo los borre, y luego filtre el contenido de los búferes y obtenga los datos de la víctima.

Investigadores de las universidades de Adelaide y Michigan demostraron:

- la efectividad de CacheOut para violar el aislamiento del proceso mediante la recuperación de claves AES y textos sin formato de una víctima basada en OpenSSL,

- hazañas prácticas para desaleatorizar completamente el ASLR del kernel de Linux y para recuperar canaries de pila secreta del kernel de Linux,

- cómo CacheOut viola efectivamente el aislamiento entre dos máquinas virtuales que se ejecutan en el mismo núcleo físico,

- cómo CacheOut también podría usarse para violar la confidencialidad que garantiza SGX al leer el contenido de un enclave seguro,

- cómo algunas de las últimas CPU Intel resistentes a Meltdown siguen siendo vulnerables, a pesar de todos los parches y mitigaciones más recientes.

Además de esto, según los investigadores, actualmente es poco probable que los productos antivirus detecten y bloqueen los ataques de CacheOut, y dado que el exploit no deja ningún rastro en el archivo de registro tradicional, también es «muy poco probable» identificar si alguien ha explotado la falla o no.

Cabe señalar que la falla de CacheOut no se puede explotar de forma remota desde un navegador web y tampoco afecta a los procesadores AMD.

Según los hallazgos de los investigadores, Intel lanzó ayer nuevas actualizaciones de microcódigos para los procesadores afectados que eventualmente se apagan. Extensión de memoria transaccional (TSX) en las CPU.

«Software [update] puede mitigar estos problemas a costa de las funciones y/o el rendimiento. Esperamos que en algún lugar en el futuro, Intel lance procesadores con correcciones en el silicio contra este problema”, dijeron los investigadores.

Aunque la mayoría de los proveedores de la nube han implementado parches en sus infraestructuras, otros usuarios también pueden mitigar la fuga entre subprocesos al deshabilitar Intel Hyper-Threading para sistemas donde la seguridad es más importante.

Además, ni Intel ni los investigadores han publicado un código de explotación, lo que indica que no existe una amenaza directa e inmediata.