Se descubrió que GO SMS Pro, una popular aplicación de mensajería para Android con más de 100 millones de instalaciones, tiene una falla de seguridad sin parchear que expone públicamente los medios transferidos entre usuarios, incluidos mensajes de voz privados, fotos y videos.

«Esto significa que cualquier medio confidencial compartido entre los usuarios de esta aplicación de mensajería corre el riesgo de verse comprometido por un atacante no autenticado o un usuario curioso», dijo el consultor de seguridad sénior de Trustwave, Richard Tan, en un informe compartido con The Hacker News.

Según Trustwave SpiderLabs, la deficiencia se detectó en la versión 7.91 de la aplicación, que se lanzó en Google Play Store el 18 de febrero de 2020.

La firma de ciberseguridad dijo que intentó contactar a los creadores de la aplicación varias veces desde el 18 de agosto de 2020, sin recibir respuesta.

Pero revisando el registro de cambios de la aplicación, GO SMS Pro recibió una actualización (v7.92) el 29 de septiembre, seguida de otra actualización posterior, que se publicó ayer. Sin embargo, las últimas actualizaciones de la aplicación aún no abordan la debilidad mencionada anteriormente.

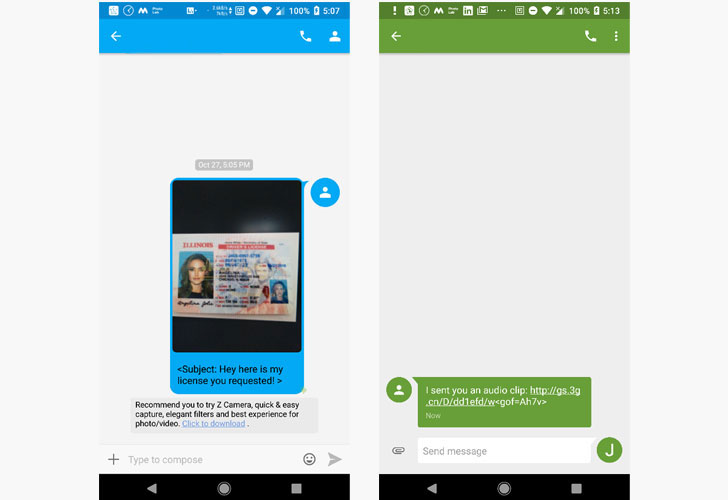

La vulnerabilidad se deriva de la forma en que se muestra el contenido multimedia cuando los destinatarios no tienen la aplicación GO SMS Pro instalada en sus dispositivos, lo que genera una exposición potencial.

«Si el destinatario tiene la aplicación GO SMS Pro en su dispositivo, los medios se mostrarán automáticamente dentro de la aplicación», dijo Tan. «Sin embargo, si el destinatario no tiene instalada la aplicación GO SMS Pro, el archivo multimedia se envía al destinatario como una URL a través de SMS. El usuario puede hacer clic en el enlace y ver el archivo multimedia a través de un navegador».

Este enlace no solo (por ejemplo, «https://gs.3g.cn/D/dd1efd/w») es accesible para cualquier persona sin autenticación previa, sino que la URL se genera independientemente de si el destinatario tiene la aplicación instalada, lo que permite que una persona malintencionada actor para acceder a cualquier archivo multimedia enviado a través de la aplicación.

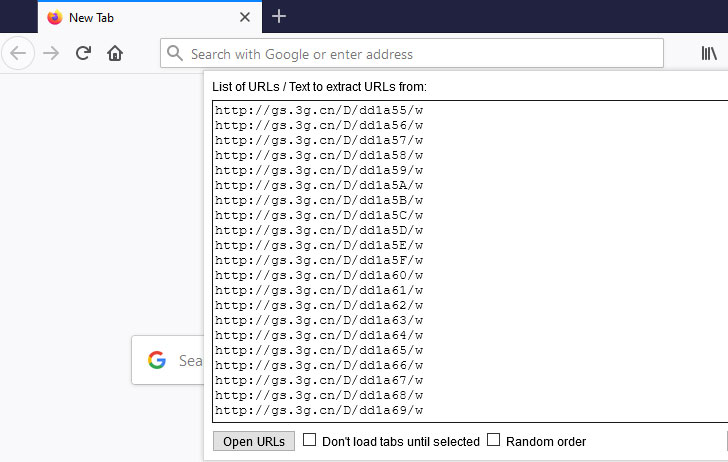

Específicamente, al incrementar los valores hexadecimales secuenciales en la URL (por ejemplo, «https://gs.3g.cn/D/e3a6b4/w»), la falla hace posible ver o escuchar otros mensajes multimedia compartidos entre otros usuarios Un atacante puede aprovechar esta técnica para generar una lista de URL y robar datos de usuarios sin su conocimiento.

Es probable que la falla también afecte a la versión iOS de GO SMS Pro, pero hasta que haya una solución, se recomienda evitar enviar archivos multimedia utilizando la aplicación de mensajería afectada.

Nos comunicamos con los desarrolladores de GO SMS Pro y actualizaremos la historia si recibimos una respuesta.