El fabricante de equipos de red Cisco ha lanzado una nueva versión de su aplicación de mensajería y videoconferencia Jabber para Windows que incluye parches para múltiples vulnerabilidades que, si se explotan, podrían permitir que un atacante remoto autenticado ejecute código arbitrario.

Las fallas, que fueron descubiertas por la firma noruega de ciberseguridad Watchcom durante una prueba de penetración, afectan a todas las versiones compatibles actualmente del cliente Jabber (12.1-12.9) y desde entonces la empresa las ha solucionado.

Dos de las cuatro fallas se pueden explotar para obtener la ejecución remota de código (RCE) en los sistemas de destino mediante el envío de mensajes de chat especialmente diseñados en conversaciones grupales o individuos específicos.

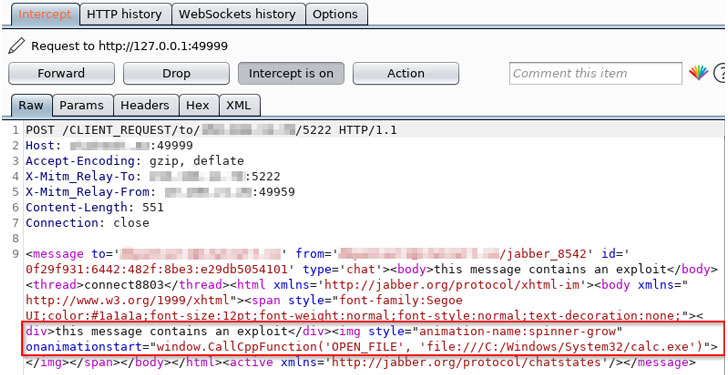

El más grave de todos es una falla (CVE-2020-3495, puntuación CVSS 9.9) causada por una validación incorrecta del contenido del mensaje, que podría ser aprovechada por un atacante mediante el envío de mensajes Extensible Messaging and Presence Protocol (XMPP) malintencionados. al software afectado.

«Una explotación exitosa podría permitir que el atacante haga que la aplicación ejecute programas arbitrarios en el sistema de destino con los privilegios de la cuenta de usuario que ejecuta el software del cliente Cisco Jabber, lo que posiblemente resulte en la ejecución de código arbitrario», dijo Cisco en un aviso publicado. ayer.

El desarrollo se produce días después de que Cisco advirtiera sobre una falla de día cero explotada activamente en su software de enrutador IOS XR.

Fallo XSS a fallo RCE

XMPP (originalmente llamado Jabber) es un protocolo de comunicaciones basado en XML que se utiliza para facilitar la mensajería instantánea entre dos o más entidades de red.

También está diseñado para ser extensible a fin de acomodar funciones adicionales, una de las cuales es XEP-0071: XHTML-IM, una especificación que establece las reglas para intercambiar contenido HTML utilizando el protocolo XMPP.

La falla en Cisco Jabber surge de la vulnerabilidad de secuencias de comandos entre sitios (XSS) al analizar mensajes XHTML-IM.

«La aplicación no desinfecta correctamente los mensajes HTML entrantes y, en cambio, los pasa a través de un filtro XSS defectuoso», explicaron los investigadores de Watchcom.

Como consecuencia, se puede interceptar y modificar un mensaje XMPP legítimo, lo que hace que la aplicación ejecute un ejecutable arbitrario que ya existe en la ruta del archivo local de la aplicación.

Para lograr esto, aprovecha una función vulnerable separada en Chromium Embedded Framework (CEF), un marco de código abierto que se usa para incrustar un navegador web Chromium dentro de otras aplicaciones, que podría ser abusado por un mal actor para ejecutar rogue «. exe «archivos en la máquina de la víctima.

Sin embargo, los atacantes deben tener acceso a los dominios XMPP de sus víctimas para enviar los mensajes XMPP maliciosos necesarios para explotar la vulnerabilidad con éxito.

Además, otras tres fallas en Jabber (CVE-2020-3430, CVE-2020-3498, CVE-2020-3537) podrían explotarse para inyectar comandos maliciosos y provocar la divulgación de información, incluida la posibilidad de recopilar sigilosamente los hash de contraseñas NTLM de los usuarios.

Dado que las aplicaciones de videoconferencia se están volviendo populares a raíz de la pandemia, es esencial que los usuarios de Jabber actualicen a la última versión del software para mitigar el riesgo.

«Dada su nueva prevalencia en organizaciones de todos los tamaños, estas aplicaciones se están convirtiendo en un objetivo cada vez más atractivo para los atacantes», dijo Watchcom. «Mucha información confidencial se comparte a través de videollamadas o mensajes instantáneos y las aplicaciones son utilizadas por la mayoría de los empleados, incluidos aquellos con acceso privilegiado a otros sistemas de TI».

«Por lo tanto, la seguridad de estas aplicaciones es primordial, y es importante asegurarse de que tanto las aplicaciones en sí como la infraestructura que utilizan se auditen regularmente en busca de brechas de seguridad».