Un equipo de investigadores de ciberseguridad reveló hoy los detalles de una nueva vulnerabilidad de alto riesgo que afecta a miles de millones de dispositivos en todo el mundo, incluidos servidores y estaciones de trabajo, computadoras portátiles, de escritorio y sistemas IoT que ejecutan casi cualquier distribución de Linux o sistema Windows.

Apodado ‘agujero de arranque‘y rastreado como CVE-2020-10713la vulnerabilidad informada reside en el cargador de arranque GRUB2, que, si se explota, podría permitir a los atacantes eludir la función de arranque seguro y obtener acceso persistente y sigiloso con privilegios altos a los sistemas objetivo.

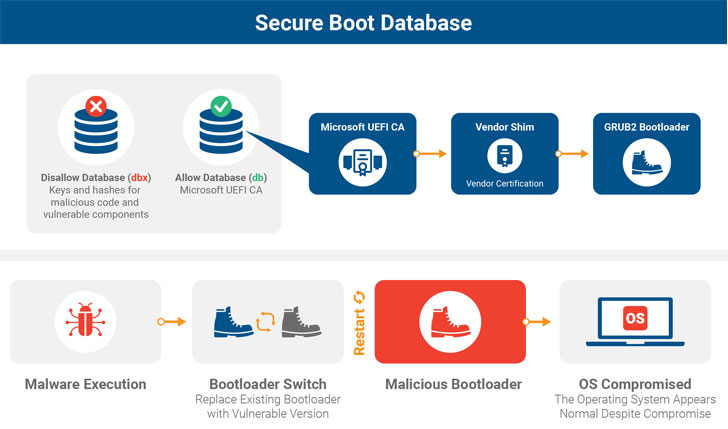

El arranque seguro es una función de seguridad de la interfaz de firmware extensible unificada (UEFI) que utiliza un cargador de arranque para cargar componentes críticos, periféricos y el sistema operativo, al tiempo que garantiza que solo se ejecute código firmado criptográficamente durante el proceso de arranque.

«Uno de los objetivos de diseño explícitos de Secure Boot es evitar que el código no autorizado, incluso ejecutándose con privilegios de administrador, obtenga privilegios adicionales y persistencia previa al sistema operativo al deshabilitar Secure Boot o modificar la cadena de arranque», explica el informe.

Vulnerabilidad del cargador de arranque GRUB2

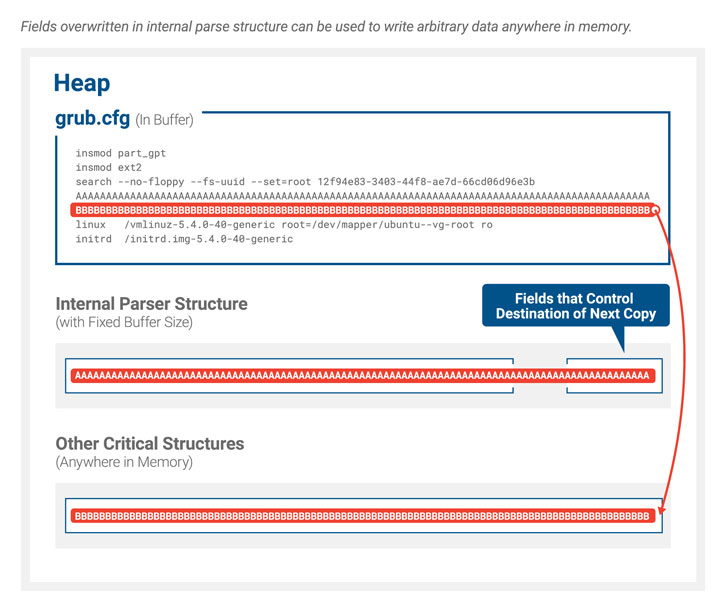

Descubierto por investigadores de Eclypsium, BootHole es una vulnerabilidad de desbordamiento de búfer que afecta a todas las versiones de GRUB2 y existe en la forma en que analiza el contenido del archivo de configuración, que normalmente no está firmado como otros archivos y ejecutables, lo que deja una oportunidad para que los atacantes rompan el mecanismo raíz de confianza del hardware.

Cabe señalar que el archivo grub.cfg se encuentra en la partición del sistema EFI y, por lo tanto, para modificar el archivo, un atacante aún necesita un punto de apoyo inicial en el sistema de destino con privilegios de administrador que eventualmente le proporcionarían al atacante una escalada adicional de privilegio y persistencia en el dispositivo.

Aunque GRUB2 es el cargador de arranque estándar utilizado por la mayoría de los sistemas Linux, también es compatible con otros sistemas operativos, kernels e hipervisores como XEN.

«El desbordamiento del búfer permite al atacante obtener la ejecución de código arbitrario dentro del entorno de ejecución de UEFI, que podría usarse para ejecutar malware, alterar el proceso de arranque, parchear directamente el kernel del sistema operativo o ejecutar cualquier otra acción maliciosa», dijeron los investigadores.

Por lo tanto, para explotar la falla de BootHole en los sistemas Windows, los atacantes pueden reemplazar los cargadores de arranque predeterminados instalados en los sistemas Windows con una versión vulnerable de GRUB2 para instalar el malware rootkit.

«El problema también se extiende a cualquier dispositivo de Windows que utilice el arranque seguro con la autoridad de certificación UEFI de terceros estándar de Microsoft», dice el informe.

Según el informe detallado que los investigadores compartieron con The Hacker News, esta vulnerabilidad puede tener consecuencias importantes, y eso se debe principalmente a que el ataque permite a los piratas informáticos ejecutar código malicioso incluso antes de que se inicie el sistema operativo, lo que dificulta que el software de seguridad detecte la presencia de malware o eliminarlo.

Además de esto, el investigador también agregó que «el entorno de ejecución UEFI no tiene asignación aleatoria del diseño del espacio de direcciones (ASLR) o prevención de ejecución de datos (DEP / NX) u otras tecnologías de mitigación de exploits que se encuentran típicamente en los sistemas operativos modernos, por lo que crear exploits para este tipo de vulnerabilidad es significativamente más fácil».

Solo instalar actualizaciones y parches no resolvería el problema

Los expertos de Eclypsium ya se han puesto en contacto con entidades de la industria relacionadas, incluidos proveedores de sistemas operativos y fabricantes de computadoras, para ayudarlos a solucionar el problema.

Sin embargo, no parece ser una tarea fácil solucionar el problema por completo.

La simple instalación de parches con el cargador de arranque GRUB2 actualizado no resolvería el problema, porque los atacantes aún pueden reemplazar el cargador de arranque existente del dispositivo con la versión vulnerable.

Según Eclypsium, incluso «la mitigación requerirá que se firmen e implementen nuevos cargadores de arranque, y los cargadores de arranque vulnerables deben revocarse para evitar que los adversarios usen versiones más antiguas y vulnerables en un ataque».

Por lo tanto, los proveedores afectados primero tendrían que lanzar las nuevas versiones de sus correcciones de compatibilidad del cargador de arranque para que sean firmadas por la CA UEFI de terceros de Microsoft.

Finalmente, la lista de revocación de UEFI (dbx) también debe actualizarse en el firmware de cada sistema afectado para evitar la ejecución de este código vulnerable durante el arranque.

Es probable que las organizaciones tarden años en completar el parcheo de este proceso de mitigación de varias etapas.

«Sin embargo, es probable que la implementación completa de este proceso de revocación sea muy lenta. Las actualizaciones relacionadas con UEFI tienen un historial de hacer que los dispositivos queden inutilizables, y los proveedores deberán ser muy cautelosos. Si la lista de revocación (dbx) se actualiza antes de que Linux bootloader y shim se actualizan, entonces el sistema operativo no cargará”, advirtieron los investigadores.

En un aviso publicado hoy, Microsoft reconoció el problema e informó que está «trabajando para completar las pruebas de validación y compatibilidad de una actualización de Windows requerida que soluciona esta vulnerabilidad».

También recomendó a los usuarios aplicar parches de seguridad tan pronto como se implementen en las próximas semanas.

Además de Microsoft, muchas distribuciones populares de Linux también han publicado avisos relacionados que explican la falla, las posibles mitigaciones y el cronograma de los próximos parches de seguridad.

Aquí hay una lista de todos los avisos: