Se vio al actor de amenazas nigeriano tratando de contratar empleados ofreciéndoles $ 1 millón en bitcoins para implementar el ransomware Black Kingdom en redes corporativas como parte de un esquema de amenazas internas.

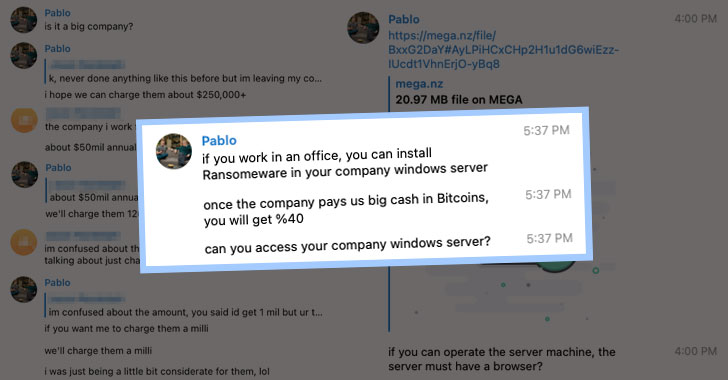

«El remitente les dice a los empleados que si pueden implementar el ransomware en una computadora corporativa o en un servidor de Windows, se les pagará $ 1 millón en bitcoins, o el 40% del rescate estimado de $ 2.5 millones», dijo Abnormal Security en un comunicado. publicado el jueves. «Se informa al empleado que el ransomware puede ejecutarse física o remotamente. El remitente ha proporcionado dos formas de contactarlo si el empleado está interesado: una cuenta de correo electrónico de Outlook y un nombre de usuario de Telegram».

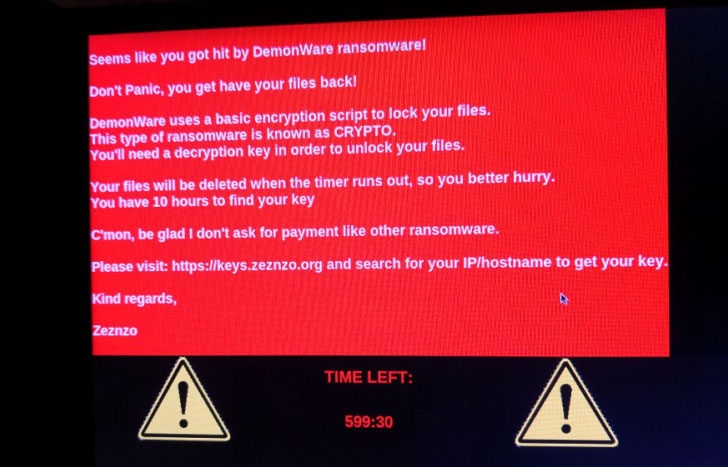

Black Kingdom, también conocido como DemonWare y DEMON, atrajo la atención a principios de marzo de este año, cuando los actores de amenazas fueron explotados al explotar los errores de ProxyLogon que afectaban a los servidores de Microsoft Exchange para infectar sistemas no reparados con un tronco de ransomware.

Abnormal Security, que detectó y bloqueó los correos electrónicos de phishing el 12 de agosto, respondió a la solicitud creando una persona ficticia y contactando al actor en Telegram Messenger, solo para distinguir involuntariamente el método de ataque, que involucraba dos enlaces. para la parte de datos ejecutables del ransomware, que el «empleado» podría descargar de WeTransfer o Mega.nz.

«El actor también nos indicó que destruyéramos el archivo .EXE y lo elimináramos de la Papelera de reciclaje. Según las respuestas del actor, parece claro que 1) espera que el empleado tenga acceso físico al servidor y 2) no lo tiene. muy familiarizado con el análisis forense digital o la investigación de respuesta a incidentes ”, dijo Crane Hassold, director de informes de amenazas en Abnormal Security.

Además de un enfoque flexible para sus requisitos de rescate, se cree que el director ejecutivo de la empresa de redes sociales con sede en Lagos ideó el plan para utilizar el dinero utilizado para «construir su propia empresa». En una de las entrevistas de cinco días, el individuo incluso comenzó a llamarse a sí mismo «el próximo Mark Zuckerberg».

También se presta especial atención al método de uso de LinkedIn para recopilar direcciones de correo electrónico corporativas de altos ejecutivos, lo que reitera cómo los ataques contra compromisos de correo electrónico empresarial (BEC) que se originan en Nigeria continúan evolucionando y exponen a las empresas a ataques sofisticados como el ransomware.

«Siempre ha habido una línea clara entre los ataques cibernéticos y la ingeniería social, y este es un ejemplo de cómo los dos están vinculados. A medida que las personas aprenden a reconocer y evitar el phishing, no debería sorprender que los atacantes adopten nuevas tácticas para lograr sus objetivos. . » «Dijo Tim Erlin, vicepresidente de gestión y estrategia de productos de Tripwire.

“La idea de un infiltrado descontento como una amenaza para la seguridad cibernética no es nueva. Mientras las organizaciones requieran empleados, siempre habrá algún riesgo interno. Es probable que atrapen a alguien que use este atacante”, agregó Erlin.