Los investigadores han revelado una nueva familia de malware para Android que abusa de los servicios de accesibilidad en el dispositivo para secuestrar las credenciales de los usuarios y grabar audio y video.

Apodado «Oscorp» por CERT-AGID de Italia y detectado por AddressIntel, el malware «induce al usuario a instalar un servicio de accesibilidad con el que [the attackers] puede leer lo que está presente y lo que está escrito en la pantalla «.

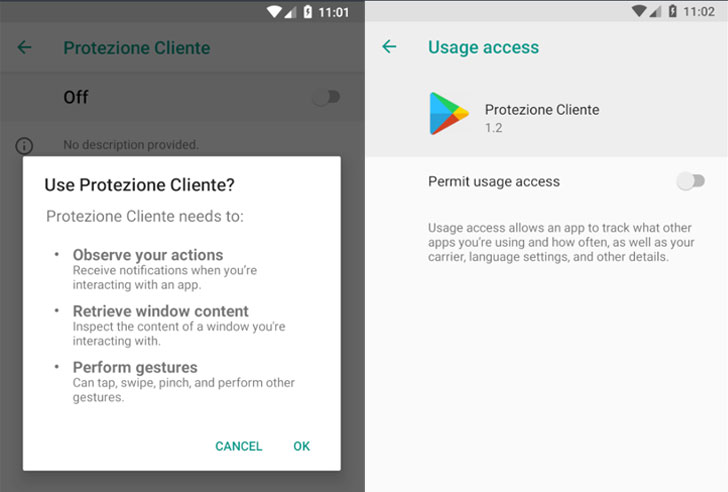

Llamado así por el título de la página de inicio de sesión de su servidor de comando y control (C2), el APK malicioso (llamado «Assistenzaclienti.apk» o «Customer Protection») se distribuye a través de un dominio llamado «supportoapp[.]com, «que luego de la instalación solicita permisos intrusivos para habilitar el servicio de accesibilidad y establece comunicaciones con un servidor C2 para recuperar comandos adicionales.

Además, el malware vuelve a abrir repetidamente la pantalla de Configuración cada ocho segundos hasta que el usuario activa los permisos de accesibilidad y las estadísticas de uso del dispositivo, lo que presiona al usuario para que otorgue privilegios adicionales.

Una vez que se proporciona el acceso, el malware explota los permisos para registrar pulsaciones de teclas, desinstalar aplicaciones en el dispositivo, realizar llamadas, enviar mensajes SMS, robar criptomonedas al redirigir los pagos realizados a través de la aplicación Blockchain.com Wallet y acceder a los códigos de autenticación de dos factores de Google. Aplicación de autenticación.

La billetera controlada por el atacante tenía $ 584 al 9 de enero, dijeron los investigadores.

En el paso final, el malware extrae los datos capturados, junto con la información del sistema (p. ej., aplicaciones instaladas, modelo de teléfono, operador), al servidor C2, además de obtener comandos del servidor que le permiten iniciar la aplicación Google Authenticator. , robar mensajes SMS, desinstalar aplicaciones, iniciar URL específicas y grabar audio y video de la pantalla a través de WebRTC.

Además, a los usuarios que abren las aplicaciones a las que se dirige el malware se les muestra una página de phishing que les solicita su nombre de usuario y contraseña, señaló CERT, agregando que el estilo de esta pantalla varía de una aplicación a otra y que está diseñada con la intención de engañar a la víctima para que proporcionando la información.

El tipo exacto de aplicaciones seleccionadas por este malware aún no está claro, pero los investigadores dijeron que podría ser cualquier aplicación que trate con datos confidenciales, como los de banca y mensajería.

«Las protecciones de Android evitan que el malware cause cualquier tipo de daño hasta que el usuario habilite [accessibility] servicio «, concluyó CERT-AGID.» Una vez habilitado, sin embargo, se abre una ‘presa’. De hecho, Android siempre ha tenido una política muy permisiva hacia los desarrolladores de aplicaciones, dejando la decisión final de confiar o no en una aplicación al usuario final».