WAF (Web Application Firewall) ha sido la primera línea de defensa en lo que respecta a la seguridad de las aplicaciones desde hace un tiempo. Muchas organizaciones han adoptado WAF de una forma u otra y, en la mayoría de los casos, el cumplimiento ha sido el motor de la adopción.

Pero desafortunadamente, cuando se trata de la eficacia de WAF para frustrar ataques, no ha estado a la altura de las expectativas. En la mayoría de las organizaciones, WAF siempre ha permanecido en modo de registro con un pequeño proceso para monitorear y reaccionar, lo que hace que la solución sea ineficaz.

El principal desafío con el despliegue efectivo de WAF es:

- Las aplicaciones son únicas y no existe un conjunto de reglas mágicas que las proteja a todas.

- La mayoría de los WAF no intentan comprender el perfil de riesgo de la aplicación; terminan proporcionando reglas estándar comunes que rara vez funcionan. Cada aplicación tiene sus propias complejidades y las reglas listas para usar que proporcionan muchos proveedores de WAF crean una gran cantidad de FP (falsos positivos) o FN (falsos negativos).

- Para una implementación adecuada de WAF, es necesario comprender el contexto de la aplicación y ajustar constantemente las reglas para reducir los FP y FN,

- Pero esto es más fácil decirlo que hacerlo. El ajuste fino de las reglas requiere experiencia, y su eficacia depende de qué tan bien la solución pueda comprender el contexto de la aplicación y qué tan efectivamente se pueden ajustar las reglas para satisfacer las necesidades de las aplicaciones y actuar como una primera línea de defensa efectiva.

No muchas organizaciones tienen esta experiencia, con las aplicaciones en constante cambio, el equipo de seguridad interno tiende a adoptar un enfoque reactivo y, en caso de cualquier problema, generalmente tienden a abrir las reglas o mover las reglas al modo de registro, sin comprender. las consecuencias de hacer que toda la solución sea ineficaz.

La única forma en que las implementaciones de WAF funcionarán como una defensa eficaz contra los ataques es que la administren expertos que sepan lo que están haciendo, y no puede ser una actividad de una sola vez, debe ser un monitoreo y un ajuste constantes.

Bienvenido al mundo de AppTrana, la única solución de seguridad de aplicaciones completamente administrada.

Resumen

¿En qué se diferencia AppTrana?

AppTrana es la única solución en el mercado, según afirma la empresa, que adopta un enfoque más integral en lo que respecta a la seguridad de las aplicaciones.

A diferencia de los proveedores tradicionales, AppTrana no brinda reglas predeterminadas y le pide al cliente que las administre, sino que comienza con la comprensión del perfil de riesgo de la aplicación a través de su módulo de detección que escanea la aplicación en busca de vulnerabilidades, según la detección, las reglas se escriben y ajustan para satisfacer la necesidad de la aplicación asegurándose de que no haya FP con muy pocos FN.

Las reglas son modificadas por los expertos en seguridad de AppTrana que tienen años de experiencia en el manejo de la seguridad WAF para miles de sitios, por lo que saben lo que están haciendo. Y no se detiene allí; el equipo de expertos monitorea continuamente el espacio de seguridad y mantiene las reglas actualizadas, asegurando que todas las vulnerabilidades de día cero estén protegidas de inmediato.

No solo eso, en caso de FP debido a nuevos cambios en la aplicación, el equipo modificaría inmediatamente las reglas para garantizar que el problema se resuelva de inmediato sin la necesidad de abrir WAF y mover las reglas al modo de registro. En general, todas las aplicaciones bajo la protección de AppTrana tienen sus reglas en modo de bloqueo.

Bajo el capó:

Echemos un vistazo bajo el capó y veamos qué tipo de servicios administrados proporciona AppTrana en realidad.

Prueba de concepto (PoC)

Cualquiera que haya usado alguna solución de prueba de seguridad de aplicaciones sabrá que la mayor preocupación son los FP. Si los escáneres proporcionan informes sobre vulnerabilidades que no están presentes, entonces podría ser muy costoso, ya que podría significar que el equipo de la aplicación se ve obligado a emprender una búsqueda inútil sin resultados reales.

Dicho esto, es la naturaleza de la exploración de aplicaciones que habrá algunos FP. Si la solución trata de evitar todos los FP, conducirá a FN, que es más peligroso.

Es para resolver este enigma que Indusface ha introducido POC. Uno podría estar al tanto del término «Prueba de concepto», Apptrana ha extendido este concepto a los hallazgos de vulnerabilidad.

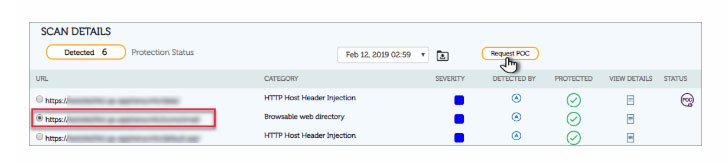

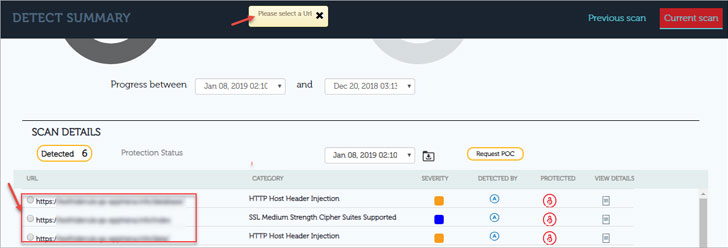

Para las vulnerabilidades encontradas por el escáner de Apptrana, los clientes pueden solicitar una prueba de concepto desde el portal.

Esta solicitud se enviaría a nuestro equipo de Servicio Administrado, quien verificaría la vulnerabilidad encontrada y proporcionaría una prueba de la presencia de la vulnerabilidad.

Proporcionarían capturas de pantalla y/o pasos para reproducir, de modo que exista una prueba de que existe la vulnerabilidad.

En caso de que la vulnerabilidad no exista, el equipo se asegura de que se elimine la alerta para que no aparezca en el próximo escaneo. De esta manera, los FP se entretejen de manera efectiva sin comprometer los FN.

Reglas Premium

Un sitio que está integrado para la protección de AppTrana está integrado con reglas avanzadas en modo de bloqueo. Esto significa que la protección del sitio comenzará de inmediato.

Para evitar FP y la interrupción del servicio normal, cualquier regla que sospechemos que puede ser propensa a FP se pone en modo de registro en este momento.

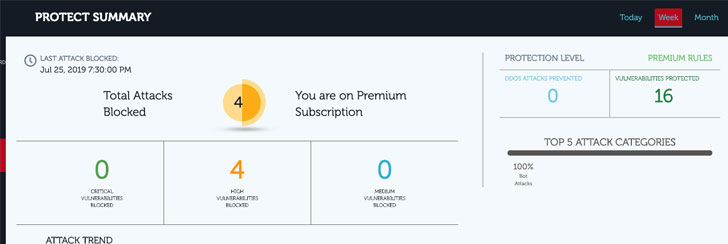

Una vez que un sitio está a bordo, se envía una solicitud de servicio al equipo de MSS, quien monitoreará el patrón de tráfico durante 14 días y, en función de los registros observados para estas reglas, determinará si estas reglas en modo de registro se activan para cualquier usuario/solicitud genuino.

Si hay algún caso, modifican las reglas específicas de la aplicación para evitar FP sin causar FN. Una vez que se realizan los cambios, estas reglas se mueven al modo de bloqueo y se considera que el sitio está bajo protección con Reglas Premium. Los usuarios pueden consultar el estado de esta desde el portal.

Como su nombre indica, solo los clientes Premium se trasladan a las Reglas Premium.

Reglas personalizadas

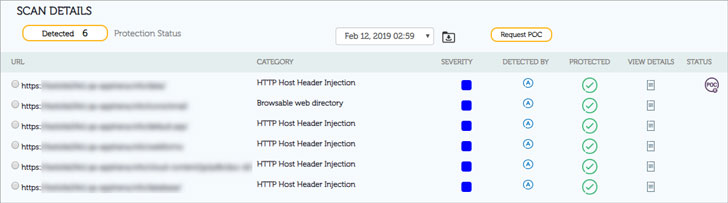

Como ya se mencionó, AppTrana lo ayuda a comprender el perfil de riesgo del sitio y luego protegerlo. Cuando un sitio web está integrado, los escaneos automáticos comienzan de inmediato y las vulnerabilidades encontradas se mostrarán en la página de detección.

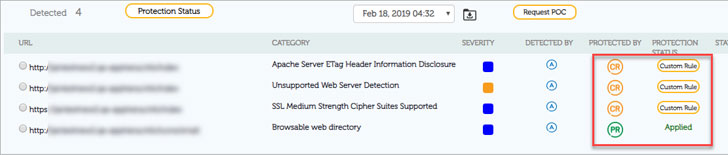

Pero el valor real comienza solo después de esto, en la página de detección, los clientes también pueden ver el estado de protección contra estas vulnerabilidades. Ellos dirán si las vulnerabilidades están protegidas o no.

Una marca verde significa que las vulnerabilidades ya están protegidas. Si muestran un ícono rojo como se muestra a continuación, entonces no está protegido.

Los clientes pueden hacer clic en el estado de protección para saber cómo se puede proteger la vulnerabilidad.

Si marca la columna ‘Protegido por’, verá diferentes iconos:

- CR- Puede ser protegido por Regla personalizada

- AR- Puede ser protegido por Regla Anticipada

- PR – Puede ser protegido por Regla Premium.

En el estado de protección, si ven «Aplicado», significa que las reglas ya están aplicadas.

En caso de que no se aplique una regla, aparecerá el botón «Regla personalizada», en cuyo caso un cliente puede hacer clic en el botón de regla personalizada, momento en el que se enviará una solicitud de servicio a nuestro equipo de servicio administrado, quien escribirá una regla personalizada. regla para que el sitio proteja contra la vulnerabilidad detectada.

No es necesario que los clientes escriban ninguna regla o tengan experiencia para comprender la integridad de cómo se deben escribir las reglas.

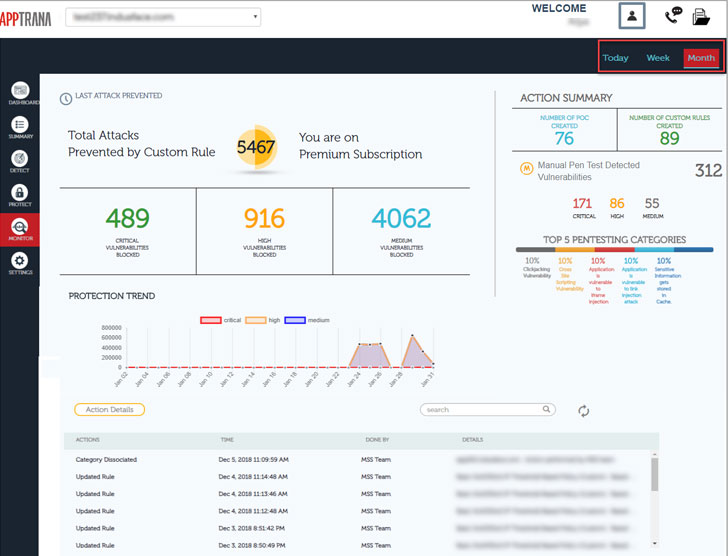

Supervisión

Por último, pero no menos importante, el trabajo del equipo de servicio administrado de AppTrana nunca termina, nuestro equipo administrado supervisa continuamente el tráfico y, en caso de anomalías, toma las medidas correctivas necesarias.

El equipo también monitorea constantemente el panorama de seguridad en busca de nuevas vulnerabilidades (vulnerabilidades de día cero) y mantiene continuamente actualizada la postura de seguridad. Las reglas se actualizan continuamente y, en promedio, las reglas se actualizarán cada semana para cualquier sitio.

Los clientes pueden rastrear las actividades de monitoreo desde la página de monitoreo en el portal. En caso de que se informe algún FP, el equipo interviene de inmediato y ajusta la regla para garantizar la continuidad del negocio sin comprometer la seguridad.

Comience con la solución de seguridad de aplicaciones completamente administrada de AppTrana con una prueba gratuita de 14 días y experimente su singularidad de primera mano.