Citrix finalmente comenzó a implementar parches de seguridad para una vulnerabilidad crítica en el software ADC y Gateway que los atacantes comenzaron a explotar a principios de este mes después de que la compañía anunciara la existencia del problema sin publicar ninguna solución permanente.

Desearía poder decir, «más vale tarde que nunca», pero dado que los piratas informáticos no pierden el tiempo ni pierden ninguna oportunidad de explotar sistemas vulnerables, incluso un breve lapso de tiempo resultó en el compromiso de cientos de sistemas Citrix ADC y Gateway expuestos a Internet. .

Como se explicó anteriormente en The Hacker News, la vulnerabilidad, rastreada como CVE-2019-19781es un problema de cruce de ruta que podría permitir a atacantes remotos no autenticados ejecutar código arbitrario en varias versiones de productos Citrix ADC y Gateway, así como en las dos versiones anteriores de Citrix SD-WAN WANOP.

Calificado como crítico con una puntuación base de CVSS v3.1 de 9.8, el problema fue descubierto por Mikhail Klyuchnikov, un investigador de seguridad de Positive Technologies, quien responsablemente lo informó a Citrix a principios de diciembre.

La vulnerabilidad está siendo explotada activamente desde la semana pasada por docenas de grupos de piratas informáticos y atacantes individuales, gracias al lanzamiento público de múltiples códigos de explotación de prueba de concepto.

Según la ciberseguridad expertosa partir de hoy, hay más de 15 000 servidores Citrix ADC y Gateway vulnerables de acceso público que los atacantes pueden explotar de la noche a la mañana para apuntar a redes empresariales potenciales.

Los expertos de FireEye encontraron una campaña de ataque en la que alguien comprometía a los Citrix ADC vulnerables para instalar una carga útil nunca antes vista, denominada «NotRobin», que escanea los sistemas en busca de criptomineros y malware implementado por otros posibles atacantes y los elimina para mantener un acceso exclusivo de puerta trasera.

– Las noticias del hacker (@TheHackersNews) 22 de enero de 2020

“Este actor explota los dispositivos NetScaler usando CVE-2019-19781 para ejecutar comandos de shell en el dispositivo comprometido”, dijo FireEye.

«FireEye cree que el actor detrás de NOTROBIN ha estado comprometiendo de manera oportunista los dispositivos NetScaler, posiblemente para prepararse para una próxima campaña. Eliminan otro malware conocido, potencialmente para evitar la detección por parte de los administradores».

Cronología de parches de Citrix: ¡Estén atentos para obtener más actualizaciones de software!

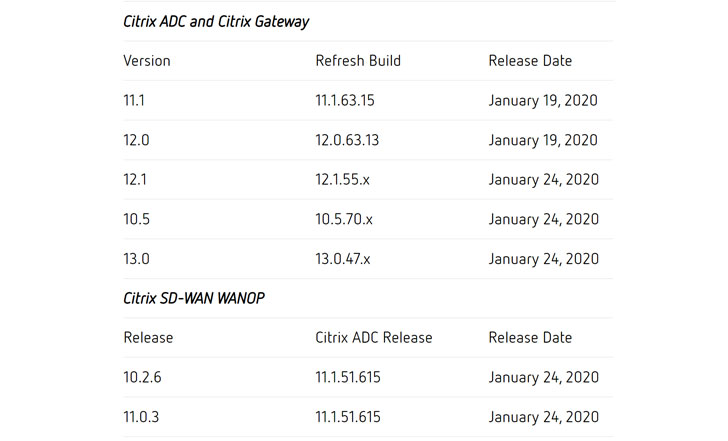

Citrix la semana pasada anunció una línea de tiempoprometiendo lanzar actualizaciones de firmware parcheadas para todas las versiones compatibles del software ADC y Gateway antes de finales de enero de 2020, como se muestra en el gráfico.

Como parte de su primer lote de actualizaciones, Citrix lanzó hoy parches permanentes para las versiones 11.1 y 12.0 de ADC que también se aplican a «ADC y Gateway VPX alojados en ESX, Hyper-V, KVM, XenServer, Azure, AWS, GCP o en Citrix Dispositivo de prestación de servicios ADC (SDX)».

«Es necesario actualizar todas las instancias de Citrix ADC y Citrix Gateway 11.1 (MPX o VPX) para compilar 11.1.63.15 para instalar las correcciones de vulnerabilidad de seguridad. Es necesario actualizar todas las instancias de Citrix ADC y Citrix Gateway 11.0 (MPX o VPX) para build 12.0.63.13 para instalar las correcciones de vulnerabilidad de seguridad”, dijo Citrix en su aviso.

«Instamos a los clientes a instalar estos arreglos de inmediato», dijo la compañía. «Si aún no lo ha hecho, debe aplicar la mitigación proporcionada anteriormente a las versiones de ADC 12.1, 13, 10.5 y SD-WAN WANOP versiones 10.2.6 y 11.0.3 hasta que las correcciones para esas versiones estén disponibles».

La compañía también advirtió que los clientes con múltiples versiones de ADC en producción deben aplicar la versión correcta del parche a cada sistema por separado.

Además de instalar los parches disponibles para las versiones compatibles y aplicar la mitigación recomendada para los sistemas sin parches, también se recomienda a los administradores de Citrix ADC que supervisen los registros de sus dispositivos en busca de ataques.

ACTUALIZAR – Citrix también lanzó el jueves un segundo lote de parches de seguridad permanentes para la vulnerabilidad crítica de RCE que afecta a las versiones 12.1 y 13.0 de ADC y Gateway.