Tras el lanzamiento de Microsoft de parches fuera de banda para abordar múltiples fallas de día cero en las versiones locales de Microsoft Exchange Server, la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) emitió una directiva de emergencia que advierte sobre la «explotación activa» de la vulnerabilidades.

La alerta se produce inmediatamente después de que Microsoft revelara que los piratas informáticos con sede en China estaban explotando errores de software desconocidos en el servidor de Exchange para robar datos confidenciales de objetivos seleccionados, lo que marca la segunda vez en cuatro meses que los EE. UU. se apresuran a abordar una campaña de piratería generalizada que se cree que ser obra de actores de amenazas extranjeros.

Si bien la empresa atribuyó principalmente la campaña a un grupo de amenazas llamado HAFNIUM, la empresa de ciberseguridad eslovaca ESET dicho Encontró evidencia de que CVE-2021-26855 está siendo explotado activamente en la naturaleza por varios grupos de ciberespionaje, incluidos LuckyMouse, Tick y Calypso, que apuntan a servidores ubicados en los EE. UU., Europa, Asia y Medio Oriente.

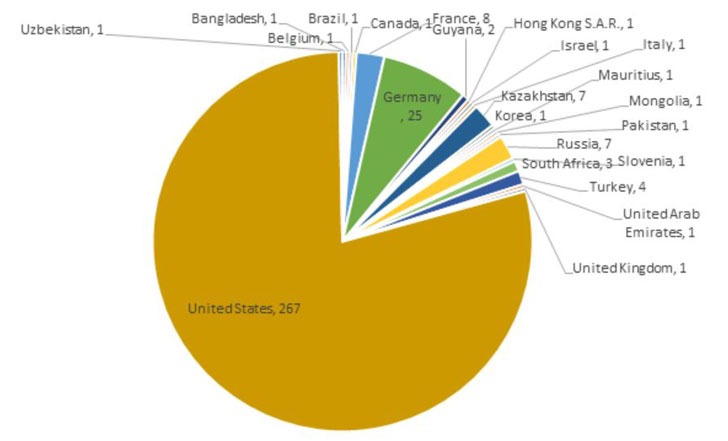

Los investigadores de Huntress Labs también han hecho sonar la alarma sobre la explotación masiva de los servidores de Exchange, señalando que se han descubierto más de 350 shells web en aproximadamente 2000 servidores vulnerables.

«Entre los servidores vulnerables, también encontramos más de 350 shells web; algunos objetivos pueden tener más de un shell web, lo que podría indicar un despliegue automatizado o múltiples actores descoordinados», dijo John Hammond, investigador principal de seguridad de Huntress. «Estos puntos finales tienen soluciones antivirus o EDR instaladas, pero esto aparentemente ha pasado por alto a la mayoría de los productos de seguridad preventiva».

El último desarrollo indica una propagación mucho mayor que se extiende más allá de los ataques «limitados y dirigidos» informados por Microsoft a principios de esta semana.

No está claro si alguna agencia del gobierno de EE. UU. ha sido violada en la campaña, pero la directiva CISA subraya la urgencia de la amenaza.

Instando encarecidamente a las organizaciones a aplicar los parches lo antes posible, la agencia citó la «probabilidad de una explotación generalizada de las vulnerabilidades después de la divulgación pública y el riesgo de que los servicios del gobierno federal al público estadounidense se degraden».