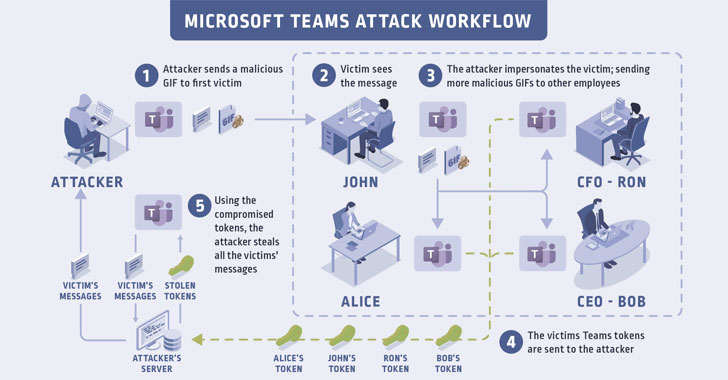

Microsoft ha reparado una vulnerabilidad similar a un gusano en su plataforma de colaboración y chat de video en el lugar de trabajo de Teams que podría haber permitido a los atacantes hacerse cargo de la lista completa de cuentas de Teams de una organización simplemente enviando a los participantes un enlace malicioso a una imagen de aspecto inocente.

La falla, que afecta tanto a la versión de escritorio como a la web de la aplicación, fue descubierta por investigadores de ciberseguridad de CyberArk. Después de que los hallazgos se divulgaran de manera responsable el 23 de marzo, Microsoft corrigió la vulnerabilidad en una actualización lanzada el 20 de abril.

«Incluso si un atacante no recopila mucha información de la cuenta de Teams, aún podría usar la cuenta para atravesar una organización (como un gusano)», dijo Omer Tsarfati de CyberArk.

«Eventualmente, el atacante podría acceder a todos los datos de las cuentas de los equipos de su organización: recopilar información confidencial, reuniones e información del calendario, datos competitivos, secretos, contraseñas, información privada, planes comerciales, etc.».

El desarrollo se produce cuando el software de videoconferencia como Zoom y Microsoft Teams está presenciando un aumento sin precedentes en la demanda, ya que las empresas, los estudiantes e incluso los empleados gubernamentales de todo el mundo se ven obligados a trabajar y socializar desde casa durante la pandemia de coronavirus.

Una vulnerabilidad de adquisición de subdominio

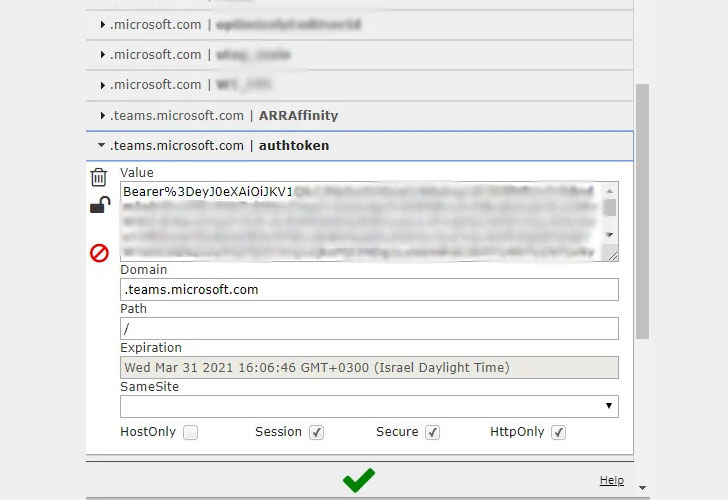

La falla se deriva de la forma en que Microsoft Teams maneja la autenticación de los recursos de imágenes. Cada vez que se abre la aplicación, se crea un token de acceso, un JSON Web Token (JWT) durante el proceso, lo que permite al usuario ver las imágenes compartidas por la persona u otras personas en una conversación.

Los investigadores de CyberArk descubrieron que pudieron obtener una cookie (llamada «token de autenticación») que otorga acceso a un servidor de recursos (api.spaces.skype.com), y la usaron para crear el «token de Skype» mencionado anteriormente, les otorga permisos ilimitados para enviar mensajes, leer mensajes, crear grupos, agregar nuevos usuarios o eliminar usuarios de grupos, cambiar permisos en grupos a través de la API de Teams.

Eso no es todo. Dado que la cookie authtoken está configurada para enviarse a teams.microsoft.team o cualquiera de sus subdominios, los investigadores dijeron que descubrieron dos subdominios (aadsync-test.teams.microsoft.com y data-dev.teams.microsoft.com) que eran susceptibles a los ataques de adquisición.

«Si un atacante de alguna manera puede obligar a un usuario a visitar los subdominios que se han apoderado, el navegador de la víctima enviará esta cookie al servidor del atacante, y el atacante (después de recibir el token de autenticación) puede crear un token de Skype», afirmaron los investigadores. . «Después de hacer todo esto, el atacante puede robar los datos de la cuenta del equipo de la víctima».

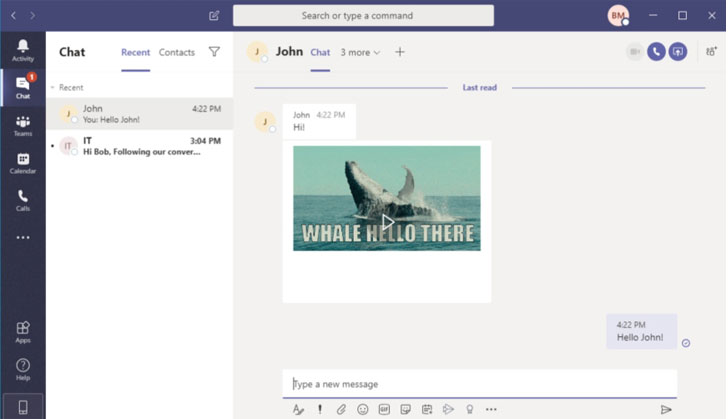

Ahora, armado con los subdominios comprometidos, un atacante podría explotar la falla simplemente enviando un enlace malicioso, digamos un GIF, a una víctima desprevenida o a todos los miembros de un chat grupal. Por lo tanto, cuando los destinatarios abren el mensaje, el navegador intenta cargar la imagen, pero no antes de enviar las cookies de autenticación al subdominio comprometido.

El mal actor puede abusar de esta cookie authtoken para crear un token de Skype y, por lo tanto, acceder a todos los datos de la víctima. Peor aún, el ataque puede ser organizado por cualquier persona ajena siempre que la interacción involucre una interfaz de chat, como una invitación a una conferencia telefónica para una posible entrevista de trabajo.

«La víctima nunca sabrá que ha sido atacada, lo que hace que la explotación de esta vulnerabilidad sea sigilosa y peligrosa», dijeron los investigadores.

Ataques temáticos de empresas de videoconferencia en aumento

El cambio al trabajo remoto en medio de la actual pandemia de COVID-19 y la mayor demanda de servicios de videoconferencia se han convertido en una táctica lucrativa para que los atacantes roben credenciales y distribuyan malware.

Investigaciones recientes de Proofpoint y Abnormal Security descubrieron campañas de ingeniería social que pedían a los usuarios que se unieran a una reunión de Zoom o abordaran una vulnerabilidad de seguridad de Cisco WebEx haciendo clic en enlaces maliciosos que están diseñados para robar credenciales de inicio de sesión.

Ante tales amenazas emergentes, se recomienda que los usuarios estén atentos a las estafas de phishing y se aseguren de que el software de videoconferencia se mantenga actualizado.